体力勝負から自動化にシフトするリクルートのサイバー攻撃対応(1/2 ページ)

リクルートは、多数の会員の情報保護に注力しているという。人海戦術によるサイバー攻撃への対応に限界があり、ログ分析ツールを駆使した自動化を進めている。

2012年頃から2014年頃にかけて国内では、オンラインサービスなどに対する「リスト型攻撃」(不正ログイン攻撃)が相次ぎ、ユーザーの情報が第三者に閲覧されたり、盗まれたりした可能性のある事件が多発した。2014年9月に約1万件のユーザー情報が危機にさらされたリクルートグループもその中の1つだ。

データ分析ツールベンダーのSplunkが開催したカンファレンスでは、リクルートグループのITシステムを担うリクルートテクノロジーズが、「リスト型攻撃」を早期に検知して被害を未然に防ぐための取り組みを紹介。講演したサイバーセキュリティコンサルティング部 シニアセキュリティエンジニアの中村光宏氏は、「リクルートの体育会系エンジニアが不眠不休でサイバー攻撃に対応しても3日が限界。対応を早く効率的に実施する必要があった」と語った。

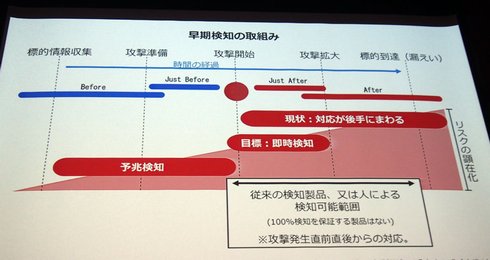

リスト型攻撃に限らず、サイバー攻撃による情報漏えいなどの事件では、被害事実を確認した時点で既に深刻な事態に陥っているケースが少なくない。被害を食い止めるには、攻撃された時点で検知と対応できることが理想であるものの、攻撃側も巧妙な手口を駆使することから、検知や防御は困難を極める。

また、対応するためには攻撃の全容を把握することが欠かせず、その手掛かりとしてシステムやネットワークのログを分析することが推奨されている。しかし、ログは種類も量もあまりに膨大であり、エンジニアの人海戦術で作業せざるを得ないのが実情から、迅速な対応をさらに難しくさせている。

中村氏によれば、現在のセキュリティソリューションは、基本的に攻撃が行われた後にそれを検知して対応が可能になることから、対応は“事後”になってしまう。このため同社のアプローチでは、攻撃が行われる前の予兆を捉えることによって攻撃が発生した瞬間に検知し、リアルタイムに対応できることを目指している。講演では膨大なログの中から真の脅威の予兆を検知していく手法や人手による作業を省力化するための工夫と、その成果が示された。

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 初期侵入口は“またVPN” 日本医大武蔵小杉病院にランサムウェア攻撃

- 「2027年1月12日」は運命の日? サポート切れOSを使い続ける会社の末路

- 富士通、ソブリンAIサーバを国内製造開始 自社開発プロセッサー搭載版も

- Googleが「AI Threat Tracker」レポートを公開 Geminiを標的にした攻撃を確認

- ホワイトハッカーが明かす「ランサムウェア対策が破られる理由」と本当に効く防御

- シャドーAIエージェントを検出 Oktaが新機能「Agent Discovery」を発表

- SOMPOグループCEOをAIで再現 本人とのガチンコ対談で見えた「人間の役割」

- AIエージェント普及はリスクの転換点 OpenClawを例に防御ポイントを解説

- 「AI前提」の国家戦略と「思考停止」の現場 大半の企業で“何も起きない”未来を予見

- NTTデータ、仮想化基盤「Prossione Virtualization 2.0」発表 日立との協業の狙いは