第4回 フロー図で理解するセキュリティインシデントの対応:現場エキスパートに学ぶ実践的サイバー攻撃対策塾(2/2 ページ)

フローの整備と組織の合意

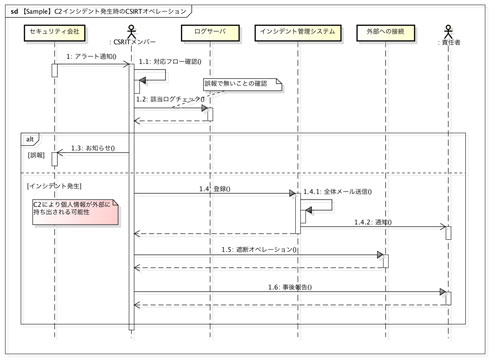

インシデントと検知方法を把握できれば、自社のCSIRTがどのようにあるべきかが見えてくるはずだ。次のステップでは、インシデントごとに詳細な対策フローを作成し、「誰が」「どのタイミングで」「何をするのか」を図示する。

このように、図にすることで解釈の違いによる対応の遅れや、慌てて読み違えてしまうというミスを未然に防ぐことができる。フロー図に対応したチェックリストも用意しておこう。そして、CSIRT設立で最も重要な、「顧客情報の保護を最優先する」というポリシーに対する組織合意を得ておかなければならない。これは、CSIRTにおける必須事項だ。

もし、インシデント対応のために、CSIRTがネットワーク遮断の判断を迫られた場合はどうなるだろうか。事前に組織の合意がなければ、関係する各部門の責任者にいちいち許可を求めることになるだろう。現場からも同意を得られないかもしれない。右往左往している間に、攻撃者は着々と情報を外部に持ち出してしまう。それにもかかわらず、CSIRTが対策を強行することは難しい。ネットワーク遮断による損失の責任を問われかねないからだ。

あらかじめ現場の人々や責任者の合意を得ていれば、組織のルールとして迅速な対応ができる。不正侵入が検知されたなら、定められたフローとルールに則って対策を実行し、攻撃者の最終ステップ「目的の実行」の直前でサイバーキルチェーンを断ち切る。ネットワーク遮断のような思い切った対応は、組織へのダメージも少なからず生じる。しかし、ポリシーが組織全体に浸透していれば、CSIRTは揺るぎなく対応に専念できるのだ。

日頃の備えが大切

インシデントは発生しないことが一番だ。多くのルールを定め、訓練を実施したとしても、生かされるシーンはないかもしれない。その一方で、いかに対策を講じても、標的型攻撃の脅威をゼロにすることはできない。この点において、標的型攻撃は自然災害と似ている。インシデントの予測、対応のルール化は簡単ではない。限界を感じた時には、外部の資料を参考にしたり、コンサルタントの力を借りたりすることも検討しよう。CSIRTが未整備の組織ならば、ぜひ「日頃の備えが、被害の程度を左右する」というコンセプトで、できるところから始めてみてほしい。

執筆者紹介:香取弘徳(かとり ひろのり)

NHN テコラス株式会社 データホテル事業本部SE部所属。専門はWebセキュリティ。攻撃者の目線でアプリケーションを分析し、Webアプリケーションファイアウォールの設定やセキュアコーディングを行ってきた経験を持つ。現在はフルマネージドホスティングや支援アプリケーションの開発を担当。“Secured Hosting”をテーマに、新プラットフォームの開発にも取り組んでいる。

関連記事

第3回 サイバー攻撃の心理を読み解く「5W1H」の視点とは?

第3回 サイバー攻撃の心理を読み解く「5W1H」の視点とは?

標的型攻撃の具体的な対策を考える上では、守る側だけでなく、攻撃する側の視点が欠かせない。今回は攻撃者の視点がどのようなものかを「5W1H」で解説する。 第2回 紙とペンで見つけていくセキュリティ対策の落とし穴

第2回 紙とペンで見つけていくセキュリティ対策の落とし穴

いくら効果的なセキュリティ対策であっても万全なものは存在しない。今回は標的型攻撃対策の「多層防御」において陥りがちな対策の“抜け・漏れ”を見つけていく方法を紹介する。 第1回 中身を知れば怖くない? 標的型攻撃を解剖すると……

第1回 中身を知れば怖くない? 標的型攻撃を解剖すると……

防御が難しいとされるサイバー攻撃だが、システムの現場では数々の防御策が日夜講じられている。ITインフラを支えるエキスパートが実践的な対策方法を紹介する新連載。第1回は標的型攻撃の中身をひも解く。 インシデント対応の達人が語ったCSIRTブームに沸く日本企業への至言

インシデント対応の達人が語ったCSIRTブームに沸く日本企業への至言

セキュリティインシデントへ組織的に対応すべくCSIRT構築に取り組む企業が増えているが、その道のりは平たんではないようだ。JPCERT/CC、日本シーサート協議会、ANAグループ、ラックのエキスパートによる議論が行われた。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

人気記事ランキング

- 江崎グリコ、基幹システムの切り替え失敗によって出荷や業務が一時停止

- Microsoft DefenderとKaspersky EDRに“完全解決困難”な脆弱性 マルウェア検出機能を悪用

- 生成AIは2025年には“オワコン”か? 投資の先細りを後押しする「ある問題」

- 「Copilot for Securityを使ってみた」 セキュリティ担当者が感じた4つのメリットと課題

- 「欧州 AI法」がついに成立 罰金「50億円超」を回避するためのポイントは?

- 日本企業は従業員を“信頼しすぎ”? 情報漏えいのリスクと現状をProofpointが調査

- 「プロセスマイニング」が社内システムのポテンシャルを引き出す理由

- AWSリソースを保護するための5つのベストプラクティス CrowdStrikeが指南

- トレンドマイクロが推奨する、長期休暇前にすべきセキュリティ対策

- VMwareが「ESXi無償版」の提供を終了 移行先の有力候補は?