ビッグデータとAIの台頭で注目されるサプライチェーンのリスク管理:ビッグデータ利活用と問題解決のいま(1/3 ページ)

最近では複数のサプライヤー/パートナーのエコシステムによって、ビッグデータ関連のサービスが提供されるようになってきた。このようなエコシステムを形成するサプライチェーンのリスクマネジメントは、どうなっているのだろうか。

昨今は複数のサプライヤー/パートナーから成るエコシステムとして、ビッグデータ関連サービスを提供するケースが増えている。そこで注目されるのが、「サイバー・サプライチェーンリスクマネジメント」(C-SCRM)だ。

NISTが推進するサイバー・サプライチェーンリスクマネジメント

米国立標準技術研究所(NIST)は、2008年に産官学連携の「サイバー・サプライチェーンリスクマネジメント」(C-SCRM)プログラムを立ち上げた(関連情報)。

NISTの定義によると、C-SCRMとは分散と相互接続を特徴とする情報技術(IT:Information Technology)/制御技術(OT:Operation Technology)製品およびサービスのサプライチェーンに関連するリスクを特定、評価、低減するプロセスであり、システムのライフサイクル全体(設計、改札、物流、導入、購買、維持、破棄など)をカバーしている。サプライチェーンの脅威や脆弱性は、意図的もしくは非意図的に、いつでもIT/OT製品またはサービスを危うくする可能性があると指摘している。

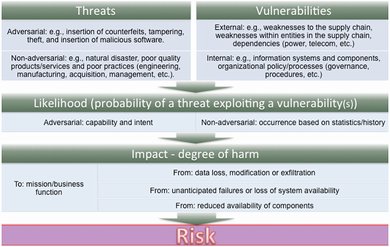

2015年4月9日には、NISTから「NIST SP 800-161:連邦政府システムおよび組織のためのサプライチェーンリスクマネジメント・プラクティス」と題するガイドラインが公表されている(関連PDF)。図1は、同ガイドラインの中でICTサプライチェーンのリスクを示したものだ。

図1.ICTサプライチェーンのリスク(出典:NIST「NIST SP 800-161:Supply Chain Risk Management Practices for Federal Information Systems and Organizations」、2015年4月)

図1.ICTサプライチェーンのリスク(出典:NIST「NIST SP 800-161:Supply Chain Risk Management Practices for Federal Information Systems and Organizations」、2015年4月)図1に示す通り、ICTサプライチェーンの脅威には、敵対的なもの(例:偽造品の挿入、改ざん、盗難、悪意のあるソフトウェアの挿入)と、敵対的でないもの(例:自然災害、低品質の製品/サービス)があり、脆弱性には、外的なもの(例:サプライチェーンに対する弱点、サプライチェーンの主体内部に対する弱点)と、内的なもの(例:情報システムおよびコンポーネント、組織のポリシー/プロセス)がある。

ただし、ICTサプライチェーンの共通課題として、脆弱性が生じてから悪用や発覚するまでに時間を要することがあり、起きた事象がサプライチェーンの脆弱性の直接的な結果であると判断することが難しい場合もある。その結果、組織のミッションに対して、継続的に否定的な影響が及ぶ可能性がある。

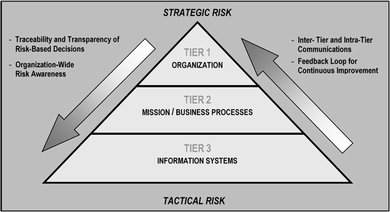

次の図2は、ICTサプライチェーンにおけるリスクの階層構造を示したものである。

「第1層:組織」(TIER 1)には、ICTサプライチェーンリスクマネジメント(ICT-SCRM)全体の戦略策定、組織全体のICT-SCRMポリシー設定などが含まれる。「第2層:ミッション/ビジネスプロセス」(TIER 2)には、組織におけるミッションおよびビジネスプロセスの優先順位付け、ミッション/ビジネスプロセスレベルのリスク評価、第1層の戦略およびガイドラインの実行などが含まれる。「第3層:情報システム」(TIER 3)には、特定のICT-SCRM活動の個別情報システムおよび情報システム調達への適用などが含まれる。

図2.ICTサプライチェーンのリスクの階層構造(出典:NIST「NIST Special Publication 800-161:Supply Chain Risk Management Practices for Federal Information Systems and Organizations」、2015年4月)

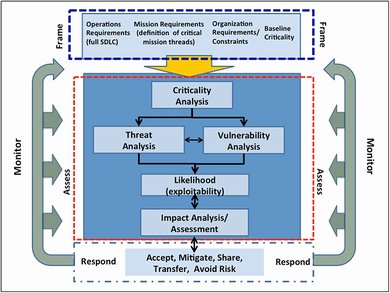

図2.ICTサプライチェーンのリスクの階層構造(出典:NIST「NIST Special Publication 800-161:Supply Chain Risk Management Practices for Federal Information Systems and Organizations」、2015年4月)そして図3は、ICTサプライチェーンにおけるリスク管理のプロセスを示したものである。プロセスを大別すると、(1)リスクの枠組み作り「Frame」、(2)リスク評価「Assess」、(3)リスクへの対応「Respond」、(4)リスクのモニタリング「Monitor」――から構成される。

図3.ICTサプライチェーンのリスク管理(出典:NIST「NIST Special Publication 800-161:Supply Chain Risk Management Practices for Federal Information Systems and Organizations」、2015年4月)

図3.ICTサプライチェーンのリスク管理(出典:NIST「NIST Special Publication 800-161:Supply Chain Risk Management Practices for Federal Information Systems and Organizations」、2015年4月)これら4つのプロセスについて、NISTのガイドラインでは、図2にある3階層ごとに具体的なリスク管理策を例示しているほか、サプライチェーンの脅威シナリオおよび分析フレームワーク、ICT-SCRM計画テンプレートなどを提供している。それらのベースになっているのは、ICTサプライチェーンに係る管理策を要求事項に含んでいる情報セキュリティ国際規格「ISO 27001:2013」や、NISTの「NIST SP 800-53:連邦政府情報システムにおける推奨セキュリティ管理策」など、既存のガイドライン類だ。

NISTは、2015年10月1〜2日に「サプライチェーンリスクマネジメントのベストプラクティス」(関連情報)と題するワークショップを開催するなど、個々の業界におけるベストプラクティスの収集に努めている(関連情報)。

関連記事

米国で進むビッグデータの相互運用性の標準化とセキュリティ

米国で進むビッグデータの相互運用性の標準化とセキュリティ

2014年5月にホワイトハウスがビッグデータ報告書を公表して早一年が経ち、米国ではビッグデータに関わるイノベーションと同時に標準化の活動も急ピッチで進んでいる。今回は最前線の動向をお伝えしよう。 AIに不可欠な機械学習の仕組みとFinTech活用での注意点

AIに不可欠な機械学習の仕組みとFinTech活用での注意点

AIや機械学習によるビッグデータ活用はFinTechのさまざまな領域に適用されているが、そこではセキュリティやプライバシーも考慮する必要がある。今回は各種技術をひも解きながらFinTech活用における注意点を示してみたい。 サイバーセキュリティの課題解決を担うビッグデータ基盤技術のいま

サイバーセキュリティの課題解決を担うビッグデータ基盤技術のいま

セキュリティ対策に不可欠なログデータやメタデータの大容量化が進む中、ビッグデータ分析の基盤技術を活用して課題を解決しようとする動きが広まってきた。日本と海外ではどのような取り組みがあるのだろうか。 ITシステムと制御システムが融合するIoTクラウドのいま

ITシステムと制御システムが融合するIoTクラウドのいま

欧米では「インダストリアル・インターネット」や「インダストリー4.0」に代表される産業システム向けのIoT基盤が注目を集めている。これを主導するGEの動きやIoTクラウドにおける課題をみていこう。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

人気記事ランキング

- Microsoft 365のTeamsセット売り中止、裏にあった規制と競合の圧力

- Windows 11 Homeの次期バージョン、BitLockerを自動で有効化へ

- VMware買収の真の狙いは? Google Cloud Nextで見えたBroadcomのビジョン

- FIDO2認証をバイパスされる脆弱性 セキュリティ研究者が複数のユースケースを検証

- Geminiを搭載 Googleが新たな脅威インテリジェンス「Google Threat Intelligence」を発表

- XZ Utilsの不正コード挿入問題の原因は、企業の“OSSタダ乗り問題”にあり?

- “心のアタックサーフェス”を保護せよ 巧妙化するサポート詐欺の対策を考える

- 身代金の支払い禁止は“おとぎ話”か? 完全禁止派 vs. 禁止措置緩和派の論争

- VMwareが「ESXi無償版」の提供を終了 移行先の有力候補は?

- 生成AI vs. 人 フィッシングメールの質が高いのはどちらか? Splunkの研究成果