SHA-1衝突攻撃がついに現実に、Google発表 90日後にコード公開

GoogleはSHA-1ハッシュが同じでコンテンツが異なる2つのPDFも公表した。90日後には、こうしたPDFを生成するためのコードを公開するとも予告している。

Webブラウザのセキュリティ対策など幅広い用途に使われてきたハッシュアルゴリズムの「SHA-1」について、米Googleは2月23日、理論上の可能性が指摘されていたSHA-1衝突を初めて成功させたと発表した。これでSHA-256やSHA-3のような、安全な暗号ハッシュへの移行を急ぐ必要性がこれまで以上に高まったと強調している。

SHA-1を巡っては、脆弱性を悪用される危険性が高まったことを受け、主要ブラウザメーカーや電子証明書の発行機関が段階的な廃止を進めている。

Googleはオランダ・アムステルダムのCWI Instituteと2年がかりで共同研究を実施。Googleの技術とクラウドインフラを駆使して大規模な演算処理を行い、SHA-1衝突攻撃を初めて現実のものにしたとしている。

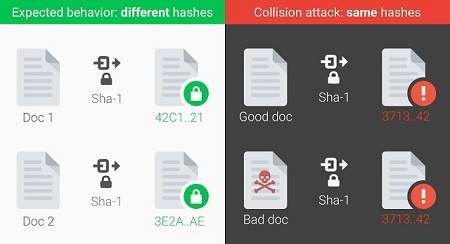

攻撃者がSHA-1衝突を利用すれば、正規のファイルを不正なファイルに入れ替えることが可能になり、例えば、保険契約の内容を全く異なるものに差し替えるといったことができてしまうとGoogleは解説する。

衝突攻撃を実証するために、SHA-1ハッシュが同じでコンテンツが異なる2つのPDFも公表した。90日後には、こうしたPDFを生成するためのコードを公開するとも予告。これが実際の攻撃に利用されるのを防ぐため、GmailとGSuiteにはPDF衝突の手口を検出する対策を実装したといい、無料検出システムも一般に公開した。

「SHA-1に対する攻撃が現実のものとなったことで、このプロトコルは確実に、もはや安全と見なせなくなる」とGoogleは述べ、「SHA-256のような安全な代替へ緊急に移行する必要性について、ようやく業界を納得させることができる」としている。

関連記事

5分で分かる、「SHA-1衝突攻撃」が騒がれているわけ

5分で分かる、「SHA-1衝突攻撃」が騒がれているわけ

報じられるやいなや、大きな注目を集めた「SHA-1衝突攻撃」のニュース。これは一体、どういうことなのでしょうか……。実はこのニュース、ネットを使う人にとって無縁ではないのです。 Google、2017年1月公開の「Chrome 56」でSHA-1対応を完全廃止

Google、2017年1月公開の「Chrome 56」でSHA-1対応を完全廃止

2017年1月末に安定版がリリース予定のWebブラウザ「Chrome 56」で、SHA-1を使った証明書のサポートを完全に打ち切る。 「SHA-1の廃止前倒しを」 専門家チームが提言

「SHA-1の廃止前倒しを」 専門家チームが提言

SHA-1がこれまで考えられていたよりも大幅に安いコストで破れることが分かり、犯罪集団に悪用される危険が迫ったと指摘している。 IEとEdge、7月からSHA-1証明書使用サイトの鍵アイコン消滅

IEとEdge、7月からSHA-1証明書使用サイトの鍵アイコン消滅

7月にリリースされる「Windows 10 Anniversary Update」以降、EdgeとIEではSHA-1証明書を使ったWebサイトが安全とは見なされなくなる。 FirefoxのSHA-1廃止で一部ユーザーに障害、サポート復活

FirefoxのSHA-1廃止で一部ユーザーに障害、サポート復活

Mozillaは一部のユーザーがHTTPSのWebサイトにアクセスできなくなったことを受け、Firefoxの更新版を公開してSHA-1証明書のサポートを復活させた。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 画像がだめなら文字で誘導 「アスキーアート」型フィッシングメールの実態

- ランサムウェア被害額は平均6.4億円、事業停滞54日――パロアルトの調査で分かった国内企業のセキュリティ実態

- シャドーITのリスクは「こう変わった」 “悪意なき情報漏えい”にどう立ち向かう?

- 2027年からの「IT資格大アプデ」は改良か、改悪か?

- NEC社長が説く AI時代と新たな安全保障環境の到来で「ITサービスはこう変わる」

- アクセンチュアらが「エージェント型工場」を開発 製造現場の計画外停止の削減図る

- ドローンいらず? 飛行動画作成できる「Google Earth Studio」登場

- 「AIを使えば全員同じになる」 羽生善治九段が語るAI時代の差別化と意思決定

- まずは「重要資産の棚卸し」を NISTが示す「個人事業主」レベルの防衛ライン

- 中小企業の約65%が「情シス不在」 デジタル化でも残る課題との関連は?