高度なマルウェア「VPNFilter」、54カ国で感染拡大 一斉攻撃の恐れも

感染したデバイスに対して「kill」コマンドが実行されれば、大量のルータが同時に使用不能に陥る恐れもある。

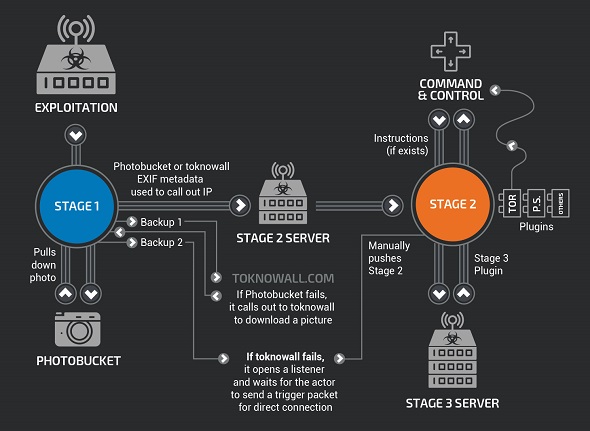

米Ciscoのセキュリティ部門Talosは5月23日、国家の関与が疑われる高度なモジュール式マルウェア「VPNFilter」が、世界54カ国で50万台以上のルータなどに感染を広げていると報告した。一斉攻撃を仕掛けられれば大量のルータが同時に使用不能に陥る恐れもあるとして、警戒を呼び掛けている。

Ciscoによると、VPNFilterの感染が確認されているのはLinksys、MikroTik、NETGEAR、TP-LinkのSOHO向けネットワーキングデバイスと、QNAPのNASデバイス。同マルウェアにWebサイトの認証情報を盗んだり、産業制御装置(SCADA)用通信プロトコルのModbusを監視したりするコンポーネントが含まれている点は、特に憂慮されるとしている。

さらに、感染したデバイスに対して「kill」コマンドを実行すれば、使用不能に陥れることも可能とされる。もしもこのコマンドを一斉に実行されれば、世界中で何十万台ものデバイスがインターネットに接続できなくなる恐れもある。

標的とされているデバイスは、侵入を検知できるシステムがなく、一般的にはウイルス対策製品のようなホストベースの保護システムも利用できない。しかも、そうしたデバイスのほとんどは、既知の脆弱性が放置されていることも多く、デフォルトの認証情報が知れわたっているなどの問題があり、比較的簡単にマルウェアに感染させることができるという。そうした条件が重なって、VPNFilterは少なくとも2016年から、密かに感染を広げていたとTalosは分析する。

特にウクライナでは、5月8日から感染デバイスの激増が観測されており、同国に対する差し迫った攻撃の恐れがあるとTalosは指摘。VPNFilterのコードは、過去にウクライナに対する大規模攻撃に使われたマルウェア「BlackEnergy」と重複する部分があり、その高度な機能などから、国家の関与が疑われると推定している。

Talosでは、影響を受けるデバイスの一覧や、マルウェアの特徴などを公開して、、そうしたデバイスを使っているユーザーなどに対応を促している。

関連記事

「あなたのルーターに脆弱性あり、買い換えを」 そんなのアリ?

「あなたのルーターに脆弱性あり、買い換えを」 そんなのアリ?

一見、理不尽に思えるこの対策ですが、実際のところは……。 ルーターの設定書き換え攻撃、依然猛威 Androidデバイスの完全制御が狙いか

ルーターの設定書き換え攻撃、依然猛威 Androidデバイスの完全制御が狙いか

「今回のマルウェアの目的は、2段階認証情報を含むユーザーデータを盗み、Androidデバイスを完全な支配下に置くことにある」とKasperskyは推定する。 世界を襲ったマルウェア攻撃、ウクライナ警察が容疑者逮捕

世界を襲ったマルウェア攻撃、ウクライナ警察が容疑者逮捕

逮捕された51歳の男は、6月下旬の大規模サイバー攻撃に使われたマルウェアの拡散に関与したとされる。 マルウェアを持ち込んだ社員は“罪人”なのか?

マルウェアを持ち込んだ社員は“罪人”なのか?

会社のPCをマルウェアに感染させてしまったりしたら、相当、肩身が狭い思いをしますよね。でも、最近のサイバー攻撃は本当に手が込んでいるんです。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 知らない番号からの着信、出る前に見抜く 話題の警察庁推奨アプリを試してみた

- マクロを使わずにExcelを自動化 ゼロから分かる「パワーピボット」超入門

- Microsoft「Build 2026」発表まとめ 開発基盤の拡充から安全対策、ハードウェアまで

- 採用難続くIT部門 欠員補充に"おじさん人材"が選ばれる「背景」

- AIで思考力が奪われる? 世界の研究が警告するAIバカの壁【動画あり】

- ドローンいらず? 飛行動画作成できる「Google Earth Studio」登場

- Claudeが驚異の1100%成長でシェア17%に急拡大、急落するCopilot――米生成AIアプリ市場動向調査

- MicrosoftとNVIDIAが次世代PCを発表 1ペタフロップス級の「Windows PC」ができること

- 知らない番号でも一瞬で正体判明? 警察庁推奨アプリの実力を検証

- 中小企業の7割がセキュリティに「自信」も、浮き彫りになる“基本対策”の盲点