政府や企業を狙う新手のサイバースパイ攻撃、日本など23カ国で被害

各国の政府機関や民間企業などのコンピュータに侵入して情報を盗み出そうとする新手のサイバースパイ攻撃が発生しているとして、ロシアのセキュリティ企業Kaspersky Labが2月27日、調査報告書をまとめた。被害は日本でも発生しているという。

調査はKaspersky Labとハンガリーのブダペスト工科経済大学が共同で実施し、Kaspersky Labはこの攻撃を「MiniDuke」と命名している。発端は、2月に入ってAdobe Readerの未解決の脆弱性(Adobeが2月20日に対処)を突くマルウェアが相次いで見つかったことだった。一連の攻撃には極めて特異な点が幾つかあり、「これまで知られていなかった新たな攻撃者の存在をうかがわせる」とKaspersky Labはいう。

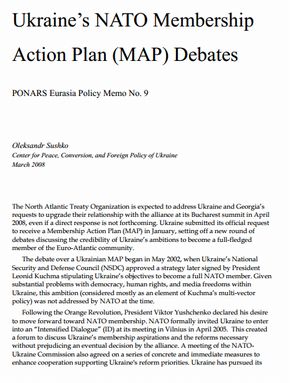

MiniDukeの攻撃は、極めて効率的なソーシャルエンジニアリングの手口を採用。Adobe Readerの脆弱性悪用コードを仕込んだPDF文書を送り付け、標的のコンピュータをマルウェアに感染させる。PDFに記されたアジア欧州会合(ASEM)の人権セミナーやウクライナの北大西洋条約機構(NATO)加盟計画などの内容は、非常に出来が良く的を得ているという。

標的のシステムに感染したマルウェアはTwitterやGoogle検索を駆使して、攻撃者が運営する制御用サーバにアクセスする。そこからさらに別のマルウェアを呼び込んで、ファイルのコピーや移動、削除、ディレクトリの作成といったスパイ活動を実行する。

標的とされているのは政府機関や研究機関、民間企業、シンクタンクなどで、制御サーバのログを調べた結果、日本や欧州、米国、ロシア、イスラエル、ブラジルなど23カ国で59件の被害が出ていることが分かった。攻撃者は現在も活動を続けているという。

Kaspersky Labの報告書では対策として、JavaやMicrosoft WindowsとOffice、Adobe Readerの最新バージョンへの更新、特定のドメインやIPのブロックを勧告。不審な文書を開く際はインターネットに接続されていないコンピュータや仮想マシンを使うか、Google Docsにアップロードして参照することを勧めている。

関連記事

- 政府機関を狙う高度なサイバースパイ計画「Red October」、Kasperskyが調査結果を発表

- 高度なスパイ機能のマルウェア「miniFlame」見つかる、標的型攻撃に使用か

- Adobe ReaderとAcrobatの更新版公開、攻撃に悪用の脆弱性を解決

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PR

攻撃に使われたPDF文書の例(Kasperskyより)

攻撃に使われたPDF文書の例(Kasperskyより)