WannaCry着弾、日本で1万6000件以上 拡散経路は「メールばらまき」ではない? トレンドマイクロ

5月12日以降、世界で流行したランサムウェア「WannaCry」(WannaCrypt、WannaCryptor)について、国内でも1万6000件以上の攻撃を確認・ブロックしたと、トレンドマイクロが16日に発表した。拡散手法については「メールベースでの大規模な攻撃が行われている兆候は確認していない」と、“ばらまき型”の可能性を疑問視し、脆弱性のあるPCがネット経由で直接狙われた可能性を示唆している。

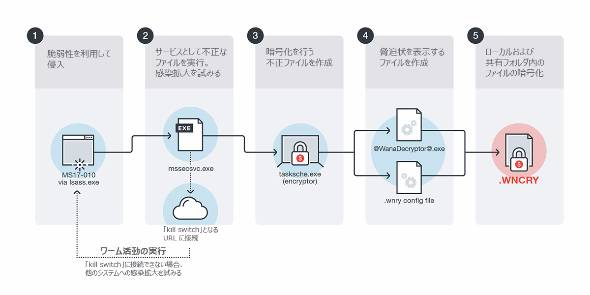

WannaCryは、WindowsのMicrosoft Server Message Block 1.0(SMBv1)サーバの脆弱性を悪用したランサムウエア。端末のファイルを暗号化して読めない状態にし、復号のために金銭を要求する。

トレンドマイクロは、クラウド型セキュリティ基盤「Trend Micro Smart Protection Network」を通じ、同社が確認、ブロックしたWannaCry攻撃を集計した。

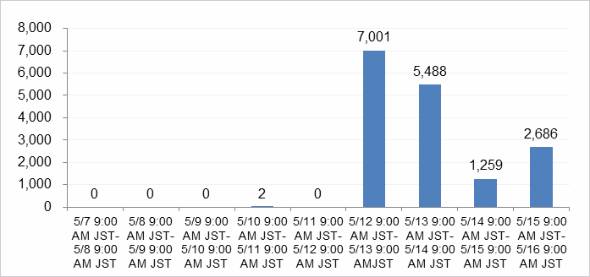

世界で攻撃が急増したのは日本時間12日(金)午後9時42分以降。同時刻より前に確認・ブロックした攻撃は世界で2128件(トップのイギリスで786件、日本で105件など)にとどまっていたが、同時刻から週明け15日(月)午前9時までは世界で9万2141件、日本でも1万3645件の攻撃を確認した。

日本では、15日午前9時から16日午前9時までに2686件攻撃を確認。5月7日午前9時から16日午前9時までの9日間で、合計1万6436件の攻撃を確認したことになる。

日曜朝から月曜朝にかけ攻撃が落ち着いていた一方で、月曜始業時からやや増加しており、「電源が切られていたPCが出勤時に立ちあがると同時に、アクセス可能になったことで攻撃が増加した」とみている。

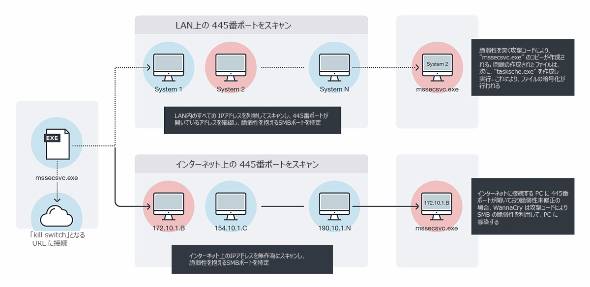

WannaCryは感染後、同じネットワーク上のPCの脆弱性をスキャンして攻撃する「ワーム機能」を備えており、感染を拡大させた。法人が攻撃を受けた場合、ネットワーク上にPCが複数台ある場合にも1件とカウントするため、実際に攻撃を受けたPCの台数はさらに多いという。

拡散経路は「メールばらまき」ではない?

WannaCryの拡散手法について同社は「現時点ではメールベースでの大規模な攻撃が行われている兆候は確認していない」とコメント。「ネット経由で直接グローバルIPアドレスに対して脆弱性を狙う攻撃が行われていた」と推定し、同一ネットワーク内ではワーム機能によって被害拡大させたとみている。

WannaCryや、同種のランサムウェアによる攻撃は「継続して行われる可能性も十分考えられる」とし、パッチの適用や、データのバックアップなどの対策を採るよう呼び掛けている。

関連記事

日立、社内システムに障害 ランサムウェア「WannaCry」被害か

日立、社内システムに障害 ランサムウェア「WannaCry」被害か

日立製作所の広報部によれば「影響の規模を確認中」という。 ランサムウェア「WannaCry」に注意、総務省が呼び掛け 「セキュリティパッチを最新版に」

ランサムウェア「WannaCry」に注意、総務省が呼び掛け 「セキュリティパッチを最新版に」

世界各地で猛威をふるうランサムウェア「WannaCry」について、総務省が注意喚起。 JR東、PC1台がサイバー攻撃被害 ランサムウェア「WannaCry」に感染か

JR東、PC1台がサイバー攻撃被害 ランサムウェア「WannaCry」に感染か

電車の運行システムや利用者向けの案内サービスへの影響はないという。 世界で猛威 ランサムウェア「WannaCry」とは? シマンテックが解説

世界で猛威 ランサムウェア「WannaCry」とは? シマンテックが解説

「WannaCry」と呼ばれるランサムウェアが世界で猛威。ファイルを暗号化し、ビットコインで“身代金”を要求する。特徴や対策を、シマンテックがブログで解説している。 週明け始業時、不審なメールに注意 ランサムウェア「WannaCry」世界で猛威、日本でも拡大のおそれ

週明け始業時、不審なメールに注意 ランサムウェア「WannaCry」世界で猛威、日本でも拡大のおそれ

古いWindowsの脆弱性を悪用した「WannaCry」が世界規模で猛威をふるっており、「週明けに日本でも感染が拡大する可能性がある」としてIPAなどが注意を呼び掛けている。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PR