狙われる工場のIoT 日本企業の弱点は(1/3 ページ)

家庭用のIoT機器だけでなく、工場やプラント、ビル、公共施設の制御機器やセンサー類もネットワークに接続させ、データを活用して業務効率化や新たなサービス創出につなげる「インダストリアルIoT」(IIoT)のトレンドが広がりつつあります。一方、ネットにつながることによってサイバー攻撃にさらされる――という新たなリスクに直面しつつあることも、IoTと同様です。

6月14日、「Interop Tokyo 2018」のカンファレンスでは、「インダストリアルIoT/制御システムとサイバーリスク」と題するセッションが行われました。満永拓邦氏(東京大学大学院情報学環特任准教授)がチェアを務め、IIoT/制御システムの防御手法を研究する「つるまいプロジェクト」にも加わっているICS研究所社長の村上正志氏、名古屋工業大学の橋本芳宏氏(社会工学科経営システム分野教授)が、国内外における制御システム/IIoTに対する攻撃の動向と対策の在り方について説明しました。その発言や質疑応答の内容を基に、IIoTのセキュリティが抱える課題を探ってみたいと思います。

もはや「孤島」ではないIIoT 「攻撃側に知識を持った人物がいる」

これまで制御システムは、インターネットはもちろん、社内の情報系システムとも直接つながっていないから「安全」とされてきました。

しかし橋本氏は「生産計画や生産実績をERP(Enterprise Resource Planning)に連携させることは普通に行われるようになっており、つながっていないはずがないというのが現状だ」と述べました。「保守ベンダーがリモートからの保守を行うこともあり、決して、世間一般で言われているように独立した島になっているということはない」(橋本氏)

村上氏によると、国内でも、サポート業者などが持ち込んだPCがマルウェアに感染したり、データの受け渡しのためのFTP専用PCからUSBメモリを介して感染が広がり、制御システムの稼働に影響を与えたケースが発生しているといいます。

「ひとたび感染すると、システムを作り直してチェックしなくてはならない。試運転して動作を確認して初めて本番稼働に移せるため、システム再稼働まで数週間かかることもある。その間の停止時間を換算すると被害額は膨大になる」(村上氏)

さらに海外では、さまざまなメディアで報じられている通り、「Stuxnet」や「BlackEnergy」「Industroyer」といった、制御システムをターゲットにして正常な動作を妨げたり、破壊したりするマルウェアが報告されています。

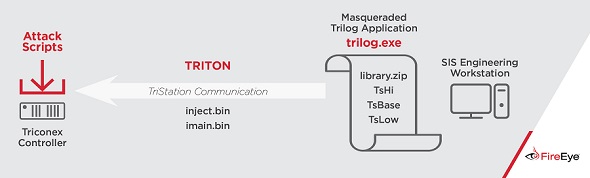

中でも、2017年12月に報告された「Triton」は、安全計装システムのコントローラーを狙ったものでした。安全計装システムとは、何らかの問題が発生したときに最終手段として制御システムを停止させるフェイルセーフのための仕組みです。Tritonはそのコントローラーの内部を書き換え、攻撃者の意図した通りに動かそうとしたといいます。

報道されたケースではたまたま、外部のハードウェアロジックが働いてトリップ(停止)したため異常を検知できましたが、「攻撃側にも計装エンジニアリングの経験を持った人物がいることを頭に入れ、対策しなければいけない」と村上氏は指摘しています。

日本企業の弱点は

こうした攻撃が現実のものになってしまっている理由は何でしょうか。

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PR