「パンドラの箱が開いた」 IoT機器の脆弱性対策、残された希望は(1/2 ページ)

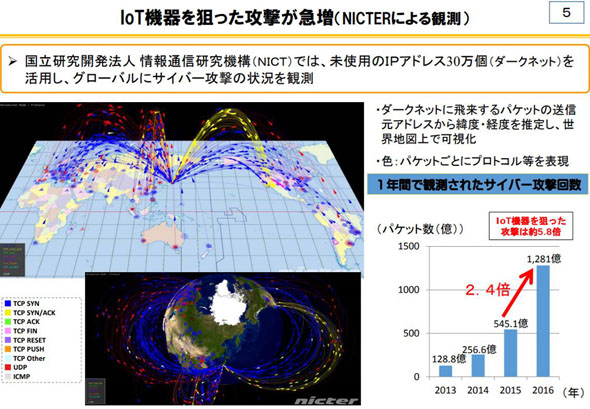

この数年、デフォルトのパスワード設定のまま運用されていたり、脆弱性が放置されていたりするIoT機器、組み込み機器をターゲットにしたマルウェアの拡散が顕著になってきたのは周知の通りです。「Mirai」に代表されるこの種のマルウェアは、感染後、C&Cサーバ(コマンド&コントロールサーバ)からの指令に従って攻撃者に操られる「bot」となり、第三者にDDoS攻撃を仕掛ける踏み台として悪用されます。

IoT機器をターゲットにしたbotがまん延している理由は、インターネットに接続された無防備なIoT機器が増加しており、OS自体のセキュリティ機能が向上したり他の製品によって守られているPCやITシステムを狙うよりも、手間暇かけずに侵入できるからです。つまり、攻撃者にとって悪用の「コスト」が低いのです。

「2015年はIoTマルウェアの黎明期だったが、16年のMiraiの登場によって『パンドラの箱』が開き、例を見ない規模の攻撃が登場した」――7月31日〜8月1日に開催されたセミナー「IoT Security Forum 2018」で、横浜国立大学の吉岡克成准教授はそう述べました。吉岡准教授は、15年からIoT機器をターゲットにしたマルウェアを観測してきました。

吉岡准教授はさらに「17年以降は成熟期を迎えている。侵入方法が多様化し、『Telnet』以外に、機器固有の脆弱性を悪用するもの、管理画面を狙うものなどさまざまな侵入経路が利用されるようになった他、国内でも感染が見られるようになってきた」といいます。また「永続感染型のマルウェアが登場してきて、攻撃側が目的達成に向けてゆっくり活動できるようになった」と述べ、攻撃が長期化する恐れを指摘しました。

手法だけでなく攻撃目的も多様化しており、第三者に対するDDoS攻撃だけでなく、特定組織への侵入や情報漏えいの足掛かりとして、あるいは仮想通貨のマイニングなど、さまざまな狙いで悪用されているといいます。

PCが「踏み台」にされた過去

このようにIoT機器が便利な「踏み台」となる前は、主に、インターネットにつながっているごく普通のPCが踏み台化される時期が長く続いていました。現在のIoT機器と同様にパッチが適用されていなかったり、アクセス制限が行われず外部からアクセス可能な状態だったり――そんなPCをターゲットにしたさまざまなbotが、数万、数十万単位でPCに感染してbotネットを構成し、時には「Zeus」と「SpyEye」のように時には複数のbotネットの間で「縄張り争い」まで繰り広げられることもありました。

このとき、日本では他にあまり例を見ない対策が進められました。

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PR