ソフトバンク障害は“他人事”ではない デジタル証明書のヒヤッとする話:ITの過去から紡ぐIoTセキュリティ(1/3 ページ)

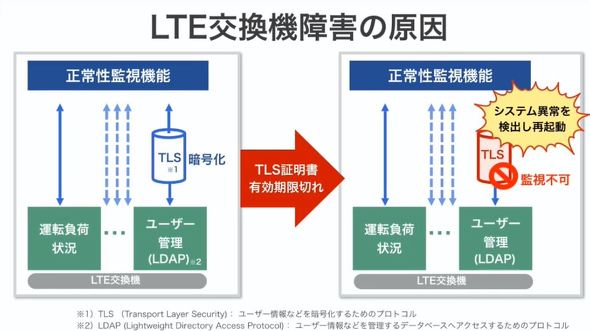

12月6日、ソフトバンクで約3060万回線に影響が及ぶ大規模な接続障害が発生しました。ITmedia NEWSでも報じた通り、原因は、コアネットワークで利用していたエリクソン製の通信機器、MME(Mobility Management Entity)で「デジタル証明書の有効期限が切れたため」と発表されています。

19日に行われた上場記者会見での説明によれば、LTE交換機の内部的な処理、具体的にはユーザー情報を管理するLDAPサーバの監視通信を暗号化するための証明書で有効期限が切れてしまったとのことです。

このニュースを聞いて、サーバやネットワーク管理に携わるエンジニアの方々の中には、「ヒヤっとした」「一応、うちの機器も証明書の期限を確認し直そう」と、他山の石と捉える人が多かった印象です。一方で「期限切れなんて、何でそんな基本的なことが管理できていないの?」と、疑問を抱く人も少なくなかったようです。

そもそも、なぜデジタル証明書に有効期限が設定されているのでしょうか。

連載:ITの過去から紡ぐIoTセキュリティ

家電製品やクルマ、センサーを組み込んだ建物そのものなど、あらゆるモノがネットにつながり、互いにデータをやりとりするIoT時代が本格的に到来しようとしています。それ自体は歓迎すべきことですが、IoT機器やシステムにおける基本的なセキュリティ対策の不備が原因となって、思いもよらぬリスクが浮上しているのも事実です。

この連載ではインターネットの普及期から今までPCやITの世界で起こった、あるいは現在進行中のさまざまな事件から得られた教訓を、IoTの世界に生かすという観点で、対策のヒントを紹介していきたいと思います。

決して“ひとごと”とはいえない事件

デジタル証明書とは、SSL/TLSによる暗号化通信を行ったり、「正しい相手と通信している」ことを確認し、その内容が改ざんされていないことを確認したりする仕組みです。証明書というと免許証のような「紙」のイメージが浮かぶかもしれませんが、デジタル証明書の実体は文字通り「デジタル」。暗号技術に基づき、x.509という標準によって定められたソフトウェア的な仕組みです。

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PR