法令や基準から考える情報漏えい対策の“勘所”:IT資産を守る根幹対策(2/2 ページ)

IT統制とIT資産

読者にはおなじみかもしれませんが、内部統制におけるIT統制は、「COSO」(米国トレッドウェイ委員会組織委員会)のフレームワークによると、以下の3つの階層に分けられます。(図2参照)

その基底をなす「IT全社的統制」は、全社的なIT統制を実施・維持させるための取り組みを求めています。中間層に位置する「IT全般統制」は、ITを利用した業務処理を有効に機能させる取り組みです。最上位の「IT業務処理統制」は、取引や業務に関わる記録やデータの完全性や信頼性を確保することを求めています。

COSO(the Committee of Sponsoring Organization of the Treadway Commission)=米国トレッドウェイ委員会組織委員会が公表した内部統制のフレームワーク

COBIT(Control Objectives for Information and related Technology)=企業・自治体といった組織のITガバナンスの指針として、米国の情報システムコントロール協会(ISACA)などが提唱するITガバナンスの実践規範

ここで示したIT統制は、COBITに規定されているIT資産に対して適用されます。

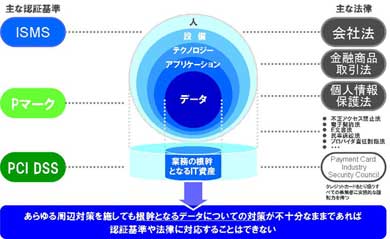

最外周である「人」は、IT資産を運営する社員の意識やスキル、業務規定などが対象となります。「設備」は、情報システムを収容する設備やそれについての管理、運営方法です。「テクノロジー」は、ハードウェア、オペレーションシステム、ネットワークなどの物理的資源を意味し、「アプリケーション」は、業務処理に関わる人と業務処理プログラムを対象とします。そして、これらすべてのIT資源の根幹を構成しているのが「データ」です。(図3参照)

「データ」は、「人」「設備」「テクノロジー」「アプリケーション」を駆使して行われる企業活動の根幹となる資産です。個人情報や経営情報、生産管理に関わる購買や工程に関わる情報、財務や経理に関する情報、新製品に関わる設計情報や研究情報などであり、このデータを上位のIT資産が利用することで、企業活動を機能させることになります。

先に示した法律やガイドライン、認証基準は、このIT資産全般について適用されるものです。当然、これらすべてに対して適切な対策を施さなくてはならなりませんが、現実には100%完全なセキュリティ対策というものは存在しません。またいくら管理を徹底しても人的ミスを避けることは困難ですし、悪意の第三者による意図的な流出は日々進化する技術を悪用して、ますます巧妙なものとなっています。万が一の事件や事故を完全に避けることは、現実的には不可能なのです。

そこでIT資産の根幹であるデータ保護を優先させることが、IT統制のための現実的な解決策となるのではないでしょうか。もちろん、ほかの階層についての対策をおろそかにしてデータを保護するだけで済まされるものではありません。

ただし、人間や業務プロセスに関わる対策は複雑であり、徹底するにも時間やコストが掛かります。だからこそ、まず根幹を優先して対策し、周辺対策を現実に即して充実していけば、万が一の事態に対しても、最悪の事態を回避できるでしょう。根幹対策が徹底されればデータの流用が困難となり、悪意ある行為をけん制するという効果も期待されます。

関連記事

「データ暗号化は使いやすい」とPGP代表の北原氏

「データ暗号化は使いやすい」とPGP代表の北原氏

データの暗号化は悪用を防ぐ有効な手段だが、使いづらいというイメージも。日本PGPの北原代表は、「暗号化の利用は難しいものではない」と活用するためのポイントを説明する。 セキュリティ会社のトップが見せた情報漏えい騒ぎでの対処と防止策

セキュリティ会社のトップが見せた情報漏えい騒ぎでの対処と防止策

暗号化ベンダーPGPのフィリップ・ダンケルバーガーCEOは、自社で起きた情報漏えい騒ぎのエピソードから、企業が情報漏えい対策で考慮すべきポイントを紹介した。 情報漏えいの対応費用は1件200ドル超に

情報漏えいの対応費用は1件200ドル超に

2008年に起きた情報流出に関してかかったコストは1件あたり平均665万ドルで、年々上昇している。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- NEC社長が説く AI時代と新たな安全保障環境の到来で「ITサービスはこう変わる」

- Googleが警告する「BlackFile」によるMFA突破と組織的恐荒 従業員を「偽サイト」へ誘導する音声詐欺の全貌

- まずは「重要資産の棚卸し」を NISTが示す「個人事業主」レベルの防衛ライン

- Anthropic、中小企業用AI業務支援「Claude for Small Business」発表 15種のAIエージェントが作業を肩代わり

- SAPが「自律型エンタープライズ戦略」を始動 AIエージェントが業務を自動実行する時代へ

- 中小企業の約65%が「情シス不在」 デジタル化でも残る課題との関連は?

- Microsoft、Exchange Serverの重要脆弱性を公表 CISAが悪用を確認

- アクセンチュアがAnthropicとの協業を国内本格化 Claudeを活用した4つの支援領域とは

- AIエージェントなどを活用している企業の8割が「人減らし」 費用対効果に明暗の理由は?

- 「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選