標的型攻撃は続いている――急ぐべき対応策は?(1/4 ページ)

セキュリティ専門家による討論会で、日本年金機構に端を発した標的型攻撃での問題点や企業・組織で急がれる対策などが提起された。

日本年金機構に端を発した標的型攻撃をテーマに、セキュリティ専門家らによる日本ネットワークセキュリティ協会主催の緊急討論会が6月25日、都内で行われた。攻撃によるウイルス感染や情報漏えい被害は他の組織でも次々と発覚し、討論会では問題点や急がれる対応策などが提起された。

ウイルス検知は当たり前

日本年金機構が6月1日に発表した標的型攻撃とみられる個人情報の漏えい被害について、専門家らは一様に「典型的なタイプの標的型攻撃」とみる。

一般的に標的型攻撃は、攻撃者がまず「なりすましメール」などの手段でウイルスを標的の組織に送り付けて感染させ、ウイルスを遠隔操作しながら組織内で探索活動を行う。機密情報が含まれるデータを見つけると、ウイルスを通じてデータを外部に持ち出し、踏み台にしている無数のコンピュータネットワークを経由して収集する。

日本マイクロソフト チーフセキュリティ アドバイザーの高橋正和氏は、攻撃者の踏み台にされているコンピュータ(通称:ボット)が国内にまん延している現状を紹介した。同社は国内外の警察当局などと連携して、世界中のボットの活動状況を24時間監視している。

標的型攻撃を含めコンピュータに感染するウイルスは膨大な種類が存在し、1秒間に数種類から数十種類ものの新種ウイルスが出現している状況だといわれる。ウイルスの脅威から逃れることは、ほぼ不可能かもしれない。

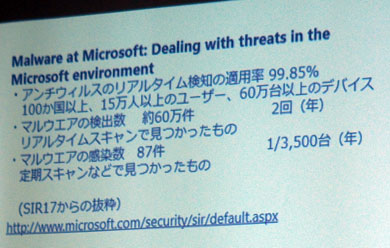

高橋氏によれば、Microsoft全体では約60万台のPCが稼働し、半年間で60万回もウイルスが検知される。1台のPCが年平均2回のペースでウイルスに遭遇する状況で、定期的なウイルススキャンを実施しても87件の感染があった。世界中に普及するWindows OSなどを開発する同社のセキュリティレベルは極めて高いと想像されるが、そんな同社にとってウイルスは、非常に身近で日常的な脅威だという。

高橋氏は、日本年金機構に端を発した一連の攻撃について、「被害に遭った組織の人に注目され過ぎてはいないか」と指摘する。

例えば、攻撃者が組織に送り付ける「なりすましメール」を開いてしまった人に対して、「開くなというのに意識が低い」と非難する声が根強い。しかし「なりすましメール」は、受信者に関わる内容(仕事関連の連絡など)に見せかけるなど非常に巧妙なつくりで、受信者が攻撃を見抜けないことが多々ある。

まず、膨大なウイルスと巧妙な感染手法の脅威がまん延している実態を知る必要がありそうだ。

関連記事

相次ぐサイバー攻撃被害 考え直したいセキュリティ対策

相次ぐサイバー攻撃被害 考え直したいセキュリティ対策

多くの組織がセキュリティ対策へ取り組んできた“はず”なのに、サイバー攻撃などの被害が止まないのは、なぜだろうか。セキュリティ対策の本質を考え直してみたい。 今どきの攻撃者は“怪しい”添付ファイルなんて送ってこない

今どきの攻撃者は“怪しい”添付ファイルなんて送ってこない

年金機構で発生した大規模個人情報流出事件。あまりにもずさんな管理体制にあきれている読者も多いハズ。ところで、自社には関係ない話だと思っていませんか? 「標的型攻撃ブーム」で騒ぐより先にやること

「標的型攻撃ブーム」で騒ぐより先にやること

日本年金機構での情報漏えいを皮切りに、標的型攻撃に関する報道が相次ぐ。長年対策を呼び掛けてきたセキュリティ業界からは、「今度こそ適切な対応を」と願う声が上がる。 きれいな言葉でまとめた「やったつもりのセキュリティ」が一番怖い

きれいな言葉でまとめた「やったつもりのセキュリティ」が一番怖い

「セキュリティポリシー」や「プライバシーポリシー」をWebサイトに公開する企業は多いのですが、それを作ったことで安心しきっていませんか?

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 「AIを使えば全員同じになる」 羽生善治九段が語るAI時代の差別化と意思決定

- やはりClaude Codeの品質は下がっていた Anthropicが調査し特定した3つの要因

- 「日本のDXは期待外れ」が64% 世界平均を大きく上回るとGartnerが警告

- NTTデータが「商品企画AI」を発表 社内データを基に150秒でコンセプト生成

- NECが人材育成サービスを刷新 「今後必要とされる人材像」を再定義した背景

- Anthropicの新指標 AIの影響を受けにくい「3割の人々」の共通点は?

- 「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選

- AI活用で足らないのは「ビジョン」や「熱量」じゃない 経営層と現場で拡大する“ズレの正体”

- メインフレーム「IBM Z」は51%増、全事業セグメントが増収 IBMが2026年Q1決算を発表

- Windowsのリモートデスクトップ接続が刷新 情報の自動共有は「原則禁止」に

マイクロソフトの高橋正和氏

マイクロソフトの高橋正和氏