標的型攻撃は続いている――急ぐべき対応策は?(4/4 ページ)

連絡や公表はどうする?

最近では大企業を中心に「CISRT」(シーサート)と呼ばれるインシデント対応チームを整備して「インシデント連絡窓口」を設けるところが増えている。通常では情報システム部門などの場合が多いようだ。JPCERT/CCの久保氏は、「中小企業でもIT担当者などが窓口になっており、できれば担当者がサイバー攻撃などの影響を理解できると望ましい」と話す。

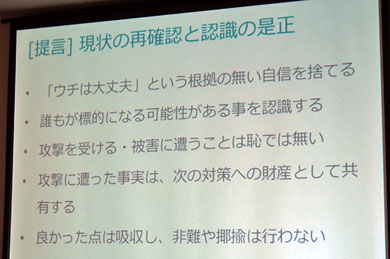

もしJPCERT/CCなどの外部機関から連絡を受けた場合、まず連絡された内容について事実を確認することが大事だ。一部には連絡を無視したり、適切に対応しなかったりする企業や組織が存在し、これが原因で被害が深刻化したり、拡大したりしかねない。事実を冷静に受け止め、被害を広げないよう努めることが企業や組織としての責任ある行動といえるだろう。

西本氏は、標的型攻撃の事実を公表する組織の姿勢も評価し、「ぜひほめるべきだ」と呼び掛ける。攻撃されたこと自体を非難する人もいるが、それでは当事者の組織は後ろめたい気持ちに追い込まれ、事実の公表を避けたがるようになる。被害阻止に役立つ情報が減り、対策のための動きが取りづらくなってしまう。

またJPCERT/CCの久保氏は、攻撃被害では個人情報に注目が集まるが、「盗まれるのは組織にある全ての情報資産」と警鐘を鳴らす。個人情報の悪用は顧客など個人の生活に危険が及ぶ点で極めて深刻であり、注目を集めやすい。だが、「実際にいろいろな情報が盗まれてしまっている」(久保氏)といい個人情報以外の情報でも悪用されれば、組織の存亡にかかわることを認識しないといけない。

インシデントが発生した場合に備えて企業や組織では、最優先で守るべきものを確実に認識し、その上で外部機関や専門家の協力を得ながら被害抑止や再発防止に必要な行動ができる体制が求められている。

関連記事

相次ぐサイバー攻撃被害 考え直したいセキュリティ対策

相次ぐサイバー攻撃被害 考え直したいセキュリティ対策

多くの組織がセキュリティ対策へ取り組んできた“はず”なのに、サイバー攻撃などの被害が止まないのは、なぜだろうか。セキュリティ対策の本質を考え直してみたい。 今どきの攻撃者は“怪しい”添付ファイルなんて送ってこない

今どきの攻撃者は“怪しい”添付ファイルなんて送ってこない

年金機構で発生した大規模個人情報流出事件。あまりにもずさんな管理体制にあきれている読者も多いハズ。ところで、自社には関係ない話だと思っていませんか? 「標的型攻撃ブーム」で騒ぐより先にやること

「標的型攻撃ブーム」で騒ぐより先にやること

日本年金機構での情報漏えいを皮切りに、標的型攻撃に関する報道が相次ぐ。長年対策を呼び掛けてきたセキュリティ業界からは、「今度こそ適切な対応を」と願う声が上がる。 きれいな言葉でまとめた「やったつもりのセキュリティ」が一番怖い

きれいな言葉でまとめた「やったつもりのセキュリティ」が一番怖い

「セキュリティポリシー」や「プライバシーポリシー」をWebサイトに公開する企業は多いのですが、それを作ったことで安心しきっていませんか?

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- NEC社長が説く AI時代と新たな安全保障環境の到来で「ITサービスはこう変わる」

- まずは「重要資産の棚卸し」を NISTが示す「個人事業主」レベルの防衛ライン

- Googleが警告する「BlackFile」によるMFA突破と組織的恐荒 従業員を「偽サイト」へ誘導する音声詐欺の全貌

- Anthropic、中小企業用AI業務支援「Claude for Small Business」発表 15種のAIエージェントが作業を肩代わり

- 中小企業の約65%が「情シス不在」 デジタル化でも残る課題との関連は?

- 2027年からの「IT資格大アプデ」は改良か、改悪か?

- SAPが「自律型エンタープライズ戦略」を始動 AIエージェントが業務を自動実行する時代へ

- Microsoft、Exchange Serverの重要脆弱性を公表 CISAが悪用を確認

- アクセンチュアがAnthropicとの協業を国内本格化 Claudeを活用した4つの支援領域とは

- 「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選