世界の防衛産業やインフラを狙う新手の攻撃、日本を含む87組織が標的に

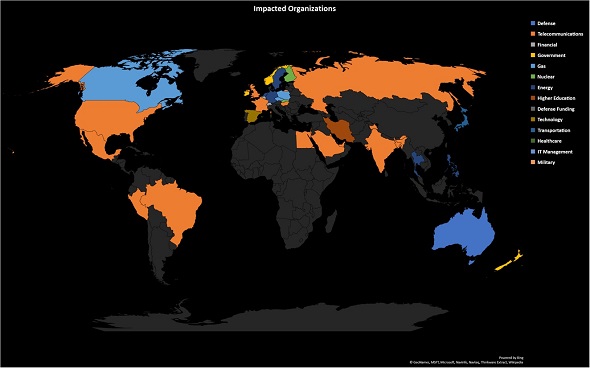

バックドア型マルウェアの「Rising Sun」は10月〜11月にかけて、世界の87組織で発見された。

セキュリティ企業の米McAfeeは12月12日、日本を含む世界各国の防衛産業やインフラなどを狙って情報を収集しようとする新手の標的型攻撃が見つかったと発表した。

McAfeeはこの攻撃を「Operation Sharpshooter」と命名している。標的とされたのは、原子力、防衛、エネルギー、金融機関といった業界の組織だった。

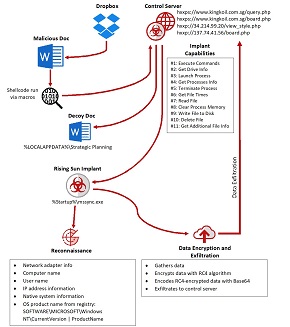

McAfeeによると、攻撃は2018年10月25日に始まり、不正なコードを仕込んだMicrosoft Wordファイルが出回った。文書は全て、正規の採用活動に見せかけて職種や職務内容を記したもので、米国のIPアドレスを使ってDropbox経由で配布されていた。

文書の内容は全て英語だったが、コリア語のメタデータが含まれていたことから、コリア語版のMicrosoft Wordで作成された文書だったことを伺わせるという。

問題のWord文書には不正なマクロが仕込まれており、これを使ってバックドア型マルウェア「Rising Sun」をダウンロードさせ、コンピュータやシステムに関する情報を収集して、攻撃者が制御するサーバに送信する仕掛けだった。

Rising Sunは10月〜11月にかけて、世界の87組織で発見されているという。狙われたのは主に米国を中心とする英語圏の組織だが、日本の組織も含まれている。

Rising Sunには、北朝鮮の関与が指摘されるハッキング集団Lazarus Groupが2015年に韓国と日本に対して使ったトロイの木馬型マルウェア「Duuzer」のソースコードが組み込まれていたという。

しかし、Operation SharpshooterとLazarus Groupの関係についてMcAfeeは、「技術的なつながりがあまりにもあからさまで、故意に見せかけた可能性もあり、すぐには結論を出せない。特定はセキュリティコミュニティに任せたい」としている。

関連記事

米司法省、北朝鮮のプログラマーを訴追 WannaCryやソニー攻撃に関与と断定

米司法省、北朝鮮のプログラマーを訴追 WannaCryやソニー攻撃に関与と断定

世界で猛威を振るったマルウェア「WannaCry」や、Sony Pictures Entertainmentの社外秘情報が流出した事件に関与したとして、北朝鮮国籍のプログラマーが訴追された。 ランサムウェア「WannaCry」には北朝鮮が関与、米政府が断定

ランサムウェア「WannaCry」には北朝鮮が関与、米政府が断定

WannaCryは北朝鮮によるサイバー攻撃だったと各国政府が断定。Microsoftはこの攻撃を仕掛けた集団の摘発に協力したと発表した。 世界の銀行を狙う北朝鮮のハッキング集団、多額の不正送金に関与か 被害額は1億ドル以上

世界の銀行を狙う北朝鮮のハッキング集団、多額の不正送金に関与か 被害額は1億ドル以上

FireEyeが「APT38」と命名した集団は、世界各国の銀行でネットワークに侵入し、多額の現金を不正送金しているという。 米司法省、中国情報当局者らの訴追を発表 航空機エンジン情報狙ったハッキングの疑い

米司法省、中国情報当局者らの訴追を発表 航空機エンジン情報狙ったハッキングの疑い

米司法省は、米国やフランスの航空宇宙企業からエンジンに関する技術情報を盗み出そうとしたとして、中国国家安全省の江蘇省支部職員などを訴追したと発表した。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 「AIを使えば全員同じになる」 羽生善治九段が語るAI時代の差別化と意思決定

- やはりClaude Codeの品質は下がっていた Anthropicが調査し特定した3つの要因

- 「日本のDXは期待外れ」が64% 世界平均を大きく上回るとGartnerが警告

- Anthropicの新指標 AIの影響を受けにくい「3割の人々」の共通点は?

- NECが人材育成サービスを刷新 「今後必要とされる人材像」を再定義した背景

- 「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選

- AI活用で足らないのは「ビジョン」や「熱量」じゃない 経営層と現場で拡大する“ズレの正体”

- Windowsのリモートデスクトップ接続が刷新 情報の自動共有は「原則禁止」に

- NTTデータが「商品企画AI」を発表 社内データを基に150秒でコンセプト生成

- メインフレーム「IBM Z」は51%増、全事業セグメントが増収 IBMが2026年Q1決算を発表