非常事態に活躍するインターネットの「ウォッチメン」、ビッグブラザーは誰が見張るのか:半径300メートルのIT(2/3 ページ)

「感染者が過去14日間のうちに濃厚接触したユーザーのスマートフォンに通知」具体的な仕組みは?

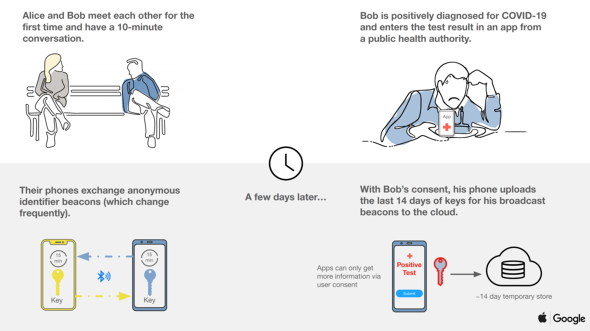

登場人物は「アリス」と「ボブ」です。2人はサービスに対応するスマートフォンを持った状態で初めて出会い、10分ほど談笑します。その時、スマートフォンはそれぞれが持つ「匿名ID」を交換します。匿名IDとは、ユーザーごとに設定されデバイスのセキュアチップに保存される「Tracing Key」をもとに、24時間ごとに生成される「Daily Tracing Key」を、さらに一定期間(15分)でローテーションする「Rolling Proximity Identifier」として生成したもの。つまり、第三者が個人を特定できるようなデバイス固有のIDではありません。

後日、ボブがCOVID-19に感染していたことが判明します。この時ボブが同意すれば、ボブがスマートフォンの中に保存している「過去14日間に交換した匿名IDのリスト」データを、クラウドにアップロードします。ここで重要なのは「ボブが匿名IDのアップロードを理解し、同意した上でなければ実行されない」点です。そしてクラウドにアップロードされた匿名IDリストは、対応デバイスを持つすべてのユーザーに一斉配信されます。

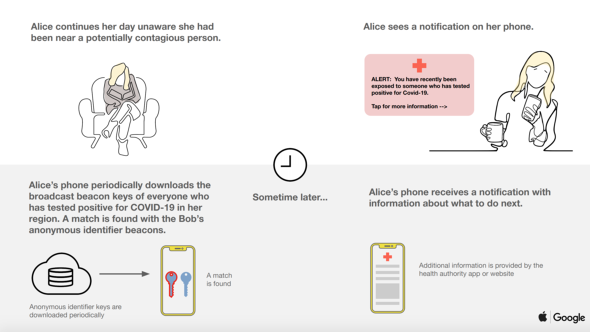

さて、アリスにはなにが起きるのでしょうか。一斉配信された情報は、アリスのスマートフォンにも到着します。アリスのスマートフォンにはこれまで交換した匿名IDが保存されており、その中にはボブのIDも含まれています。端末の所有者に「感染者の匿名ID」があった場合、アリスのスマートフォンに「過去14日間に接触した人の中に、COVID-19陽性の人がいた」という通知が届きます。

照会されるのは匿名IDのみなので、ボブの固有の情報は通知されません。また、アリスが持つ情報だけでは誰が感染者なのかを特定できません。クラウドにアップロードされるのは匿名IDリストのみなので、クラウドを運営する人間にも誰が感染者かは分かりません。こういった仕組みによってプライバシーを保護しつつ、濃厚接触した可能性のある人を判別できるのです。

Googleはもう少し詳しい仕様も公開しています。とても参考になるので、こちらも併せてどうぞ。「個人を特定できないようにする」ために、どれだけ気をつかうものなのかという点について、個人情報を取り扱うすべての企業が学ぶべき資料だと思います。

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- ASP.NET Coreに特権昇格の脆弱性、認証クッキー偽造の恐れ Microsoftが修正パッチ公開

- 「BeReal」が突きつける経営課題 技術で防げない情報漏えいにどう向き合うか

- 約50年変わらなかったマウスを「再定義」――Google DeepMind、文脈を理解するAIポインター構想を発表

- Anthropic、中小企業用AI業務支援「Claude for Small Business」発表 15種のAIエージェントが作業を肩代わり

- Salesforce、Slack無償提供開始 CRMとAIを統合した「会話型UI」へ

- Microsoft、5月のセキュリティ更新を公開 認証不要の深刻な脆弱性4件に警戒

- はてな、マネフォ、そしてLinuxの脆弱性「Copy Fail」を読み解く “見えている落とし穴”を避けるには

- トヨタファイナンスがAIエージェントを問い合わせ対応業務に導入 「非定型業務」を自動化

- アクセンチュアがAnthropicとの協業を国内本格化 Claudeを活用した4つの支援領域とは

- ChatGPTがシェア4割を切る 急伸するClaude、安定のGemini――生成AI三極化の兆し