「晒しは一線を越えた」、新種のトロイの木馬Winnyで出回る(1/2 ページ)

11月初め、「[仙台ギャラクシーエンジェルズ] [俺のデスクトップ]」という共有名で、デスクトップ画像などを、P2P型ファイル共有ソフトウェア「Winny」にアップロードするトロイの木馬が発見された。

感染者数はWinnyで判定する限り70名以上。今回はより深いプライバシーを漏洩するタイプであるため、身に覚えのある人は早急にウイルススキャンを行う必要があるだろう。なお、ITmediaから記事作成開始と同時にアンチウイルスベンダー各社に検体を提供しており、対応パターンは順次提供されているようだ。

「お気に入り」と「メール」まで漏洩

このトロイの木馬の動作には不明なところも多い。完全に判明しているわけではないが、把握している限りでは以下のような挙動を示すようだ。番号ごとに動作の可能性は減っていくと推測される。

1.ウイルスコードのコピーと常駐化処理

ウイルスコードは自分自身をWindowsフォルダの下のsystem32フォルダにコピーする。名称はSVCHOST32.EXEで、これ以外のコピー処理もあるようだ。またレジストリを改変し、再起動時に実行する。さらに、レジストリエディタをノートパッドで上書きするため、レジストリエディタが使用不能になる。

2.動作中のWinnyの監視と把握

現在動作中のWinnyのパスを把握し、これをSVCHOST.INIとして記録する。これは初回起動時のみ行われるようだ。

またWinnyの「ダウンロード指定」を変更する。これには、ウイルスの可能性が極めて高い「(スペース多数).exe」という名称のファイルのダウンロード処理も含まれているようだ。さらにWinnyへの放流用フォルダを作成する。つまり、情報漏洩はWinnyを通じて行われる。

3.定期的にデスクトップ画像を作成、共有

基本的に5分間隔で、デスクトップ画像のスクリーンショットを先の放流用フォルダに作成する。これによってマシン起動中のスクリーンショットが記録され、しかもWinnyが起動していればデスクトップ画像の共有が行われてしまう。共有名称は微妙に異なるが以下のようなものだ。

[仙台ギャラクシーエンジェルズ] [俺のデスクトップ] ユーザー名 [日時].jpg

いずれも[俺のデスクトップ]という名称が付いているため、いわゆる「キンタマウイルス(Antinny.G)」の亜流と推測される。同一作者によるものかどうかは不明だが、作成に用いられている言語が異なるのでアイディア借用の可能性が高い。

ちなみにこの「仙台ギャラクシーエンジェルズ」は、ライブドアがプロ野球球団名をインターネット上で公募した際、一時的に上位に浮上したものと同一名称だ。

4.定期的にWinnyの成果を作成、共有

基本的に日報の形で「Winnyでダウンロードしたファイル名とサイズ」「ダウンロード予約中のファイル」「検索ワード一覧」「マシン名」「ユーザー名」「Winnyで使用しているポート番号」が入ったテキストファイルをWinny上に放流する。こちらは「.jpg.txt」という二重拡張子が付けられるようになっている。二種類のパターンが確認されているが、基本的に以下のようなものだ。

[仙台ギャラクシーエンジェルズ] [俺のデスクトップ] ユーザー名 [日付].jpg.txt

5.壁紙の変更

壁紙を真っ赤なものに変更する。これは即座に発動するようではなく、ユーザーにトロイの木馬への感染を教えてくれる機能といえなくもない。ただし、すべての感染者が発動したわけではない模様だ。発動に何らかの条件があるか、亜種が備える機能だと考えられる。

6.(かなりキツイ)プライバシー侵害

デスクトップ画像やWinnyの“戦果”も、情報漏洩としては厳しいものがある。だが、件数は非常に少ないものの、マイドキュメント以下のファイルとOutlook Expressのメールのデータに加え、Internet Explorerのお気に入りをZIPファイル化して、Winnyの共有で放流するケースまで見受けられる。

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PR

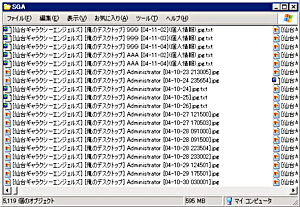

Winnyで漏洩画像とテキストを収集したところ、5000以上も発見された

Winnyで漏洩画像とテキストを収集したところ、5000以上も発見された 状況によっては壁紙が真っ赤になり、このようなデスクトップになる(と推察される。これはあくまでもイメージ)

状況によっては壁紙が真っ赤になり、このようなデスクトップになる(と推察される。これはあくまでもイメージ)