スマートスピーカーの不具合で、住所がバレる?:特集・音声言語インタフェース最前線

スマートスピーカーの不具合が原因で、メールアドレス、音楽の好み、さらには住所までバレる可能性があった――そんなトラブルが起きていたことをご存じだろうか。2017年、市販のとあるスマートスピーカーで見つかったこの不具合は、大きな被害が出る前にセキュリティ企業のトレンドマイクロが発見し、メーカーが既に修正済みだ。

大きなトラブルは未然に防がれたが、スマートスピーカーをはじめIoTデバイスが普及していく中、この出来事から学ぶべき教訓は多い。ネットにつながるデバイスに囲まれた生活で、ユーザーは何に気を付けるべきか。トレンドマイクロの森本純氏(スレットマーケティングマネージャー)に聞いた。

より巧妙なフィッシング詐欺が可能に

トレンドマイクロが発見したのは、米Sonosのスマートスピーカー「Sonos Play:1」の不具合だった。当時、第三者がスマートスピーカー内部の管理画面に認証なしでアクセスできる状態になっていたという。機器がインターネットに露出、攻撃を仕掛けるポートが空いている、空いているポートをさらに調べると管理画面のURLを把握でき、しかも管理画面に認証の設定がない――という、複数の要素が重なった結果だった。

スマートスピーカーは、スピーカーという特性上、音楽ストリーミングサービスなどと連携させて使うことも多い。音楽ストリーミングサービスの利用には、アカウントの登録が必要だが、管理画面を通じて、そうしたアカウント情報を読み取れる状態だったという。さらにアカウントのIDにメールアドレスを使っている場合だと、そのメールアドレスも盗み出せる。

管理画面が見えるということは、スマートスピーカーからどんな音楽を流しているか、ユーザーの趣向も読み取れる。スピーカーと同じネットワークにつながる端末情報や、その端末が共有しているフォルダ情報まで分かり、さらには管理画面を遠隔から操作し、いま流れている音楽をストップし、別の音楽を再生できたという。

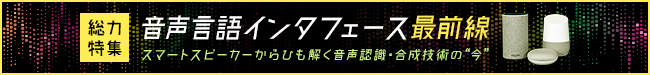

では、こうした情報を悪用すれば、どのような攻撃が可能だったのか。トレンドマイクロの森本氏は「例として、ユーザーにより巧妙なフィッシング詐欺を仕掛けることが可能だろう」と指摘する。

ユーザーのメールアドレスと音楽の好みが分かっていれば、「●●様がお好きな××(歌手名)の音楽がいまなら50%オフ。詳しくはこちら(リンク先)」といった内容の標的型メール攻撃が想定できる。「普通のスパムメールに比べれば、かなりの確率でリンク先をクリックしてしまうだろう」(森本氏)

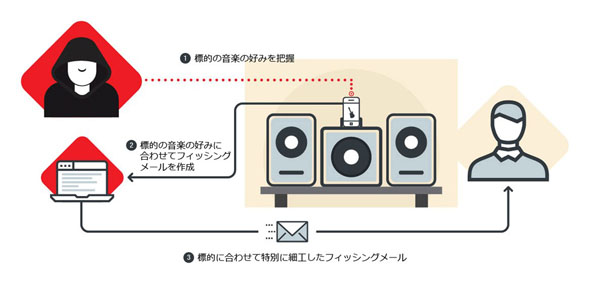

スマートスピーカーの特性である「音声」を生かした攻撃もイメージしやすいという。メーカーのサポートを装い「更新プログラムを適用してください」と偽のメールを送るタイミングで、スピーカーから流れている音楽を止め、「プログラムを更新してください」と音声を流せば、疑わないユーザーもいるだろう。こうしてデバイスの更新を悪用し、不正なプログラムをインストールさせるシナリオも考えられる。

盗まれた情報次第では“リアルな犯罪”にもつながる

このスマートスピーカーにひも付いている「BSSID」も取得可能だった。BSSIDは、個々のアクセスポイントに付けられた識別子で、ネット上にはBSSIDを入力すると、おおよその位置情報(緯度、経度)を導き出すツールも公開されている。これらを悪用すれば、スマートスピーカーがある住宅の位置をある程度、割り出せるという。

一方、盗み出したメールアドレスを、過去に漏えいしたメールアドレスのリストや、ユーザーがSNSなどに公開している情報と照らし合わせ、住所を特定することも想定できるという。例えば、SNSでメールアドレスと一緒に、自宅近所で撮った写真などを公開していれば、住所の候補は絞れていく。

さらに、スマートスピーカーの管理画面から、いまスピーカーの状態(オン・オフ)が分かり、所有者が不在かどうか推測できる。そうすると、空き巣などの被害につながる恐れも出てくる。

「スマートスピーカーなどIoTデバイスがサイバー攻撃を受けても、そのデバイスが使えなくなるだけ」とイメージする人もいるかもしれない。しかし、森本氏は「ネットに接続している以上、盗まれた情報次第では“リアルな犯罪”にもつながる」と強調する。

「ネットにつながっている」という感覚を持つこと

これらはメーカー側の“ミス”に起因するが、ユーザー視点で注意すべきこともある。「ネットにつながっている」という感覚を持つことだ。森本氏は「スマートスピーカーなどIoTデバイスは、購入して一度ネットにつなげるとそのままの場合が多い。攻撃者からすると、いつでも狙えるターゲットになり得る」と指摘する。

セキュリティソフトをインストールし、定期的に更新プログラムを適用するPCと比べると、IoTデバイスは標的になりやすい。IoTデバイスはある機能に特化した端末が多く、リソースに制約があり、それ自体にセキュリティ機能を搭載しないケースもある。ただ、室内のルーターを介して通信するため、ルーターの部分で不正な通信をブロックするなどの対策は可能だと、森本氏は説明する。

また、ファームウェアのアップデートなど、更新通知を軽視せず「管理者意識を持つこと」が重要だ。「サイバー攻撃者は『時代がIoTだから、IoTデバイスを狙う』わけではない。ネットにつながる機器のうち、攻撃がしやすく効果が高いものを選ぶ」(森本氏)。スマートスピーカーも例外ではないだろう。

関連記事

スマホ画面に突然表示、偽の「ウイルス感染」警告 目的は?

スマホ画面に突然表示、偽の「ウイルス感染」警告 目的は?

トレンドマイクロが、スマホでWebサイト閲覧時に突然表示される「ウイルスに感染」警告を解説したブログ記事を公開した。 相次ぐルーターへの攻撃、厄介なのは「気付きにくい」こと

相次ぐルーターへの攻撃、厄介なのは「気付きにくい」こと

3月中旬以降、インターネットに接続するルーターが不正アクセスを受けた事件が報じられています。この攻撃の厄介なところは、DNS情報の書き換えというユーザーには気付きにくい手法が用いられていることです。 史上最悪規模のDDoS攻撃 「Mirai」まん延、なぜ?

史上最悪規模のDDoS攻撃 「Mirai」まん延、なぜ?

インターネットの普及期から今までPCやITの世界で起こった、あるいは現在進行中のさまざまな事件から得られた教訓を、IoTの世界で生かせないか――そんな対策のヒントを探る連載がスタート。 「IoTデバイスは“標的”になりやすい」 トレンドマイクロが対策強化へ

「IoTデバイスは“標的”になりやすい」 トレンドマイクロが対策強化へ

IoTデバイスを悪用するDDoS攻撃などに対し、トレンドマイクロがIoT向けセキュリティ製品やサービスのラインアップを強化する。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PR