政府のIoT機器調査、無差別の「力業」に踏み切った背景は:ITの過去から紡ぐIoTセキュリティ(4/4 ページ)

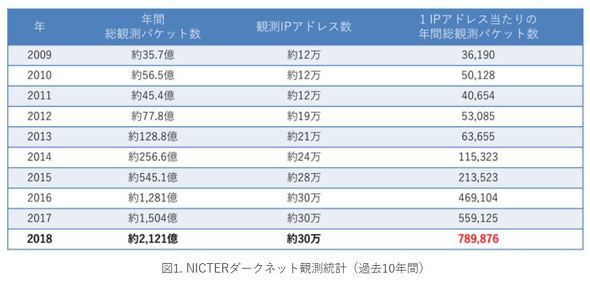

このことは、NICTが2月6日に発表した「観測レポート 2018」からも明らかです。NICTERの観測結果によると、この1年間で、1つのIPアドレスに対し約79万のパケットが届いたことになります。内訳を見ると、Telnet(23/TCP)を狙った攻撃パケット数は大きく減りましたが、その他のさまざまなポートを狙った攻撃パケットの比率が増えており、結果として「全体の約半数がIoT機器で動作するサービスや脆弱性を狙った攻撃」ということです。

この状況下でユーザーの善意に任せた対策を待っていては対応が遅れ、大きな被害が生じるかもしれません。第三者に対するDDoS攻撃も深刻な問題ですが、例えばドイツテレコムで発生したインシデントのように通信に大規模障害が発生したり、あるいは個人の情報やコンテンツが侵害されたり、破壊的な被害が生じてしまってからでは遅いのではないか――PCのbot対策時のように、マルウェア感染端末を特定した上で対処を依頼する方がスジだとは思いますが、感染していない機器も含めて調査するNOTICEが立ち上がった背景には、そんなのっぴきならない危機意識があるのだと思います。

NICTは今後、特定スキャンの結果に基づいたポートの公開状況や、取り組みの効果を示せるデータをWebサイトで公表していく方針です。この枠組みが適切に運用されるのかを見守る意味でも、IoTボットの全体像を捉える上でも、またこの先何らかの事態が起きたとしても事実に基づいて対策する上でも注目したいところです(ちなみにNOTICEについてはこちらのPodcastが参考になります)。

蛇足ですが、もう1つ気になることがあります。この名前を悪用したさまざまな「詐欺」の登場です。フィッシング詐欺かもしれませんし、偽のセキュリティ警告を表示するアドウェア、電話による詐欺かもしれません。これらを防ぐための手だてもぜひ講じていただきたいところです。

関連記事

「政府がIoT機器に無差別侵入調査へ」 その方法は? 資料をチェック

「政府がIoT機器に無差別侵入調査へ」 その方法は? 資料をチェック

政府がサイバー攻撃対策の一環として、国内のIoT機器に無差別侵入――こんな計画が物議をかもしている。計画の詳細は、公表された資料から読み解くことができる。 国によるIoT機器”侵入”調査、その名も「NOTICE」サイト公開 「不正アクセスではない」と理解求める

国によるIoT機器”侵入”調査、その名も「NOTICE」サイト公開 「不正アクセスではない」と理解求める

弱いパスワードを使ってIoT機器へのログインを試み、ログインできた機器のユーザーに注意喚起する試み「NOTICE」を、総務省が2月20日から始める。「国による事実上の不正アクセス行為では」といった批判もあるが…… 史上最悪規模のDDoS攻撃 「Mirai」まん延、なぜ?

史上最悪規模のDDoS攻撃 「Mirai」まん延、なぜ?

インターネットの普及期から今までPCやITの世界で起こった、あるいは現在進行中のさまざまな事件から得られた教訓を、IoTの世界で生かせないか――そんな対策のヒントを探る連載がスタート。 ソフトバンク障害は“他人事”ではない デジタル証明書のヒヤッとする話

ソフトバンク障害は“他人事”ではない デジタル証明書のヒヤッとする話

12月6日、ソフトバンクで大規模な接続障害が発生。原因は「デジタル証明書の有効期限が切れたため」。エンジニアの方々の中には、他山の石と捉える人が多かった印象です。

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PR