他人の声で自宅を解錠できる? Apple「HomePod」で試してみた スマートスピーカーがIoTの弱点になるか:IoT時代のセキュリティ絶対防衛ライン(2/3 ページ)

AppleのiOSデバイスファミリーには「多層防御」という仕組みがある

Appleは2018年2月9日から、米国でスマートスピーカー「HomePod」を販売しています。これはパーソナルアシスタント機能「Siri」を活用したもので、iPhoneと同様に「ヘイ、シリ」と呼びかけて起動、命令を受け付けます。(日本国内では電波法令により使用できません)

同社のスマートホームプラットフォーム「HomeKit」と組み合わせれば、自宅にあるスマート家電のコントロールハブとしても機能します。

つまり、自宅にある家電の操作をHomePodで行えるということです。例えば「ヘイ、シリ、リビングの照明を明るくして」と声で命令すれば、HomePodが人間に代わり照明器具を操作します。

HomePodはiOSのカスタム版で動いているとされています。このカスタム版iOSの動作を細かく検証することはできないため、ここでは07年以降のiOSと同じセキュリティ機能をベースにしているとして考察します。

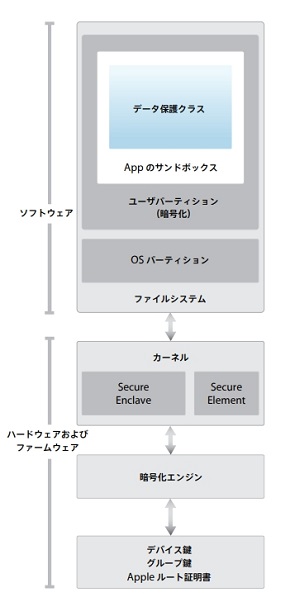

AppleはiOSで、ハードウェアのセキュリティとユーザーのプライバシー保護をうまく実現しているとされています。中心にあるのはデバイスが完全に保護された状態を保つための「多層防御」という仕組みです。データの送受信、システム更新などに関わる通信を安全に認証する機構が提供されています。

スマートスピーカーを含むIoTデバイスのセキュリティで大きな柱となるのは、「機器の完全な制御」「通信の安全性」「認証」の3つです。それぞれにおいて、HomePodと攻撃者、どちらに勝ち目があるか見ていきましょう。

デバイスの完全な制御:ハードウェアからソフトウェアまで全体で保護する

まずはデバイスの完全な制御から考えます。Appleはハードウェア設計、ハードウェア製造、デバイスが使う全てのソフトウェアを自社で管理しています。これはIoTハードウェアベンダーの中では、かなり独特です。他の多くの企業は、これらの要素を全て自社で管理していないため、全体でセキュリティを保つためのモデルを構築することが困難です。

例えば、iOSにはセキュアブートに関する独自の仕組みがあります。起動時にソフトウェアが改ざんされていないかをデバイスのファームウェアがチェックするのです。もしハードウェアとソフトウェアの検証に失敗すると、ハードウェアは通信を遮断します。

iPhoneもHomePodも、セキュリティパッチを定期的に更新し、そのプログラムが正しいことをセキュアブートで確認しています。これによってデバイスを完全にコントロールしています。一方、OSとハードウェアの設計・開発が分かれており、他社開発のOSやアプリケーションを組み合わせた製品の場合、こうした仕組みを実現するのは難しくなります。それが時計であろうと、冷蔵庫であろうと、ハードウェアからOSまで1社で掌握している企業はまれだからです。

メーカー側がデバイスの完全な制御を行えているということは、OSレベルで改ざんしたプログラムをインストールすることができないため、ハッキングは容易ではありません。例えば、HomePodを不正アクセスの踏み台にするようなマルウェアを作ろうとしても、相当難しいでしょう。

デバイスの完全な制御については、HomePodが優れているといえます。

通信の安全性:暗号化通信で盗聴を防ぐ、証明書による検証で改ざんを防ぐ

次に通信の安全性について考えます。HomePodおよび他の多くのスマートスピーカーでは、クラウドサービスとの通信でSSL/TLSサーバ証明書を使っています。これは、HomePodとクラウドサービスの通信が暗号化されていることを意味します。攻撃者はSiriの音声コマンドやパスワードなど、バックエンドサービスに送信される情報を盗むのは難しいでしょう。

というのも、iOSは証明書の信頼性を検証する仕組みがあります。信頼されていない証明書や偽造された証明書を検出すると、iOSが通信を遮断するので、中間者(MITM)攻撃でHomePodを不正に制御しようとしてもブロックされるでしょう。

通信の安全性についても、HomePodの勝ちといえるでしょう。

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PR