二段階認証の意味を問う 「7pay事件」を教訓に見直したい認証のハナシ:今さら聞けない「認証」のハナシ(5/5 ページ)

「認証の置き換え」を意識してみよう

先ほど、7payは既にパスワード認証(実際にはメール認証)を行っている7iDとひも付けるため二段階認証になる、と予想しました。他のモバイル決済サービスでは、事実上はSMS認証のみの場合があります。利用者の方は、ひも付いているSIMカードの管理に注意しましょう。実は、海外ではSMS認証の脆弱性が指摘されています(※3)が、これは利用者側では注意しきれない問題です。

SMS認証は「SIMカードの所有」を要素とした認証です。そのSIMカードを所有しているのが本人だということは、どう担保しているのでしょうか。それは、そのSIMカードを提供している通信事業者との契約です。契約時には運転免許証などで身分証明をしたかと思います。では、その身分証明書を発行したのは・・・・・・とさかのぼっていくと、その身分証明書の発行機関との手続きが認証の根本となるわけです。

となると、身分証明書を偽造されるとSIMカードを乗っ取られる可能性があります。とはいえ、一般人であれば偽造されることまでは心配しないでいいでしょう。しかし海外では、身分証明書の偽造や、通信事業者の本人確認の不徹底による電話番号の乗っ取りが発生しているようです。

※3:米国立標準技術研究所(NIST)の認証に関するガイドライン「NIST Special Publication 800-63B」参照

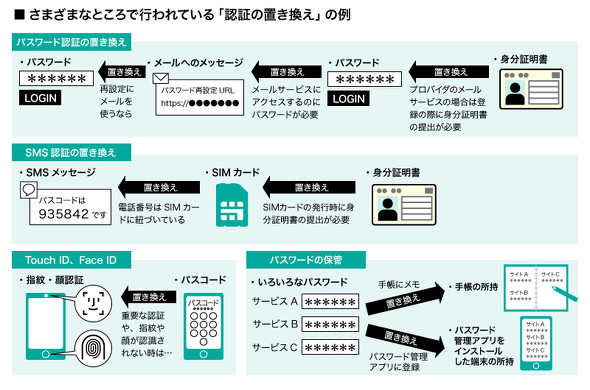

この「SIMカード→身分証明書」のような「認証の置き換え」は他でも行われています。

前述しましたが、パスワード認証は「パスワード再設定をメールで行える場合はメール認証からの置き換え」になりますし、メール認証は「メールサービスに接続するパスワードからの置き換え」と表現できます。パスワードを発行することで、さらに置き換えが発生しています。

iPhoneのTouch IDやFace IDは、パスコードを生体認証に置き換えています。パスワードを手帳にメモしたり、パスワード管理アプリに記憶させたりするのも、知識から所有物への置き換えといえます。

大抵のサービスは、過去の例にならって認証システムを作っているのではないでしょうか。過去に問題がなかったため採用されている方法であっても、今回の7pay事件のように穴があったり、認証システム側の技術の陳腐化や、不正利用側の技術の進歩で問題が発生する場合もあります。

自分の資産や重大な個人情報を扱うようなサービスを使い始める際には、この「認証の置き換え」も意識して、サービスの内容を確認することをお勧めします。また、事件が発生した場合には「認証の置き換え」の各段階を整理して、どこかに穴がなかったかを精査しましょう。

セブン&アイは、セキュリティ対策強化のためのプロジェクト組織を発足し、7月中に不正利用の発生原因の特定と、セキュリティ強化策を取りまとめるようなので、まずは発表を待ちたいと思います。

次回は、前回の生体認証の続きに戻って、生体認証におけるデータの登録・保管についてと、生体認証の中でも導入が進んでいる顔認証について書く予定です。

関連記事

SMS認証の仕組みと危険性、「TOTP」とは? 「所有物認証」のハナシ

SMS認証の仕組みと危険性、「TOTP」とは? 「所有物認証」のハナシ

専門用語が飛び交いがちなセキュリティの知識・話題について、「認証」関連分野を中心にできるだけ分かりやすく紹介する連載。今回はパスワード以外の「所有物認証」について。 PINとパスワードは何が違う? 意外と知らない「知識認証」のハナシ

PINとパスワードは何が違う? 意外と知らない「知識認証」のハナシ

専門用語が飛び交いがちなセキュリティの知識・話題について、「認証」関連分野を中心にできるだけ分かりやすく紹介する連載。今回はパスワード以外の「知識認証」について。 PayPayも導入した「3Dセキュア」って何? クレジットカード本人認証のハナシ

PayPayも導入した「3Dセキュア」って何? クレジットカード本人認証のハナシ

認証まわりの話題について分かりやすく解説する連載。今回はクレジットカードの本人認証サービス「3Dセキュア」などについて解説します。 ガンダム、パトレイバー、コードギアス――リアルロボットの“認証技術”を考察する

ガンダム、パトレイバー、コードギアス――リアルロボットの“認証技術”を考察する

小説、漫画、アニメ、映画などの架空世界に登場する「認証的なモノ」を取り上げて解説する連載をITmediaで出張掲載。第8回のテーマはサンライズ作品のリアルロボットの認証について。 強力なパスワードを作る法則とは? 意外と知らない「パスワード」のハナシ

強力なパスワードを作る法則とは? 意外と知らない「パスワード」のハナシ

私たちにとって身近になってきた「認証」の話。今さら聞けない認証の基本を、認証サービスを提供するパスロジ担当者が解説します。今回のテーマは知識認証の代表格である「パスワード」のハナシ。 「認証の回数が多いほど安全」は間違い? 二要素認証のハナシ

「認証の回数が多いほど安全」は間違い? 二要素認証のハナシ

私たちにとって身近になってきた「認証」の話。今さら聞けない認証の基本を、認証サービスを提供するパスロジ担当者が解説します。今回のテーマは「二要素認証」。 本当に安全? 「二段階認証」のハナシ

本当に安全? 「二段階認証」のハナシ

私たちにとって身近になってきた「認証」の話。今更聞けない認証の基本を、認証サービスを提供するパスロジ担当者が解説します。 「鉄人28号」が抱える脆弱性とは? ロボット悪用を防ぐ”認証”を考える

「鉄人28号」が抱える脆弱性とは? ロボット悪用を防ぐ”認証”を考える

小説、漫画、アニメ、映画などの架空世界に登場する「認証的なモノ」を取り上げて解説する連載をITmediaで出張掲載。第7回のテーマは「鉄人28号」の認証について。 映画「ミッション:インポッシブル」5作品の“セキュリティ突破方法”を考察してみた

映画「ミッション:インポッシブル」5作品の“セキュリティ突破方法”を考察してみた

小説、漫画、アニメ、映画などの架空世界に登場する「認証的なモノ」を取り上げて解説する連載をITmediaで出張掲載。第6回のテーマは映画「ミッション:インポッシブル」に登場する認証技術。 「新世紀エヴァンゲリオン」の使徒がネルフ本部に仕掛けた“ハッキングの手口”

「新世紀エヴァンゲリオン」の使徒がネルフ本部に仕掛けた“ハッキングの手口”

小説、漫画、アニメ、映画などの架空世界に登場する「認証的なモノ」を取り上げて解説する連載をITmediaで出張掲載。第5回のテーマは「パスワードハッキング」。 「新世紀エヴァンゲリオン」で初号機はシンジをどう“認証”しているのか

「新世紀エヴァンゲリオン」で初号機はシンジをどう“認証”しているのか

小説、漫画、アニメ、映画などの架空世界に登場する「認証的なモノ」を取り上げて解説する連載をITmediaで出張掲載。第4回のテーマは「血筋認証」。 「メタルギアソリッド」と「東のエデン」で注目したい“生体認証”

「メタルギアソリッド」と「東のエデン」で注目したい“生体認証”

小説、漫画、アニメ、映画などの架空世界に登場する「認証的なモノ」を取り上げて解説する連載をITmediaで出張掲載。第3回のテーマは「生体認証」。 「ゼルダの伝説 ブレス オブ ザ ワイルド」で学ぶ”所有物認証”

「ゼルダの伝説 ブレス オブ ザ ワイルド」で学ぶ”所有物認証”

小説、漫画、アニメ、映画などの架空世界に登場する「認証的なモノ」を取り上げて解説する連載をITmediaで出張掲載。第2回のテーマは「所有物認証」。 「のばら」には脆弱性がある? 「ファイナルファンタジー」で学ぶ知識認証

「のばら」には脆弱性がある? 「ファイナルファンタジー」で学ぶ知識認証

小説、漫画、アニメ、映画などの架空世界に登場する「認証的なモノ」を取り上げて解説する連載をITmediaで出張掲載。第1回のテーマは「合言葉」。

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PR