新型肺炎の広がりと、三菱電機漏えい事件の“共通点” 標的型攻撃への備えを考える(1/2 ページ)

連日、新型コロナウイルス関連のニュースが世間を騒がせています。中国・武漢で発生が報じられてから1カ月弱、あれよあれよという間に感染が拡大。1月28日時点で中国国内の感染者数は4500人を超え、死者も100人を超えたと報じられています。春節と重なったこともあり、日本をはじめ、中国以外の複数の国でも患者が確認されており、どこまで広がるのか先行きが見えません。既存の他の感染症と比べてリスクはどのくらいあるのかを冷静に見極めつつ、対処する必要があるでしょう。

一連の推移を見るにつけて思い起こされるのが、ちょうど同時期に報じられた三菱電機の情報漏えい事件です。

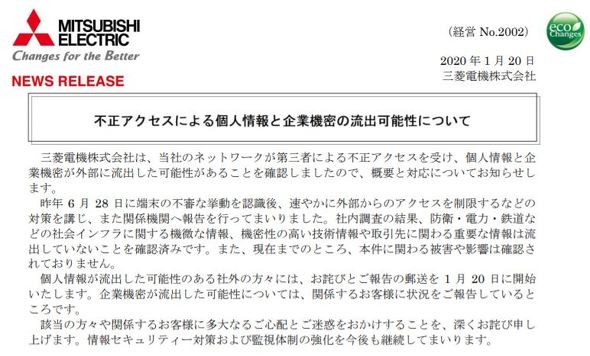

1月20日、三菱電機が不正アクセスを受けて情報が漏えいした恐れがあると報じられました。同社はその日のうちにプレスリリース(PDF)を出し、社員約8000人の個人情報の他、技術資料や営業資料といった企業機密が漏えいしたことを明らかにしました。

議論を呼んでいるのはその経緯です。発表によると、三菱電機が不正アクセスを認識したのは約半年前の2019年6月28日のこと。ITmedia NEWSの取材に対し、同社は「(20年1月まで公表しなかった理由は)社内調査に時間がかかったため」と説明しています。

なぜ、これほど社内調査に時間がかかったのでしょうか。プレスリリースには「一部の端末において、送信されたファイルを特定するためのログ(操作記録)が攻撃者によって消去されていた」とあり、高度な攻撃、おそらく標的型攻撃を受けたことが伺えます。

ログは「いつ、どういった経緯で不正アクセスを受け、さらにどう拡散していったか」を把握する根拠になります。それがなければ、根本的な原因も正確な被害状況も調べようがない、というわけです(その意味では「防衛・電力・鉄道などの社会インフラに関する機微な情報、機密性の高い技術情報や取引先に関わる重要な情報は流出していないことを確認済みです」という文言は興味深いのですが、おそらくこうした情報を扱うシステムのログは残されていたのでしょう)。

これって、新型コロナウイルスの対応に苦慮している今の状況に、ちょっと似ているように思いませんか。

不審な兆候(肺炎の場合は「発熱」「せき」など)を見つけたのはいいのですが、その人がなぜ感染したのか、そして誰と接触したのかが分からなければ、どこまで被害が広がっているか分かりません。個々人の行動をトレースするのは難しいでしょうが、感染源が分からなければ根本的な対策は難しく、見当はずれの対応をしてしまう恐れもあります。

そうこうしているうちに被害が拡大し、隔離・切断(「武漢市の交通規制」「中国からの出国禁止」など)という強制手段をとるのはいいのですが、感染源の特定も拡散方法も不透明なままでは、効果的な対処は困難です。今のところ、新型コロナウイルスに対するワクチンなどは開発されておらず、いわば「ゼロデイ脆弱性」の状態ですから、対症療法に追われるしかありません。

事態が収束の方向に向かうことを祈っていますが、この先も刻々と状況が変化する中、思いも寄らぬところから新規感染が発覚して対応に追われたり、症状が似ているからと治療を進めてみたら実はただの風邪だと判明、誤検知に終わったり──といった、インシデント対応でよくある話が展開されそうです。

ただ、脆弱性のないソフトウェアなど作れないのと同じように、リアルなウイルスのない世界もあり得ないでしょう。個々人のレベルでは手洗いやうがい、体力作りといった、健康を保つための基本的な対策をとって予防に努めると同時に、いざ新型の感染症が発生した際にはできるだけスピーディーに感染者や保菌者を特定し、必要に応じて病院で様子を見るといった措置をとることが、感染拡大の防止には重要なのだなとあらためて感じます。

同じようにサイバーセキュリティの場合も、パッチの適用や認証の強化といった基本的な対策を実施し、セキュリティレベルを上げると同時に、感染が発生した場合に速やかに特定し、経緯を可視化できる仕組みが必要だと考えさせられました。

ちなみに、新型コロナウイルスについては、空港での検疫・健康診断といった水際でのチェック、いわば「境界セキュリティ」も実施されていますが、症状が顕在化していなかったり自覚症状がなかったりする場合(疑わしい振る舞いが見られない場合)には、どうしてもすり抜けが発生してしまいます。

たとえ町を封鎖しても全ての経路を閉じるのは難しく、どこか裏道を使って人が出入りしてしまうでしょう。そしてひとたび内側に入ってしまうと拡散を止めるのが難しい、といったあたりもサイバーセキュリティの世界に似ています。

2つの意味で考えたい、サプライチェーンを通した情報公開の在り方

もう一つ、三菱電機への不正アクセスで考えさせられるのは、サプライチェーンという観点での情報公開の在り方です。

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PR