激化する新型コロナ便乗攻撃 テレワークは格好の標的:この頃、セキュリティ界隈で

世界保健機関(WHO)の名をかたり、新型コロナウイルス関連の情報提供アプリと称してマルウェアに感染させようとする手口。品薄が続くマスクが購入できると見せかけた詐欺サイト――。これは最近になって発覚した便乗攻撃の、ほんの一端にすぎない。在宅で勤務するテレワーカーが世界中で急増する中、サイバー攻撃の被害が増大する危険はかつてなく高まっている。

「在宅勤務が増えれば、攻撃側はやりやすくなり、守る側は難しくなる」。米セキュリティ機関SANS Internet Storm Centerの専門家はそう指摘した。

スマートフォンやホームPCなどの私物端末や個人用のチャットアプリ、管理されないまま脆弱性が放置された家庭用Wi-Fiルータやネットワーク。そうした環境が仕事に使われる状況を、SANSの専門家は「侵入口が増えて鍵が減った新しい職場」と形容し、私物端末のほとんどは「デフォルトで安全ではない」と言い切る。

ユーザーがWhatsAppのようなサービスを使って私用アカウントで連絡を取り合うようになれば、仕事用のアカウントと私用アカウントの境界も薄れる。セキュリティ担当者の目の届かない所で、そうした私物端末や私用アカウントを狙う攻撃は増え、国家が関与する集団も活動を活発化させるだろうと専門家は予想する。

まさにそうしたセキュリティが手薄な環境が狙われたのが、新型コロナ関連の情報アプリと称してマルウェアをダウンロードさせようとする手口だった。ウイルス対策ソフトメーカーのBitdefenderによると、この攻撃は、ホームルータを乗っ取ってDNS設定を書き換え、WHOをかたる偽サイトにユーザーをリダイレクトして、情報を盗み出すマルウェアに感染させる仕組みだった。

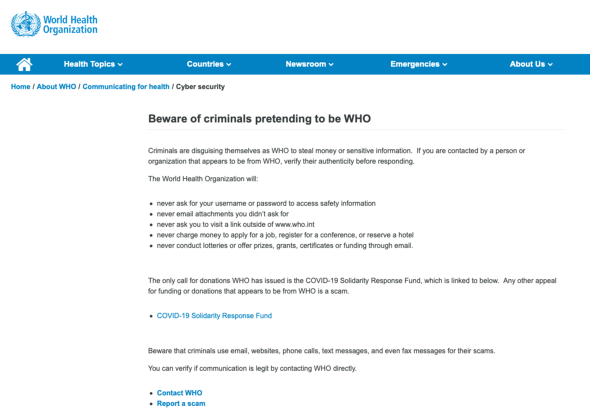

WHOは2月の時点で、WHOの名をかたって金銭や情報を盗もうとする手口に注意するよう呼び掛けていた。

WHOそのものが狙われる攻撃も発生した。Reuters通信は、エリートハッカー集団がWHO職員のパスワードを盗むWebサイトを仕掛けて不正侵入を試みていたと伝えた。この集団は、日本などの政府機関や企業なども標的にしているらしい。

ほかにも新型コロナ関連に見せかけたドメインを登録して不正なWebサイトを開設し、偽商品を売り付けようとする手口や、メールやSNSで不正なリンクを送り付ける手口、新型コロナ対策のための寄付と偽って金銭をだまし取る手口なども報告されている。

詐欺サイトやメールはもっともらしく作り込まれているものも多く、だまされる被害は後を絶たない。メールに記載されたリンクや添付ファイルをクリックする前に、そのメールが本物かどうかを確認する必要がある。

社外からの安全な接続を確立するためのVPNにも注意が必要だ。VPNの脆弱性が発見されて、攻撃の標的にされるケースも増えていると、米国土安全保障省のセキュリティ機関CISAは警告する。

そうした攻撃を防ぐためにも、常に最新のセキュリティアップデートを適用し、パスワードなどを盗もうとする電子メールに警戒し、2段階認証を利用するなどの対策が求められている。

Cisco傘下のセキュリティ部門Talosによると、こうした一連の攻撃は新型コロナ便乗に照準を絞っているものの、今までのところ手口そのものに目新しさはなく、組織が講じるべきセキュリティ対策の基本はこれまでと変わらない。

ただし、テレワークによって攻撃面が増えることを認識して、そうした対策を在宅環境でも徹底させ、ユーザーを啓発して周知を図らなければならないとTalosは提言している。

関連記事

会社から離れたtelework、英語であまり見かけない理由は

会社から離れたtelework、英語であまり見かけない理由は

テレワークは日本だけで使われている? 今度は「CoronaBlue」? Microsoft SMBに新たな脆弱性、手違いで情報公開のフライングも

今度は「CoronaBlue」? Microsoft SMBに新たな脆弱性、手違いで情報公開のフライングも

SMSプロトコルの脆弱性は厄介だ。そこに新たな脆弱性が生まれてしまった。 新型コロナウイルスの影響、ネットでも 便乗ウイルス出現、感染力増す偽情報

新型コロナウイルスの影響、ネットでも 便乗ウイルス出現、感染力増す偽情報

コロナウイルスに便乗したコンピュータウイルスが出現している。

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PR