今更聞けない「ゼロトラストセキュリティ」の基本 具体的にはどう守る?(2/2 ページ)

どんな攻撃が防げるのか

ゼロトラストセキュリティは「不正アクセス」「標的型攻撃」「APT攻撃」「情報漏えい」などの対策で効力を発揮する。

不正アクセス、標的型攻撃、APT攻撃は、さまざまな手段で攻撃対象のネットワークやデータに侵入し、ウイルスに感染させたり情報や資源を盗む攻撃。情報漏えいは、これらの攻撃によるものと、従業員の作業ミスなどで意図せず情報が外部に流出するものがある。

攻撃者も従業員も等しく行動を制限し監視することで、侵入も流出も防ぐ仕組みがそろうのだという。

全行動に認証や認可を求めていたら面倒では?

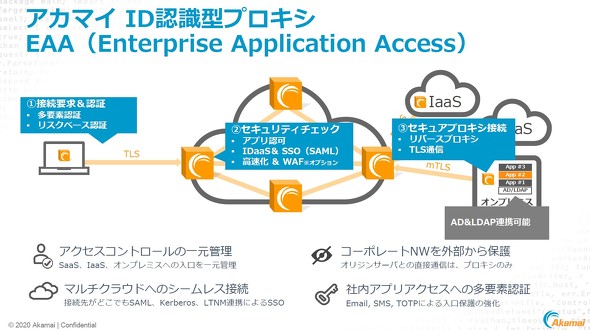

しかし、行動を起こすたびに認証や認可を行っていると、当然ながら生産性が落ちる可能性がある。この問題を回避するために使えるのがシングルサインオン(SSO)だ。

SSOとは各種ツールやデータにアクセスする際の認証情報をあらかじめ保存しておけば、一度ポータルにログインするだけで、複数のツールやデータに追加の認証なしでアクセスできるようにする仕組み。本人確認の手間を省いて利便性を高める効果がある。

ポータルのIDとパスワードがばれると全てのシステムにアクセスされてしまうようにも見えるが、SSOにアクセスを集約することで通信を監視しやすくするという“関所”の役割もあるという。

ゼロトラストセキュリティでは、認証を突破したユーザーであっても全ての通信を監視し、不審な行動があればブロックする。SSOはパスワードのような「知識認証」、スマートフォンなどのデバイスを使う「所有認証」、指紋や光彩などを使う「生体認証」を組み合わせた多要素認証を採用している場合もある。認証プロセスを強固にしたうえで、通過する通信をまとめて監視し、必要に応じて遮断することで、監視の強化と利便性の向上を同時に実現することもできる。

他にも、ネットワークやシステムを細かく分離して相互の行き来をしにくくする「マイクロセグメンテーション」を行う製品や、一般的なウイルス対策製品などを組み合わせることでゼロトラストセキュリティの体制が構築できる。

テレワークは新型コロナ対応として導入が進んだ。デル・テクノロジーズが8月に発表した調査によると、コロナの影響でテレワークを導入した中堅企業の約54%がテレワークを継続する意向を示すなど、ニューノーマル時代の勤務の在り方の一つとして一部で定着を見せている。

社内ネットワークの内外という概念が曖昧になる中、政府もサイバーセキュリティ対策としてゼロトラストセキュリティの導入を検討しており、今後も注目を集めるだろう。

関連記事

KDDI、テレワーク前提のIT環境整備を支援する新サービス 新型コロナでニーズ浮き彫りに

KDDI、テレワーク前提のIT環境整備を支援する新サービス 新型コロナでニーズ浮き彫りに

KDDIがテレワークを前提としたIT環境の整備を支援するサービスを始める。セキュリティや業務用デバイス、クラウドなど複数のサービスを総合的に提案する。社会情勢の変化に強いIT環境の構築を目指す。 “5G前夜”、IoT機器への攻撃に備えよ 対策の鍵は「自動化」と「ゼロトラスト」

“5G前夜”、IoT機器への攻撃に備えよ 対策の鍵は「自動化」と「ゼロトラスト」

「5Gのロールアウトに伴ってつながるIoTデバイスの数は劇的に増加し、それがセキュリティ上の弱い鎖になり得る」──イスラエルのセキュリティ企業、チェック・ポイントが警鐘を鳴らしている。対策の鍵は? インサイダーの脅威が浮き彫りに 求められる「ゼロトラスト」のセキュリティ対策

インサイダーの脅威が浮き彫りに 求められる「ゼロトラスト」のセキュリティ対策

膨大な個人情報を握るIT企業インサイダーによる不正事件が相次いでいる。その背景は。

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PR