「Emotet」って何? 感染拡大している理由は? 対策は? 副編集長に語らせた:ヤマーとマツの、ねえこれ知ってる?(4/5 ページ)

メールの送信者が実際には感染していないケースも

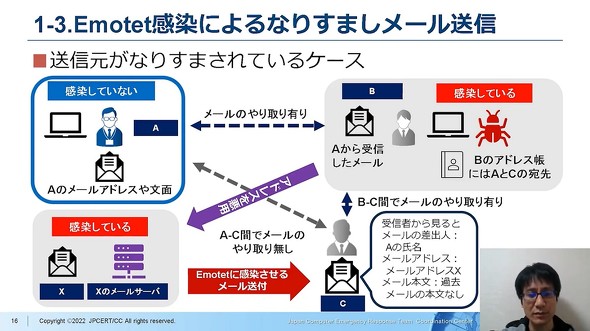

キーチ あと、もう一つ注意しておきたい話があって、「感染を誤認する」パターンですね。

マツ ほほう。

キーチ ヤマーさんとマツさんが別の会社の人と仮定して、マツさんがヤマーさんと思われるメールアドレスから、Emotetの添付ファイルが付いたメールを受け取ったとします。

マツ はい。ヤマーが感染したと。

キーチ マツさんは寸前のところでファイルを開かずに済んだとして、これは怪しい、ヤマーはEmotetに感染しているに違いないと連絡すると思いますが、ヤマーさんのPCは感染していなかった。

実は、ヤマーさんが感染しているパターンもありますし、していないパターンもあるんです。

ヤマー どういうことですか? 感染してないのに自分の名前でメールがマツさんのところに行くことがあると。

マツ トラップ?

キーチ もちろん、本当に感染していれば「ヤマーのメールアドレス」からマツさんへ攻撃メールが送られることもあるのですが、実は、感染していたのはヤマーさんとマツさんと過去にメールをやり取りしたことがある、キーチのPCでした、というパターンです。

ヤマー あ、キーチ氏のPCに自分とマツさんの名前・メルアドが登録されていて、それが使われていたと。

キーチ そう。

ヤマー 良い迷惑だな……w

キーチ 実際に送り付ける際のメールアドレスとしてヤマーさん自身のものは使えないけど、ヤマーさんのメールアドレスに見せかけて、別の攻撃用ドメインからマツさんにメールを送ることができるわけですね。

ヤマー 名前だけでなく、アドレスも偽装すると。

キーチ なので、攻撃メールの送信元に自分の名義が使われたとしても必ず自分が感染しているわけではないので、よく確認しましょう(いずれにしても確認は大事です)。

ヤマー 自社はきちんと対策していたとしても全く他人事じゃないですねこれ。

マツ それで感染確認の偽マクロとか送られてきたりして。自分のメールアドレスを知られること自体がリスクに。

キーチ 情シスに成り済まされたら一巻の終わりですな……。

マツ おそろしい。

キーチ 今の話を踏まえて対策の話にちょっと戻しますが、上述のアドレス偽装されたメールは、DMARCなどの「送信ドメイン認証」という仕組みで防御はできます。ただ、現在のEmotetはそもそも感染台数が急速に増えており、感染PCにあるメールアドレスを使って感染を広げていることも十分に考えられます。

ヤマー ん、どういうことですか?

キーチ 要は「キーチのPCに感染させられたら、ヤマーを名乗ってマツさんにアタックするよりキーチのメールアドレスでマツさんに攻撃した方が、“より本人に成り済ませる”」ということですよ。

ヤマー あ、なるほど。本物のメールアドレスですもんね。

マツ 市中感染……。エージェントスミスみたいになってきた。

キーチ マツさんが「市中感染」とおっしゃいましたが、まさにそういう状況と認識した方がよさそうです。

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PR