「パスキー」って一体何だ? パスワード不要の世界がやってくる(3/4 ページ)

パスキーの仕組み:生体認証でパスワード不要のログイン

パスワードはその名の通り「ワード(文字列)」を使って認証するが、パスキーでは「キー(鍵)」を使って認証する。「ワード」を使わないことで、これまでの問題のいくつかが解消できる。

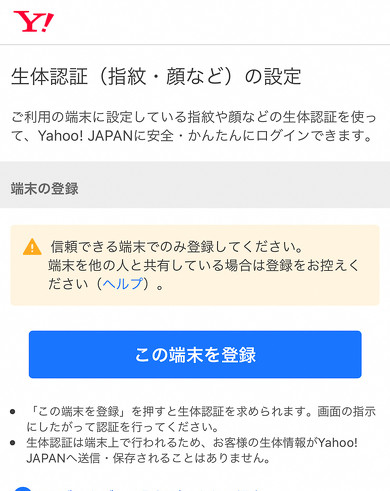

活用するのはスマートフォンやPCの生体認証だ。スマートフォンのロック解除には指紋や顔が使われるが、パスキーではその生体認証を利用する。ユーザー登録をする際に、ユーザーIDを決めて生体認証を登録するだけなので、パスワードを作成したりパスワード管理ツールを使ったりする必要もない。

生体認証を使うといっても、生体情報のデータをサイトに登録するのではない。ユーザー本人であることを端末内で証明するために生体認証を使うだけで、自分の指紋や顔の情報が端末外に流出することはない。

パスキーでは、ユーザー登録時や生体認証設定時に、ユーザーIDとURLがひも付いた形で“キー”に当たる、「マルチデバイス対応FIDO認証資格情報」(マルチデバイスFIDOクレデンシャル)を端末の安全な領域に保管する。実際のログイン時には、ユーザーIDを入力するか、表示される選択肢からIDを選ぶとFIDOクレデンシャルが要求されるので、生体認証でそれを取り出せばログインできる。

パスワードを入力することもなく、そもそもパスワードが存在しないので漏えいすることもない。FIDOクレデンシャルはURLとユーザーIDにひも付いた形で保管されているので、見た目が似ていてもURLが異なる偽サイトだと生体認証が求められず、ログインはできないのでフィッシング攻撃にも強い。

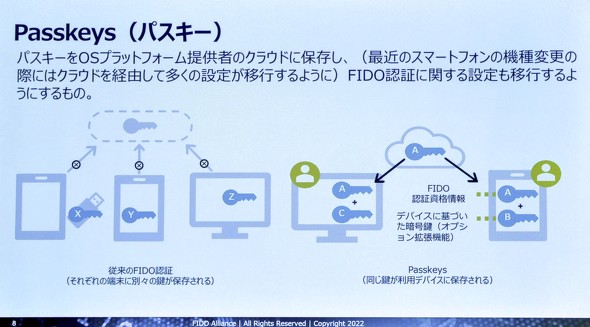

パスキーは、各プラットフォーム内で同期される

マルチデバイスFIDOクレデンシャル=キーは、それぞれApple ID、Googleアカウント、Microsoftアカウントを使って複数の端末に同期される。この3つのアカウントが使われるのは、それぞれがOSのプラットフォーマーだからで、要はWindows、Android(Chrome OS)、mac OS/iOSというOS環境で同期できることを想定しており、プラットフォーマーであればセキュリティに十分配慮するはずだという判断のようだ。

例えば同じApple IDを登録していれば、パスキーを登録したiPhoneではもちろん、iPadでも改めて生体認証を登録しなくても、すぐに生体認証でログインできる。パスワードほどの自由度はないが、複数の端末でもログインできるというのは強みだ。

端末に保管されたFIDOクレデンシャルは、AppleのiCloudキーチェーンを使って複数の端末に同期される。そのため、他のiPhone、iPad、Macでは、改めて生体認証の登録をせずに、最初から生体認証でログインできる。

Androidの場合、前述のPasskeys.ioでは「Sign in with a passkey」の項目が表示されないため、登録したユーザーIDを入力する必要がある。それを除けばiOSと同様にパスキーによるサインインや同期は可能なようだ。Windowsの場合、パスキーは端末内に保存されてサインインもできるが同期には非対応(いずれも記事執筆時点)。

実際のサイトで試すのであれば、日本だとヤフーのサイトが分かりやすい。Yahoo! JAPANのログインで生体認証によるログイン設定を行うと、パスキーとしてFIDOクレデンシャルが保管され、iCloudキーチェーンで同期される。ただしYahoo! JAPANの場合、Androidにおけるパスキーの同期には非対応になっている。

従来、パスワードを使っていたサイトがパスキーに対応する場合は、パスワードでのログイン後にパスキーを登録して、その上でパスワードの無効化を設定する、ということになるだろう。

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PR