ITmedia NEWS >

セキュリティ >

新「Emotet」は500MB超の巨大ファイルで検知すり抜ける マクニカ、セキュリティ製品の検知状況を公表

» 2023年03月15日 13時00分 公開

[ITmedia]

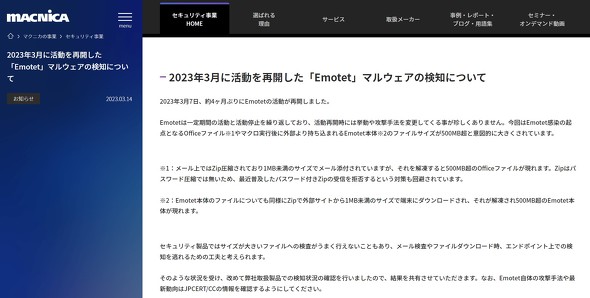

IT関連の専門商社・マクニカは3月14日、同社が扱うセキュリティ製品で3月7日以降、マルウェア「Emotet」を検知しているとして、製品別の検証状況を公表した。多くの製品で検知できていたが、一部でまったく検知できない例もあった。

今回のEmotetは、感染の起点となるOfficeファイルや、マクロ実行後に外部から持ち込まれるEmotet本体のファイルが500MB超と大きいのが特徴。セキュリティ製品は、サイズが大きいファイルへの検査がうまく行えないことがある、という弱点を突こうとしているようだ。

Emotetはメールを媒介に感染を広げるマルウェア。メールに添付されたマクロ付OfficeファイルやZIPファイルなどを開くと感染する。

同社が入手したEmotetや、クライアントの環境で確認された事例をベースに、Emotetの攻撃の流れを6ステップに分け、製品別に検証状況を公表した。

多くの製品で、いずれかの段階で検知できることが分かったが、米Trellix(旧McAfee)のソリューション「ENS 脅威対策(AV)」など、一部で検知できない事例もあった。詳細はURLで。

同社はメーカーに対策を呼び掛ける。また、「新たな攻撃手法が発生した際にも結果が変化する可能性がある」としている。

関連記事

Emotet再拡散か アンチウイルスソフトの回避狙う新手口も JPCERT/CCが注意喚起

Emotet再拡散か アンチウイルスソフトの回避狙う新手口も JPCERT/CCが注意喚起

JPCERT/CCが、マルウェア「Emotet」の感染を広げるメールが再度見つかったとして注意喚起。添付ファイルのサイズを大きくし、アンチウイルスソフトによる検知の回避を狙うなど、新たな手口が見られるという。 Emotetぶり返しか 4カ月ぶりに不審メールを確認 JPCERT/CCが注意喚起

Emotetぶり返しか 4カ月ぶりに不審メールを確認 JPCERT/CCが注意喚起

JPCERT/CCは、マルウェア「Emotet」の感染を広げるメールが再度見つかったとして注意喚起した。国内では7月中旬を最後に観測されておらず、Emotetによる被害も落ち着いていたが、再度注意が必要になる。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PRアイティメディアからのお知らせ

SpecialPR

あなたにおすすめの記事PR