パスワードを“ちょっと変える”はどれくらい危ない? 「abc123」→「123abc」など 中国チームが発表:Innovative Tech

Innovative Tech:

このコーナーでは、2014年から先端テクノロジーの研究を論文単位で記事にしているWebメディア「Seamless」(シームレス)を主宰する山下裕毅氏が執筆。新規性の高い科学論文を山下氏がピックアップし、解説する。

Twitter: @shiropen2

中国の南開大学や北京大学などに所属する研究者らが発表した論文「Pass2Edit: A Multi-Step Generative Model for Guessing Edited Passwords」は、1つのサービスで使っているパスワードを少し変えて別のサービスで使い回しているパスワードを予測して特定する攻撃を提案した研究報告である。

インターネットでサービスを利用すると、アカウント数が増加する。一般のユーザーは、80〜107個ものオンラインアカウントを持っているとされている。このような状況において、新しいパスワードを都度設定するのは困難であり、その結果、同一のパスワードを使い回す人が多い。

このような行動は、1つのサイトが攻撃を受けた場合、他のサイトも危険にさらされる可能性が高まる。それでも、パスワードの使い回しに懸念を抱く人は少なくない。事実、攻撃者にとっては格好の狙い目である。

注目すべきは、既存のパスワードを微調整(追加、削除、置換など)して使用する行為である。例えば、基準とするパスワード「abc123」を「abc123abc」や「123abc」「abc124」「abc321」「abc12」といった形で微調整して、別のサイトで使用するケースがある。研究によれば、ユーザーの21〜33%が新しいアカウントで微調整したパスワードを使っていると報告されている。

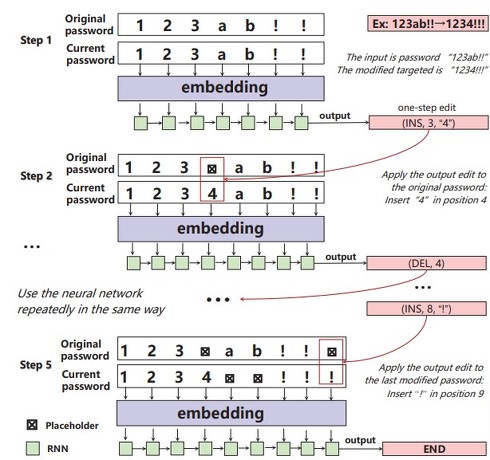

最近注目されているのは、ユーザーが新しく少し違うパスワードを生成する際に、既存のパスワードをわずかに編集する傾向に対する攻撃である。この研究では、ユーザーの微調整パスワードを効率的に予測する手法「Pass2Edit」を提案する。

この提案手法では、ニューラルネットワークによる分類器を用いて、「元のパスワード」と「微調整したパスワード」の組み合わせを入力とし、「パスワードがどのように変わったか」を分類する。この学習によって、元のパスワードと微調整したパスワードとの関連性を訓練する。

データセットとしては、中国語および英語のサイトから48億個のパスワードを収集して利用している。

実験の結果は次の通りである。100回の推測が許され、目標とするパスワードが元のパスワードと異なる場合を考慮した上で、Pass2Editの成功率は一般ユーザーに対して平均で24.18%、セキュリティに精通したユーザーに対しては11.68%を記録した。

1000回の推測が許された場合には、Pass2Editの成功率は一般ユーザーに対して30.34%、セキュリティに精通したユーザーに対しては15.32%を記録した。さらに、目標とするパスワードが元のパスワードと同一であるケースを含め、また人気のあるパスワード(例:「password」「123456789」)を選択するといったユーザーの脆弱な行動を考慮に入れた場合、攻撃成功率はさらに向上した。

Source and Image Credits: Ding Wang, Yunkai Zou, Yuan-An Xiao, Siqi Ma, and Xiaofeng Chen. PASS2EDIT: A Multi-Step Generative Model for Guessing Edited Passwords.

関連記事

「Amazonを不正利用された」──SNS上で報告相次ぐ 「二段階認証を突破された」などの声も

「Amazonを不正利用された」──SNS上で報告相次ぐ 「二段階認証を突破された」などの声も

「Amazon.co.jpを不正利用された」──X上では9月上旬ごろからこのような投稿が相次いでいる。「Amazonギフトカードを大量購入された」などの被害に遭ったという報告や「二段階認証を設定していたのに、それを突破された」などの声もある。 「パスワード平文保存って何か問題あるんですの?」 ITお嬢様と学ぶハッシュ化

「パスワード平文保存って何か問題あるんですの?」 ITお嬢様と学ぶハッシュ化

セキュリティガバガバお嬢様が「平文保存」について疑問を抱いています。 会員サービス「My Sony」にログインできない? Twitterで物議 ソニー「正しいパスワードでもサインインできないことある」

会員サービス「My Sony」にログインできない? Twitterで物議 ソニー「正しいパスワードでもサインインできないことある」

正しいパスワードを入れているのにログインできない──ソニーの会員サービス「My Sony」の仕様を巡って、Twitter上で物議を醸している。運営するソニーマーケティングに見解を聞いた。 漏えいデータから分析、業界別“ガバガバパスワード”集 海外セキュリティ企業が公開

漏えいデータから分析、業界別“ガバガバパスワード”集 海外セキュリティ企業が公開

情報漏えいしたことがある大企業は、どんなパスワードを使っているのか──リトアニアのセキュリティ企業が、実際に漏えいした経験のある500社のデータを基にした業界別ランキングを公開。米国や日本、中国、インド、英国など世界31カ国からデータを集めたという。 パスワード管理「LastPass」で顧客データの盗難 手口に使われた“2段階攻撃”とは? 弱点はエンジニアの自宅PC

パスワード管理「LastPass」で顧客データの盗難 手口に使われた“2段階攻撃”とは? 弱点はエンジニアの自宅PC

パスワード一元管理ツールを提供するLastPassが2022年、2段階の攻撃を受けて顧客のパスワードなどの情報を盗まれた事件で、不正侵入に使われた手口の詳細を明らかにした。弱点として狙われたのは、エンジニアの自宅PCだった。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PR