「もしサイバー攻撃を受けたら?」を考えたことはありますか ITセキュリティの新常識「サイバーレジリエンス」を理解する(2/2 ページ)

サイバーレジリエンスには何が必要なのか 基礎的な考え方

サイバーレジリエンスは、NIST(米国立標準技術研究所)が公開している資料「SP 800-160: Developing Cyber-Resilient Systems: A Systems Security Engineering Approach」に具体的な考え方や手法がまとめられています。

SP 800-160 Vol. 2 Rev. 1, Developing Cyber-Resilient Systems: A Systems Security Engineering Approach | CSRC

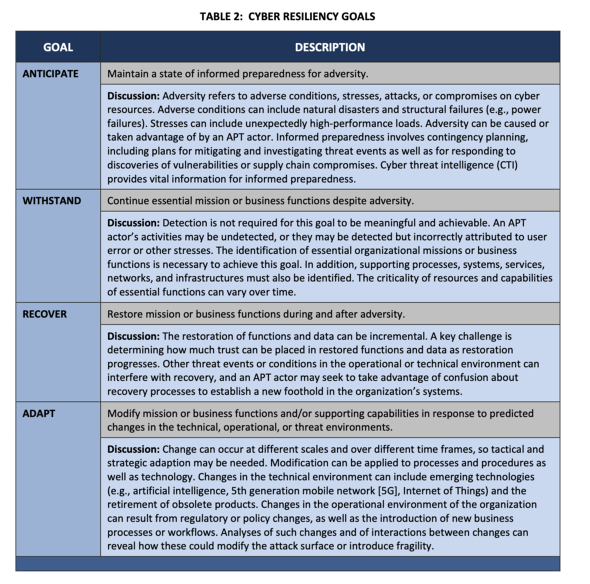

SP 800-160 Vol. 2 Rev. 1, Developing Cyber-Resilient Systems: A Systems Security Engineering Approach | CSRCPDFで310ページにも渡る長大な資料ではありますが、注目すべきはサイバーレジリエンスのゴールとして「予測力」(ANTICIPATE)、「抵抗力」(WITHSTAND)、「回復力」(RECOVER)、「適応力」(ADAPT)が挙げられている点です。それぞれのキーワードは、以下のように説明されています。

- 予測力:サイバー攻撃に備え、情報に基づいた心構えを維持する

- 抵抗力:サイバー攻撃を局所化し、必要不可欠な使命または事業機能を継続する

- 回復力:サイバー攻撃時やサイバー攻撃後に、ビジネス機能を迅速に回復する

- 適応力:予測される技術的・作戦的・脅威的環境の変化に応じて、業務機能、あるいはそれを支える能力を改善する

そしてこの資料では、サイバーレジリエンスを「サイバーリソースを含むシステムの悪条件、ストレス、攻撃、侵害を予測し、それに耐え、回復し、適応する能力」(the ability to anticipate, withstand, recover from, and adapt to adverse conditions, stresses, attacks, or compromises on systems that include cyber resources.)と定義しています。この能力は、これまでの「サイバーセキュリティ」とは何が異なり、実現に当たって何が必要になるのでしょうか。

サイバーセキュリティは、リスクをゼロに近づけるための「防御」に徹していました。仮にサイバーレジリエンスに取り組むとしても、この考え方がなくなることはありません。サイバーセキュリティにプラスして、サイバー攻撃の被害が日常化するリスクがあることを念頭に、事業稼働率を高めていくことが、サイバーレジリエンスの基本です。

これにより、被害が起きた場合でも、ダメージを局所化し、事業稼働率を向上するだけでなく、早期の復旧を目指すための施策が正しく回ることを目指します。

そのため、検知/対処のためのEDR(Endpoint Detection and Response)やシステム健全性を維持するためのCSPM/SSPM(Cloud / SaaS Security Posture Management)といったソリューションを導入するだけでは、サイバーレジリエンスを手に入れることはできません。システムの設計段階からセキュリティを考えることや、組織自体のリスクや人/仕組みの脆弱性を評価すること、教育などを含めた対策が必要となります。

例えば、クラウド会計ソフトを提供するfreeeでは、事前に知らせずに疑似攻撃を仕掛け、復旧が想定通りに行えるかという障害訓練を行って、組織全体の力を試しています。また、名刺情報管理サービスを提供するSansanも、物理的な侵入を含めた演習を通じ、人や組織の脆弱性がないかを確かめていることが話題になりました。

参考:自社のDB破壊しCEOに身代金要求、freeeが本当にやったクラウド障害訓練の舞台裏 「従業員はトラウマに」

参考:ビル点検員に変装→オフィスにラズパイ持ち込んで社内システム侵入 Sansanが本当にやった“何でもアリ”なセキュリティ演習

freeeの訓練では、セキュリティ部門のみならず経営陣まで巻き込み、有事の際、何が原因の究明を遅らせるか、組織全体で問題を洗い出しています。また、社員のセキュリティ意識向上にもつながったようです。

一方Sansanの例では、物理侵入も含めあらゆる手段の攻撃を受けた気付きとして、まず攻撃に対する追跡能力を確認。その後に、認証システムなどの改善に乗り出しています。どちらも防御力を高めつつ、攻撃を受けた後の動きまで視野に入れた対応を取っています。訓練の実施そのものを含め、まさに回復力や適応力などを念頭に置いた、サイバーレジリエンスの好例といえるでしょう。

セキュリティ対策が整っているはずの大企業でも、ランサムウェアの被害が報道されている時代では、事業継続に関わるリスクを低減するために、組織にはサイバーレジリエンスの力が必要です。

攻撃、侵害を“予測”し、それらに耐える“抵抗力”を備え、攻撃が起きても“回復力”を持ち、今後やってくるであろう新たな攻撃に“適応”する力がサイバーレジリエンスです。これらの観点でもう一度、自社の対策の脆弱な部分を洗い出し、引き続き組織全体で対策を行うことが、これからのセキュリティ対策で肝要になるのではないでしょうか。

関連記事

停止できない業務に“回復力”を セキュリティ対策「サイバーレジリエンス」とは 金融業界を例に解説

停止できない業務に“回復力”を セキュリティ対策「サイバーレジリエンス」とは 金融業界を例に解説

サイバー攻撃の手段が多様化する中、セキュリティ対策「サイバーレジリエンス」に注目が集まる。インシデント発生時の被害を抑え、業務を継続するための考え方を、対策が進む金融業界を例に解説する。 「防御を破られました。もう終わりです」とならないセキュリティの新常識 いま知りたい“復帰力”の基礎

「防御を破られました。もう終わりです」とならないセキュリティの新常識 いま知りたい“復帰力”の基礎

近年、情報セキュリティ業界で「サイバーレジリエンス」という概念が注目されている。サイバーレジリエンスとは何か、どのように実現するのかをSplunkの専門家に聞いた。 CEOの7割「サイバー攻撃への対応力に懸念」 セキュリティ意識と実態にギャップ アクセンチュア調査

CEOの7割「サイバー攻撃への対応力に懸念」 セキュリティ意識と実態にギャップ アクセンチュア調査

企業のCEOのうち7割超は、自社のサイバーセキュリティに懸念を持っている──アクセンチュアがこんな調査結果を発表した。サイバー攻撃による損害を回避するか最小限に抑えるために、自社が十分な能力を有しているかCEO1000人に聞いたところ、74%が対応力に懸念があると答えた。 14年分の「情報セキュリティ10大脅威」を振り返り “変わらない”5つの対策

14年分の「情報セキュリティ10大脅威」を振り返り “変わらない”5つの対策

情報処理推進機構(IPA)が毎年発表する「10大脅威」。過去14年分をまとめて振り返ると、脅威と対策の中で「変わったこと」と「変わらないこと」が見えてくる。 「サイバー攻撃を受けた企業」に聞く被害金額 日本ネットワークセキュリティ協会が70社にアンケート

「サイバー攻撃を受けた企業」に聞く被害金額 日本ネットワークセキュリティ協会が70社にアンケート

サイバー攻撃を受けた企業は、金額にしてどれだけの被害を受けるのか──日本ネットワークセキュリティ協会が、実際にサイバー攻撃の被害に遭ったことがある企業70社から回答を得たこんなアンケートの結果を公開した。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PR