脆弱性の詮索とマルウェアで企業情報を狙う攻撃者:詳報

企業の重要情報を狙う攻撃者は、システムの脆弱性を徹底して狙う。仮に成功率が低いとしても、大金を獲得できる可能性があれば容赦なく攻撃しているという。

米Verizon Businessがこのほど発表した企業の情報漏えい事件に関する実態調査報告書では、2008年だけで侵害を受けた企業の重要データの件数が過去最高になることが分かった。同社の日本法人が4月23日、報告書の解説を記者向けに行い、攻撃者が金銭つながる重要データを標的にする実態を紹介した。

報告書では、同社が2008年に調査を担当した90件のデータ侵害事件の傾向をまとめた。侵害を受けたデータ件数は2億8500万件で、2004〜2007年の累計2億3000万件を大幅に上回っている。

侵害理由のトップは、システムへのハッキングで事件全体の64%、侵害されたデータの94%を占めた。2位はマルウェアで、それぞれ38%と90%を占めており、この2つが大半を占めていることが分かった。

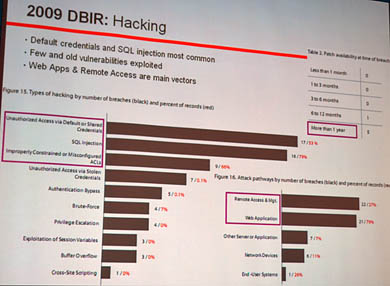

ハッキングの種類別では、初期設定となったままのシステム側の認証を悪用したケースが17件(侵害を受けたデータに占める割合は53%)、SQLインジェクション攻撃が16件(同79%)、認証設定などの不備を突く攻撃が9件(同66%)と、多数を占めた。侵入経路別では、リモートアクセスが22件(同27%)、Webアプリケーションが21件(79%)だった。

マルウェアの種類別では、キーロガーやスパイウェアを仕掛けたケースが17件、バックドアやコマンドシェルを仕掛けたケースが16件、データの複製や移動を行うものを仕掛けたケースが13件だった。18件は攻撃者によって直接システムにインストールされており、7件はWebブラウザ経由で感染していた。標的となった企業専用にマルウェアがカスタマイズされていたケースも8件あった。

攻撃の難易度別では、低レベルが42%、中レベルが31%、高レベルが17%だったが、侵害を受けたデータの95%が高レベルの攻撃によるものだった。事件全体のうち、攻撃者が無差別に攻撃を仕掛けたケースが28%、ある程度標的をしぼったケースが44%、単一の組織だけを狙ったものが28%だった。

コストをかけずに対策を

解説を行ったグローバルサービス本部長のヴェニュ・サティラジュ氏は、2008年の傾向について、セキュリティ対策の不備を徹底的に狙い、複数の手段を組み合わせてデータを盗み出すケースが目立ったとしている。

「攻撃者はまず無差別に企業システムの脆弱性を徹底的に詮索する。脆弱性があれば、マルウェアを仕掛けてデータを搾取し、別のサーバに保管していつでも売買できるようにしている」(同氏)

同社では調査を行う際に、依頼企業のセキュリティ対策状況をクレジットカード業界向けのセキュリティ基準「PCI DSS」に照らして確認している。PCI DSSの内容は、一般企業にも十分に当てはまる基本的なセキュリティ基準を示しているとの方針からだという。

その結果、PCI DSSに準拠もしくは申請中の企業は19%で、81%は準拠していなかった。準拠もしくは申請中の企業の3分の1は、辛うじて準拠できるレベルにあった。PCI DSSでは12項目のセキュリティ要件を提示しているが、例えば要件4の「公衆網経由でカード会員データを送信する場合は暗号化すること」に準拠していたのは68%、要件5の「ウイルス対策ソフトウェアを導入して、最新の状態にすること」では62%だった。しかし、要件6の「安全性の高いシステム、アプリケーションを開発・保守する」に準拠していたのは5%、要件10の「会員データへの全アクセスを追跡・管理すること」も5%だった。

サティラジュ氏は、「全項目に準拠して認証を得るためには外部監査などに多額の費用が必要になるので実際には少ない。しかし、各項目の対策費用そのものは決して高額ではなく、積極的に実施すべきだろう」と指摘する。

同氏によれば、事件の9割はPCI DSSの内容に沿って対策を徹底していれば回避できた可能性がある。また、事件の38%(侵害を受けたデータでは67%)は企業が存在を把握していなかったデータが標的になった。17%(同53%)は企業で把握されていないユーザー権限が関与したものだった。

同氏は対策ポイントとして、特に認証情報やユーザー権限を適切に管理することを挙げている。「ある企業では退職者の権限が10日間も放置されていた」(同氏)。このほかにも、アプリケーションの脆弱性を修正することや、悪用されない仕組みを導入すること、攻撃者の攻撃パターンなどを理解して事前に検知できる体制を構築すべきだとアドバイスする。

「特に企業が存在を把握していないデータや権限の放置は危険。経営層や従業員を問わず、すべての人材が情報セキュリティへの意識を高め、不安要素を可能な限り排除するべきだろう」(同氏)

関連記事

2008年のデータ漏えいは2億8500万件――Verizonが調査

2008年のデータ漏えいは2億8500万件――Verizonが調査

2008年に漏えいしたデータの件数が2004〜2007年の総数を上回っていることが分かった。 セキュリティ管理の基本を徹底すべし、情報漏えい統計に見るデータ侵害

セキュリティ管理の基本を徹底すべし、情報漏えい統計に見るデータ侵害

米Verizon Businessが担当した情報漏えい事件の調査では、システムの脆弱性解消やパートナー企業に対するセキュリティ管理の徹底がデータ侵害の予防につながることが分かった。 「情報流出の9割は防止できた」――Verizonが実態調査

「情報流出の9割は防止できた」――Verizonが実態調査

既知の脆弱性が悪用されたケースのうち9割は、少なくとも半年前からパッチが公開されているのに適用していなかった。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 採用難続くIT部門 欠員補充に"おじさん人材"が選ばれる「背景」

- NotebookLMで作業時間95%削減 自治体も企業も「Google回帰」が止まらない理由

- 壊れてないのに買い替えろ? Wi-Fiルーターに潜む“5年の壁”の正体

- Google Chromeに重大な脆弱性 CISAが既知の悪用を確認し警告

- M365利用中の京都市が職員7000人に「NotebookLM」を配ったワケ 利用者の8割が「業務の質向上」

- Synology製品に緊急の脆弱性 認証なしでリモート操作の恐れ

- シスコがClaude Codeの記憶改ざん手法を報告 持続的な攻撃の危険性を指摘

- TP-Linkの無線LANルーター「Archer NXシリーズ」に複数の重大な脆弱性

- Gmailアドレスが変更可能に――組織アカウントへの影響は?

- OpenAI、チーム開発向けにCodexの「従量課金制」を導入 ChatGPT Businessの値下げも

サティラジュ氏

サティラジュ氏