東アジアを狙うマルウェア「UBoatRAT」、日本のWebサーバも攻撃に利用

攻撃にはGoogleやMicrosoftのサービスを駆使し、日本のWebサーバも利用されていたという。

セキュリティ企業のPalo Alto Networksは11月28日、「UBoatRAT」と呼ばれる新手のマルウェアを使った攻撃が東アジアで確認されたと伝えた。攻撃にはGoogleやMicrosoftのサービスを駆使し、日本のWebサーバも利用されていたという。

Palo Alto Networksによると、UBoatRATはシステムに潜伏してバックドアを仕掛ける「Remote Access Trojan(RAT=リモートアクセス型のトロイの木馬)」に分類されるマルウェア。最初のバージョンが2017年3月に発見された時点では、香港のブログサービスと、改ざんされた日本のWebサーバを使う単純な仕組みを実装していた。

6月には新機能を搭載した更新版が公開され、9月に発見された最新バージョンでは、主に韓国あるいは、ゲーム業界に関係する組織や個人を標的としていた。UBoatRAT関連のファイルには、韓国語のゲームタイトル名や、韓国のゲーム会社の名称が含まれていたという。

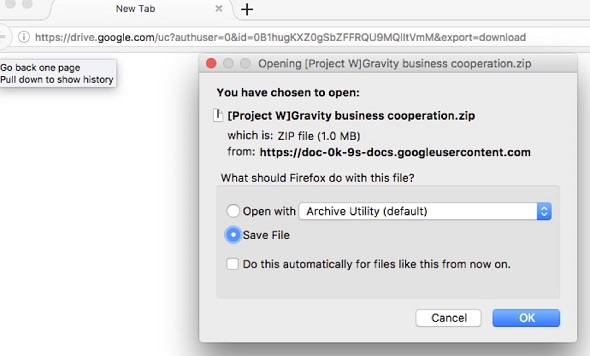

マルウェアの拡散にはGoogle Driveを利用していることが判明。Google Driveでホスティングされたzipアーカイブには、ExcelやWordファイルなどに見せかけた悪質な実行可能ファイルが含まれていた。

感染したシステムにはバックドアが仕込まれ、GitHub経由で指令を受け取って、攻撃者のサーバと通信する仕組みだった。システムへの常駐には、マシン間のファイル転送に使われるMicrosoft Windowsの「バックグラウンドインテリジェント転送サービス」(BITS)が使われていた。

UBoatRATのサンプルは現時点で14本、攻撃に関連したダウンローダーは1本が確認されているという。UBoatRATのコードやGitHubのアカウントが頻繁に更新されていることから、「作者は精力的に開発やテストを続けているようだ」とPalo Alto Networksは推測し、今後も動向を監視し続けるとしている。

関連記事

金融機関のATMを狙うマルウェア、業務ネットワーク経由の侵入が増加――トレンドマイクロ調査

金融機関のATMを狙うマルウェア、業務ネットワーク経由の侵入が増加――トレンドマイクロ調査

トレンドマイクロが、海外で被害が急増する「ATMマルウェア」の動向を発表。今後、国内でも被害の拡大が懸念されることから、金融業界に注意を促している。 日本のランサムウェア遭遇率、アジア21カ国中最低に――Microsoftのセキュリティ調査

日本のランサムウェア遭遇率、アジア21カ国中最低に――Microsoftのセキュリティ調査

日本マイクロソフトが、2017年上半期を対象とした「セキュリティ インテリジェンス レポート(SIR) 第22版」の概要を発表した。 iPhoneが安全とは限らない? マルウェア「iXintpwn」の思わぬ手口

iPhoneが安全とは限らない? マルウェア「iXintpwn」の思わぬ手口

安全といわれるiPhoneに思わぬ手口のマルウェアが登場。回避方法は? 「CCleaner」に混入されたマルウェア、標的は日本や米国のIT大手

「CCleaner」に混入されたマルウェア、標的は日本や米国のIT大手

攻撃目標のドメインの一覧には、CiscoやHTC、Samsung、ソニー、VMWare、Intel、Microsoft、Linksys、D-Linkなどのドメインが含まれていた。 LinuxマルウェアのDDoS攻撃、アジアに集中砲火

LinuxマルウェアのDDoS攻撃、アジアに集中砲火

LinuxマルウェアのDDoS攻撃、アジアに集中砲火

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 初期侵入口は“またVPN” 日本医大武蔵小杉病院にランサムウェア攻撃

- SMBC日興証券が「パスキー」で口座乗っ取り対策 約5カ月で実現したのはなぜ?

- 生成AIの記憶機能を悪用して特定企業を優遇 50件超の事例を確認

- 日本IBMのAI戦略“3つの柱” 「制御できるAI」でレガシー資産をモダナイズ

- 「2027年1月12日」は運命の日? サポート切れOSを使い続ける会社の末路

- 人材水準を4段階で評価 「サイバー人材フレームワーク」案の意見公募を開始

- 富士通、ソブリンAIサーバを国内製造開始 自社開発プロセッサー搭載版も

- 「身近な上司」を再現する専用ディープフェイク動画を作成 KnowBe4が新トレーニング

- 「英数・記号の混在」はもう古い NISTがパスワードポリシーの要件を刷新

- 「AI前提」の国家戦略と「思考停止」の現場 大半の企業で“何も起きない”未来を予見

UBoatRAT関連のファイルには、韓国語のゲームタイトル名や、韓国のゲーム会社の名称が含まれていたという(出典:Palo Alto Networks)

UBoatRAT関連のファイルには、韓国語のゲームタイトル名や、韓国のゲーム会社の名称が含まれていたという(出典:Palo Alto Networks)