Google Chromeの不正な拡張機能、大手組織を含む50万ユーザーが利用

GoogleのChrome Web Storeで提供されていた拡張機能4本に、任意のJavaScriptを不正に挿入して実行する仕組みが実装されているのが見つかった。

セキュリティ企業のICEBRGは、米GoogleのChrome Web Storeで提供されていた悪質な拡張機能を発見したと発表した。ダウンロード回数は世界で合計50万を超えていたといい、同社はブラウザの拡張機能が、企業などの組織に対して投げ掛けるリスクに警鐘を鳴らしている。

ICEBRGの1月15日のブログによると、ある顧客のワークステーションで不審なトラフィックが検出され、調べた結果、Chrome Web Storeで提供されていた「Change HTTP Request Header」という拡張機能が原因だったことが判明した。

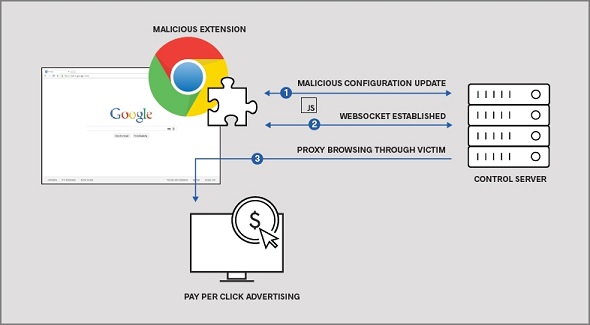

同拡張機能は一見、不正なコードは含まれていないように見えていたが、任意のJavaScriptを挿入して実行できる仕組みを備え、検出を免れるための機能も実装していたという。問題のJavaScriptは、ユーザーに広告を閲覧させて収入を稼ぐクリック詐欺に使われていたと思われ、攻撃者が企業のネットワークに侵入して、情報を盗むための足掛かりになる恐れもあったとICEBRGは解説している。

同じ仕組みを使って任意のJavaScriptを挿入する手口は、他に「Nyoogle - Custom Logo for Google」「Lite Bookmarks」「Stickies - Chrome's Post-it Notes」という3本の拡張機能でも見つかった。この4本の拡張機能は合計で、大手国際組織を含む50万人あまりのユーザーに使われていたという。

ICEBRGはGoogleのほか、オランダと米国のサイバーセキュリティ機関にも連絡を取り、問題の拡張機能はChrome Web Storeから削除されたという。ただし、同ストアから削除されても、影響を受けるホストからは削除されていない可能性があり、サードパーティを通じてインストールされる恐れもあるとしている。

Webブラウザの不正な拡張機能は過去にも報告されている。こうした深刻かつ簡単に見過ごされてしまう攻撃経路が利用されれば、組織が危険にさらされかねないとICEBRGは指摘している。

関連記事

Chromeウェブストアに相次ぎ不正な拡張機能、企業をだます手口に悪用

Chromeウェブストアに相次ぎ不正な拡張機能、企業をだます手口に悪用

特定の企業を狙ってGoogleの公式ウェブストアから拡張機能をダウンロードさせ、銀行口座などの情報を盗み出す事件が発生した。 Google、Chromeウェブストアのポリシー改定 違反アプリは7月15日から削除へ

Google、Chromeウェブストアのポリシー改定 違反アプリは7月15日から削除へ

Googleは、ChromeブラウザやChromebook向けのアプリと拡張機能を公開するChromeウェブストアの開発者ポリシーを改定し、Google Play Storeと同様に、ユーザーのどのようなデータにアクセスするかを明示するよう義務付けた。違反アプリは修正しないと7月15日から削除される。 Google Chromeに拡張機能マルウェア、Facebookで勝手に「いいね」

Google Chromeに拡張機能マルウェア、Facebookで勝手に「いいね」

Facebookで悪質なコンテンツに「いいね」をさせるChromeの拡張機能が見つかった。「Googleはこれほど露骨なセキュリティホールを野放しにしている」と研究者は批判する。 Google、悪質な“広告インジェクタ”の被害と対策を説明

Google、悪質な“広告インジェクタ”の被害と対策を説明

Googleが、Chromeの拡張機能やアプリとしてWebブラウザに潜入し、迷惑広告を表示する“広告インジェクタ”に関係する企業や被害を受けた広告主、Webサービスについての調査結果を発表した。 スパム目的のChrome拡張機能買収が横行

スパム目的のChrome拡張機能買収が横行

例えば3万人のユーザーがいた無料のChrome拡張機能「Add to Feedly」の場合、開発者から数千ドルで買収した業者が拡張機能をアップデートし、広告表示に利用した。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 知らない番号でも一瞬で正体判明? 警察庁推奨アプリの実力を検証

- AD DSにSYSTEM権限取得の脆弱性 Microsoftが修正プログラムを配布

- .NETにサービス停止の脆弱性 広範なアプリケーションに影響

- Microsoft 365の新プラン「E7」は“AI盛り盛り”で99ドル E5にはない魅力は?

- ZIPファイルの“ちょっとした細工”で検知停止 EDRも見逃す可能性

- M365版「Cowork」登場 Anthropicとの連携が生んだ「新しい仕事の進め方」

- ★4を目指すのは正解か? SCS評価制度が企業に突き付ける“本当の論点”

- 本職プログラマーから見た素人のバイブコーディングのリアル AIビジネス活用の現在地

- 偽のTeamsサポートで新型バックドアを設置 巧妙な手口に要注意

- データ激増時代に変化するIT部門の役割 データガバナンス実装の現実解