ITmedia NEWS >

STUDIO >

ソシャゲのチートにも「海賊版サイト」 知識なくても使える不正アプリ横行:CEDEC 2018(3/3 ページ)

» 2018年08月27日 12時28分 公開

[村上万純,ITmedia]

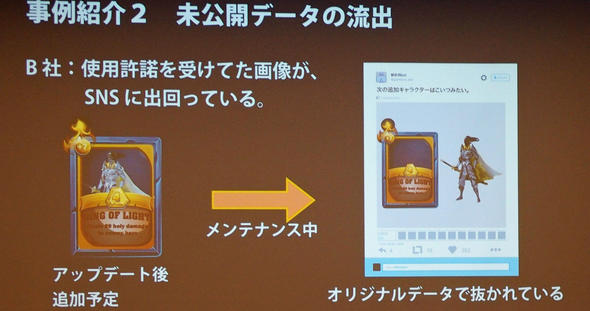

高藤さんは想定される被害として、アップデート後に追加予定だったキャラクターカードのオリジナル画像データが、ゲームのメンテナンス中に流出してSNSにアップされる——という事例を紹介した。

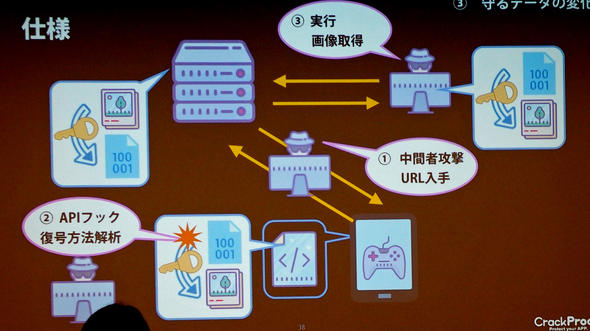

サーバ内画像を暗号化していてもこうしたケースは起こり得るという。高藤さんの仮説では、「中間者攻撃による通信経路の監視」が考えられる。サーバへの画像転送時の通信と、アプリでの復号処理をそれぞれ見張ることで、画像データのアクセス先と復号ロジックを把握。新キャラクターがサーバに追加された頃合いを見計らってPCからアクセスし、取得した暗号データを復号して未公開の画像データを取得できるとしている。

こうした行為には、データの暗号化において定期的に暗号鍵を変更するなどの対策が考えられる。

「Pokemon GO」をはじめとする位置情報ゲームでは、位置情報の偽装問題が深刻だ。例えば、GPSの位置情報を偽装することで、現在地から遠い場所に出現したポケモンを不正にゲットしたり、ジムにポケモンを配置したりできる。こうした不正行為には、端末に位置偽装アプリがインストールされているかを確認するなどの方法が有効になる。

ゲーム会社はこれらのチートがないかを監視し、不正を見つけたときは該当アカウントを停止するなどの措置を取る。高藤さんは、対応が後手に回らないために「ゲームをリリースする前の対策がとても重要」と強調した。

関連記事

「パズドラ」不正アプリ ガンホーが「法的対応を検討」

「パズドラ」不正アプリ ガンホーが「法的対応を検討」

不正アプリは、パズル盤面を読み取り、表示されるルートを指でなぞるだけで、効率よく「ドロップ」を消せるという内容だった。 パズドラのチートプログラム販売 男を逮捕

パズドラのチートプログラム販売 男を逮捕

「パズル&ドラゴンズ」のチートプログラムを販売した著作権法違反の疑いで、神奈川県警が男を逮捕した。 「パズドラ」チートツールをネット公開 男子学生を逮捕

「パズドラ」チートツールをネット公開 男子学生を逮捕

「パズル&ドラゴンズ」のデータを不正に改ざんするプログラムを作成した著作権法違反の疑いで、神奈川県警が男子大学生を逮捕した。 オンラインゲームのチート行為を初の立件 少年3人書類送検

オンラインゲームのチート行為を初の立件 少年3人書類送検

ネクソンのオンラインFPS「サドンアタック」でチート行為をした少年3人が書類送検された。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PRアイティメディアからのお知らせ

SpecialPR

あなたにおすすめの記事PR