クレカ不正利用で暗躍するbotの脅威 セキュリティコード特定は“朝飯前”:迷惑bot事件簿(1/4 ページ)

連載:迷惑bot事件簿

さまざまなタスクを自動化でき、しかも人間より早く処理できるbot。企業にとって良性のbotが活躍する一方、チケットを買い占めるbot、アカウントを不正に乗っ取るbot、アンケートフォームを“荒らす”botなど悪性のbotの被害も相次いでいる。社会や企業、利用者にさまざまな影響を及ぼすbotによる、決して笑い事では済まない迷惑行為の実態を、業界別の事例と対策で解説する。著者は、セキュリティベンダーの“中の人”として、日々、国内外のbotの動向を追っているアカマイ・テクノロジーズの中西一博氏。

昨年末、モバイル決済サービス「PayPay」で、クレジットカード登録時にセキュリティコードの入力回数に制限がない、という不備が見つかり、「総当たり式」の攻撃に利用されるのではないかという声が上がった。同時期、PayPayで相次いだクレジットカードの不正利用の直接の原因ではなかったようだが、このような攻撃は本来botが最も得意とする分野だ。実は、同様の不備や脆弱性は、PayPayだけが抱えているものではない。他の多くのサイトやサービスにもbotに狙われるリスクが今も潜んでいる。

そこで「迷惑bot事件簿」第5回は、日本で昨年起きたさまざまな被害や事件から、犯罪やフラウド(詐欺的行為)に利用されているbotの実態に焦点を当ててみたい。

著者紹介:中西一博

1992年、日立情報ネットワークにシステムエンジニアとして入社。日立グループを統合するネットワークで各種のインターネットセキュリティサービス、モバイルアクセスサービスなどを開発し、当時黎明期にあった企業のサイバーセキュリティ運用のひな型を築いた。その後2000年にシスコシステムズに入社。セキュリティスペシャリストとしてシステムエンジニア、プロダクトマネジャー、マーケティングを担当し、新技術を元IT部門の視点を生かして分かりやすく解説するソリューション提案でネットワークセキュリティの業界を15年間にわたりリードした。2015年1月からはアカマイ・テクノロジーズ合同会社でプロダクト・ マーケティング・マネジャーとして、同社のクラウドセキュリティソリューションを担当。TVニュースや記事、セミナーなどで最新のサイバー攻撃動向などを解説している。

セキュリティコードの割り出しは“朝飯前”

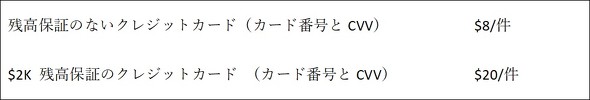

PayPayでのクレジットカード不正利用の背景の1つに、カード情報を不正に売買している闇サイト(ダークウェブ)の存在が考えられる。まずは実際ダークウェブで流通しているクレジットカード情報1件あたりの相場の例をみてみよう。

ここで思い出してもらいたいのは、PayPayでも、クレジットカードの登録時にカード番号だけでなく対応するセキュリティコード(CVV)が入力されていたという点だ。

カード表面の情報、つまり16桁のカード番号には「M10W21」または「Luhn」というアルゴリズムに基づく法則性があり、「クレジットマスター」と呼ばれる手法で割り出すことができる。古くからアンダーグラウンドで流通している「クレジットカード・ジェネレーター」といったソフトウェアや、インターネット上の同様のサービスを利用すると法則を満たすカード番号を生成できる。このカード番号は、実際、世界の誰かが利用しているカードの番号と一致する可能性が高い。

このような背景から、多くのECサイトやスマホアプリでは、カード番号に加えてカード裏面の3桁のセキュリティコード(CVV)の入力を求めている。筆者もPayPayを使ってみたが、確かにPayPayアプリへのカードの登録手順の中でCVVを入力する項目があった。

では、クレジットマスターの手法では生成できないCVVの情報がカード番号とセットになってダークウェブで売買されているのはなぜだろうか。

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PR