「過去最悪の水準」 ネットバンク不正送金、急増の理由 破られた“多要素認証の壁”(2/2 ページ)

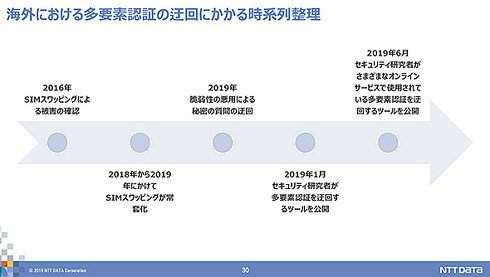

迂回する方法の一つは「SIMスワッピング」といわれる方法です。携帯電話会社のコールセンターなどにソーシャルエンジニアリング(要は、オレオレ詐欺のような、言葉巧みなだましの手口です)を用いてSIMの再発行を依頼し、事実上、被害者の携帯電話を乗っ取ってしまいます。

こうなればSMSなどで送信される認証コードは手に入り放題ですから、いくら多要素認証を実装していても意味がなくなります。ただ、国内ではユーザー確認手続がしっかり行われていることもあって、「この手口による被害はほとんど確認されていない」(新井氏)そうです。

ですが、もう一つの方法による被害は深刻そうです。19年になって海外のセキュリティ研究者が、多要素認証をかいくぐるツール「Modlishka」(モディスカ)を公開しました。Modlishkaはユーザーと正規サイトの間でリバースプロキシとして動作し、いわゆる中間者攻撃を行います。正規サイトの情報を基にフィッシングサイトを自動的に生成し、もし利用者が二要素認証のコードを入力してしまうと、そのセッションを詐取してリアルタイムに乗っ取ってしまいます。

19年6月には別のセキュリティ研究者が、「Muraena」「NecroBrowser」という別のツールを公開しました。Modlishkaのリバースプロキシに加えて、なりすまし先のサイトに合わせた設定ファイルを作成することで、さまざまな保護手段を迂回できるといいます。

残念ながらこの波が日本にも及んできているようで、9月以降、明らかにフィッシングメールの数も、またそれを悪用したオンラインバンキングサービスでの不正送金被害額も急増しています。

しかも、日本での攻撃はちょっとした特徴があるようです。新井氏が見つけたあるフィッシングサイトでは、アクセスしてきたデバイスの種類によって表示を変え、明らかにスマートフォンの利用者をターゲットにしていたといいます。

ただ、新井氏は「ソースコードを見てみると、Modlishkaのように中継は行わず、人手でフィッシングサイトを作って張り付いて監視し、被害者が入力した瞬間にその情報を悪用しているらしい」とも分析。あまりスマートな方法ではないと指摘しています。

いずれにせよ、「パスワードを盗まれたとしても悪用を防ぐ手段が多要素認証だったが、残念ながら中間者攻撃には歯が立たないことが確認されている状況だ」ということだけは確かです。

横行しているフィッシングは、メールやSMSのリンクをクリックさせて、金融機関を装ったフィッシングサイトに誘導するものです。消費者側の対策として、メッセージに記されたURLはクリックせず、事前に自分で正しいサイトをブックマークに登録しておき、そのブックマークからアクセスするとともに、URLを確認することを挙げています。

余談ですが、スマートフォン向けのフィッシングサイトが増えているのも、URL表示部分が短く、URLを確認しにくいことも要因となっているのではないでしょうか。

(追記:古典的なフィッシング先には依然として有効ですから、これまでの二段階認証、二要素認証がまったく無意味というわけではありません。これらを使い続けつつ、新たな攻撃手法を踏まえた対策を見出していく必要があるでしょう)。スマートカード、そして生体認証と公開鍵暗号方式を組み合わせた「FIDO」といった新たな認証方式が、さらなる対案として提示されているのも事実です。NTTデータでもFIDOを利用した認証システムの実証実験を進めているといいます。

【編集履歴:2019年12月27日午前10時18分 二段階認証・二要素認証の有効性について、一部追記しました】

定石はいつかは打ち破られる

数年前、多要素認証は不正ログインやフィッシング詐欺対策として非常に有効な手段でした。しかし上述のツールの登場により、状況は急速に変化しました。

またWebサイトの設計・実装に目を転じれば、「セキュリティコードは保存しない」というこれまでのセキュリティの基本に従って実装されたECサイトでも、入力フォームの改ざんによって漏えい事件が起きていることからも分かるように、過去のセキュリティの常識、定石が通用しなくなることも珍しくありません。

対策が新たな攻撃手法によって陳腐化することを考慮に入れ、守る側としては、地道ですが、情報を適宜アップデートしていかなければならないでしょう。数年後に「FIDOをかいくぐる攻撃手法に注意」といった記事が現れないことを期待したいのですが、果たしてどうでしょうか。

関連記事

「疑わしくないメール」にも疑いの目を 猛威を振るうマルウェア「Emotet」に注意

「疑わしくないメール」にも疑いの目を 猛威を振るうマルウェア「Emotet」に注意

複数のセキュリティ企業や組織が11月以降、マルウェア「Emotet」について注意を呼び掛けている。Emotetの流行は、もはや「怪しいメールに注意する」という対策だけでは通用しなくなりつつあることを示している。 「見破るのは実質不可能」──ECサイトからカード番号盗む“最新手口”、セキュリティ専門家の徳丸氏が解説

「見破るのは実質不可能」──ECサイトからカード番号盗む“最新手口”、セキュリティ専門家の徳丸氏が解説

セキュリティ専門家の徳丸浩氏は、「情報漏えい事件が急増した1年だった」と振り返る。情報を盗もうとする攻撃者の最新手口については「自分でも気付けるか分からない」と状況は深刻だ。 「認証の回数が多いほど安全」は間違い? 二要素認証のハナシ

「認証の回数が多いほど安全」は間違い? 二要素認証のハナシ

私たちにとって身近になってきた「認証」の話。今さら聞けない認証の基本を、認証サービスを提供するパスロジ担当者が解説します。今回のテーマは「二要素認証」。 強力なパスワードを作る法則とは? 意外と知らない「パスワード」のハナシ

強力なパスワードを作る法則とは? 意外と知らない「パスワード」のハナシ

私たちにとって身近になってきた「認証」の話。今さら聞けない認証の基本を、認証サービスを提供するパスロジ担当者が解説します。今回のテーマは知識認証の代表格である「パスワード」のハナシ。

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PR