新型コロナ収束後はマルウェアが感染拡大? テレワークからオフィス勤務に戻る時が危ない理由(1/3 ページ)

新型コロナウイルスの感染が広がり、企業でテレワークの導入が始まった時期はもちろん、しばらくたった今もしばしば「安全性が心配だ」という声を耳にします。テレワーク導入が決まってから、急ピッチでセキュリティを強化している企業も多いでしょう。

ただこの先、仮に新型コロナが落ち着き、緊急事態宣言が解除され、テレワークから従来の働き方に戻ることになった場合も、セキュリティ面では油断禁物です。まだ終息のめどは立たない状況ですが、企業はきたるべき“新型コロナ後”を見据えてセキュリティ対策を整備することが望ましいと言えます。

マクニカネットワークスはこのほど開いた会見で、「テレワーク浸透に伴って自宅に持ち帰った社用PCがすでに何らかの侵害を受けている恐れがあり、再び企業ネットワークに接続した時に重大な影響を及ぼすかもしれない」と指摘しました。侵害・感染の有無を調査しないまま、多くの社員が会社のネットワークにPCを再び接続すると、マルウェアなどの感染拡大、いわば“クラスタ”が発生する恐れがあるというわけです。

企業ネットワークよりも弱い自宅ネットワーク

マクニカネットワークス セキュリティ研究センターの政本憲蔵氏は、「テレワーク中の社員は、今まで企業ネットワークにつないでいたPCを自宅に持ち帰っているわけですから、セキュリティレベルは下がらざるを得ません」と警鐘を鳴らします。

企業ネットワークの場合、ファイアウォールやIPS(不正侵入検知防御システム)、Webフィルタリングといった複数の境界防御が導入されており、自宅ネットワークに比べると攻撃者が侵入するのは困難です。また、万が一侵入された場合でも、外部の不正なサーバとのアウトバンド通信をブロックしたり、SOCやネットワーク型センサーで監視を行ったりし、不審な挙動をいち早く発見できる仕組みを整えている企業も増えています。

これに対し、政本氏は「自宅ネットワークの場合は、境界防御はブロードバンドルーターのみです。その多くは脆弱(ぜいじゃく)性を抱えたままだったり、ファームウェアをアップデートしていなかったりしますし、中には管理画面がインターネットに公開されている状態のものもあります。さらに、ブリッジ設定にされていて、インターネットから直接PCにリーチできてしまうものまであります。そもそもブロードバンドルーターを使っていないケースも意外に多いです」 と話します。

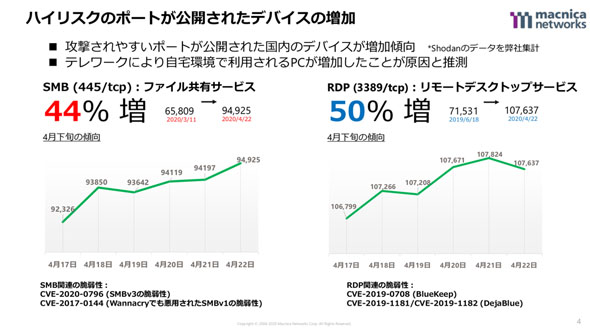

これまでもファイル共有サービスの通信プロトコル(SMB)に使われるTCP/445ポートや、外部からのリモートアクセスに使われるRDP(TCP/3389)といったポートは、たびたび攻撃のターゲットになってきました。数年前に猛威を振るったランサムウェア「WannaCry」はSMBv1の脆弱性を悪用して拡散しましたし、RDPは、可能な組み合わせを全て試すことで、弱いパスワードを無理やり解除する攻撃「ブルートフォースアタック」のターゲットになっています。また、リモートデスクトップサービスには、遠隔地から第三者にコードを実行されうる脆弱性「BlueKeep」「DejaBlue」などが指摘されています。

それでも企業ネットワークで運用している限りは、ファイアウォールで制御するなどして、これらのポートが外部に公開されることはまれです(実際には、やむを得ない事情やミスで空いているケースがないわけではなく、それがインシデントにつながることもありますが……)。ですが、「自宅に持って行った瞬間、状況は変わります。ブロードバンドルーターがないままつないだり、ブリッジ設定だったりすると、SMBやRDPに外部から直接リーチできてしまうのです」(政本氏)といいます。

関連記事

偽物ではなかった? “怪しいZoom”の意外な正体

偽物ではなかった? “怪しいZoom”の意外な正体

ネットなどで注目を集める“怪しいZoom”。その正体は何なのか。IPAの調査結果を基に、筆者がたどり着いた同名ソフトとは……。 テレワーク導入に“大慌て”の企業が、見直すべきセキュリティの基本

テレワーク導入に“大慌て”の企業が、見直すべきセキュリティの基本

新型コロナウイルスの感染拡大への対策として、多くの企業が急きょテレワークに取り組んでいます。そんなテレワークでは、端末やネットワークの設定などに加え、セキュリティ対策も課題です。 保健所かたる詐欺メール、病院狙うランサムウェアーー新型コロナ禍に便乗したサイバー攻撃に腹が立って仕方ない話

保健所かたる詐欺メール、病院狙うランサムウェアーー新型コロナ禍に便乗したサイバー攻撃に腹が立って仕方ない話

新型コロナウイルスの感染拡大に便乗し、個人や企業、病院を狙うサイバー攻撃が増えている。その傾向はどのようなものなのか。海外のセキュリティベンダーの資料などを踏まえながら解説する。 テレワークの敵、「爆撃犯」は逮捕も 横行するZoom-bombing

テレワークの敵、「爆撃犯」は逮捕も 横行するZoom-bombing

Zoomに爆弾を落とす行為が頻発しており、逮捕者も出ている。

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PR