ビデオ会議中、マイクが“ミュート”でも音が取得されている問題 米国チームが検証:Innovative Tech

Innovative Tech:

このコーナーでは、テクノロジーの最新研究を紹介するWebメディア「Seamless」を主宰する山下裕毅氏が執筆。新規性の高い科学論文を山下氏がピックアップし、解説する。

米University of Wisconsin-Madisonと米Loyola University Chicagoの研究チームが発表した「Are You Really Muted?: A Privacy Analysis of Mute Buttons in Video Conferencing Apps」は、一般的なビデオ会議アプリにおいて、マイクをミュートにしている状態であっても音を取得できる可能性を指摘した論文だ。

結果は、全ての主要なビデオ会議アプリに対し、ミュート時でもやろうと思えば音を取得できる状態であることが示された。さらにWebexに関しては、マイクのミュートのオン/オフ関係なく取得されている状態だという結果を示した。

オンラインビデオ会議の需要が大幅に増加し、ZoomやGoogle Meet、Slack、Microsoft Teams、Webexなどのビデオ会議アプリは、最新のデバイスとオペレーティングシステム(OS)で利用できるようになった。

これらのビデオ会議アプリをサポートするには、デバイスのマイクとカメラにアクセスする必要があり、OSはビデオ会議アプリがマイクとカメラにアクセスすることを許可する権限制御をユーザーに提供する。一度許可されると、ユーザーが許可を取り消すまで、ビデオ会議アプリは両方のハードウェアリソースにアクセスできる。

ビデオ会議アプリは、OSベースのコントロールに加えて、通話中のプライバシーコントロールの仕組みとして、カメラのオフとマイクのミュートの2つをユーザーに提供する。WindowsやmacOSなどの多くのOSでは、ビデオ会議アプリからカメラをオフにすると、ビデオ会議アプリがカメラにアクセスできないようにOSレベルの制御が行われる。

またビデオ会議アプリがカメラにアクセスしているかどうかは、目に見えるハードウェアインジケーター(カメラ付近のライトなど)でユーザーに知らせるなど、慎重に管理されている。

その一方で、マイクのミュートボタンの実装はアプリに依存し、目に見えるハードウェアインジケーターを持つことはほとんどない。OSは、多くの手順を踏まずに(例えばコントロールパネルを経由して)簡単にアクセスできるマイクスイッチをアプリに公開していない。

論文では、ビデオ会議アプリにおけるマイクに関連するプライバシー問題について、ミュートボタンに対するユーザーの認識と実際の動作との間にミスマッチが存在するか否かに着目し調査した。調査は2つのアプローチで行う。

1つ目は、ユーザーがミュートボタンに対してどのような理解をしているのか、またミュートボタンはどのような動作をするものだと考えているのかを明らかにするために、ユーザー調査を実施する。

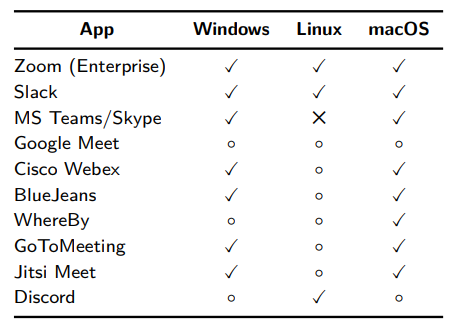

2つ目は、ユーザー調査の結果をさまざまなビデオ会議アプリ(Zoom、Slack、MS Teams/Skype、Google Meet、Cisco Webex、Blue Jeans、WhereBy、GoToMeeting、Jitsi Meet、Discord)とOSにおけるミュートボタンの実際の動作に関する実証調査と比較する。

223人の参加者を対象にユーザー調査を実施した。その結果、参加者は、ビデオ会議アプリのミュートボタンを他の通話相手に聞かれないようにするためのプライバシーコントロールとして認識していると分かった。

またミュート時にビデオ会議アプリがマイクにアクセスしていると思うかどうかについて意見が分かれたものの、ほとんどの人がミュートに設定されている間はアプリがデータを収集できないようにすべきだと考えていることが分かった。

ユーザー調査の結果をもとに、Windows、macOS、Linux、Chromiumブラウザを対象に、ビデオ会議アプリによるマイククエリ(生の音声の取得)の追跡調査を実施し、どのような種類のデータが収集され、個人情報が漏えいする可能性があるかどうかを判断した。そのために、各ビデオ会議アプリとOSの組み合わせで一連の実験を行い、異なる条件下での各ビデオ会議アプリのAPIアクセスを監視した。

その結果、全てのビデオ会議アプリがミュートされているにもかかわらず、音声がアプリからコンピュータのオーディオドライバー、そしてネットワークへと移動する様子が確認された。この結果は、全てのビデオ会議アプリにおいて、ユーザーがミュートしているときにマイクへのクエリを能動的に行えることを示唆した。

興味深いことに、WindowsとmacOSの両方において、Webexはミュートボタンの状態に関係なくマイクをクエリすることが判明した。ミュート中にWebexがマイクからオーディオデータを継続的に読み取り、音声由来のテレメトリーデータを含むパケットを毎分1回の頻度でサーバに送信していたのだ。この結果は、データにアクセスし使用しているかどうかにかかわらず、プライバシー侵害の懸念を引き起こす。

そこで研究者たちは、このアプリからミュート時に収集したデータを使って、バックグラウンドで行われている活動の種類を推測できるかどうかを検証した。マイクで取得する環境音からユーザーが何をしているかが予測可能かを試した。

機械学習アルゴリズムを用い、料理や食事、音楽再生、タイピング、掃除など、バックグラウンドでよく行われる6つの活動を表すYouTube動画の音声を使い、活動分類器をトレーニングした。

この分類器をアプリが送信している遠隔測定パケットの種類に適用したところ、平均82%の精度でバックグラウンドのアクティビティーを識別できた。これはビデオ会議中にマイクをミュートにしていても、料理や掃除などをしている音からその行動を特定できることを意味する。

最後に、解決案の1つとして、簡単にアクセスできるソフトウェアの「スイッチ」、あるいはユーザーが手動でマイクを有効/無効にできるハードウェアの「スイッチ」を開発することを提案している。

関連記事

自動運転車へのサイバー攻撃、米国の研究チームが実証 レーザー銃で「偽物の車が前から突っ込んでくる」錯覚攻撃

自動運転車へのサイバー攻撃、米国の研究チームが実証 レーザー銃で「偽物の車が前から突っ込んでくる」錯覚攻撃

米デューク大学と米ミシガン大学の研究チームは、自動運転車のセンサーをだまして、周囲の物体が検出距離よりも近い(または遠い)と信じ込ませる攻撃に成功し、搭載するカメラやセンサーの脆弱性を実証した。 心臓の音で個人認証、精度95%以上 音のリズムやピッチを分析

心臓の音で個人認証、精度95%以上 音のリズムやピッチを分析

スペインとイランの研究チームは、心電図から取得した心拍音を分析し、その人が誰かを特定するバイオメトリクス技術を開発した。心電図(ECG)信号をオーディオ波形ファイルに変換し、5つの音楽的特性を分析することで識別する。 お菓子を食べ始めると「そしゃく音」と「ゲップ音」を流す、袋止めクリップ 「間食をやめろ」と暗に警告

お菓子を食べ始めると「そしゃく音」と「ゲップ音」を流す、袋止めクリップ 「間食をやめろ」と暗に警告

中国の北京理工大学の研究チームは、スナック菓子の過剰摂取を軽減を支援する袋止めクリップスタンドを開発した。クリップを外すと、そしゃく音を再生し、50秒後にゲップ音を流して間食をやめるように暗黙のうちに促す。 バックスペースを多く使うとネガティブ状態? スマートフォンの操作から感情やストレスを予測

バックスペースを多く使うとネガティブ状態? スマートフォンの操作から感情やストレスを予測

スイスのETH ZurichとオーストラリアのBond Universityによる研究チームは、スマートフォンのキーボードをタイピングするパターンから操作したユーザーの感情状態やストレスなどを予測するモデルを開発した。 電気を一時凍結できる「冬眠電池」 使わない分は蓄えて、数カ月後に放電可能 米国エネルギー省が開発

電気を一時凍結できる「冬眠電池」 使わない分は蓄えて、数カ月後に放電可能 米国エネルギー省が開発

米国エネルギー省の研究施設「Pacific Northwest National Laboratory」(PNNL)の研究チームは、電力をあまり失うことなく数カ月にわたって蓄えられるバッテリーを開発した。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PR