新MacBook Pro(M3)でも機密情報が漏えい 2020年以降のApple製品全てに脆弱性 米国チームが発表:Innovative Tech

Innovative Tech:

このコーナーでは、2014年から先端テクノロジーの研究を論文単位で記事にしているWebメディア「Seamless」(シームレス)を主宰する山下裕毅氏が執筆。新規性の高い科学論文を山下氏がピックアップし、解説する。

Twitter: @shiropen2

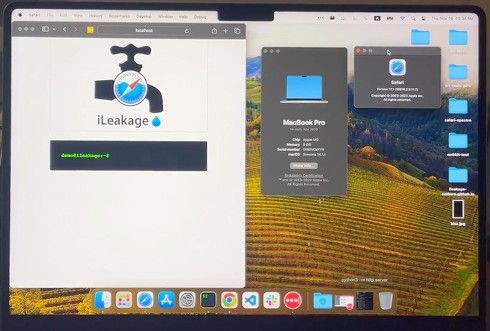

米ジョージア工科大学などに所属する研究者らが発表した論文「iLeakage: Browser-based Timerless Speculative Execution Attacks on Apple Devices」は、Mac、iPad、iPhoneなどのApple製品に搭載のSafariを標的としたサイドチャネル攻撃に関する研究報告である。

この攻撃は、最近発売されたM3チップを搭載した新型MacBook Proでも成功し、ソフトウェアの更新状況に関わらず、Apple製品にとって依然として脅威であることを示した。

「iLeakage」と呼ばれるこの攻撃は、攻撃者がSafariブラウザに任意のWebページを表示させ、投機的実行を用いてそのページ内に存在する機密情報を回復できるというものだ。macOSまたはiOSデバイスがiLeakageが仕込まれたWebサイトを訪れると、攻撃者は選択した別のWebサイトをひそかに開き、ウィンドウでレンダリングされるサイトの内容を回収できる。

研究チームは、Instagramのログイン情報の復元、Gmailの受信トレイの復元、YouTubeの視聴履歴の復元をデモで実演し、この脆弱性を実証した。

この脆弱性は、AシリーズとMシリーズ(M1、M2)のチップが搭載された2020年以降にAppleが製造したの全てデバイス(iPhone、iPad、ラップトップ、デスクトップ)を対象としている。またSafariブラウザだけでなく、iPhoneやiPad上で実行されている全てのブラウザ・アプリを標的としている。

この発表が10月のことで、今回新たにリリースされたM3チップと最新のmacOS 14.1.1とSafari 17.1を搭載したMacBook Pro上でiLeakageが実行できるかを試したところ、同様の脆弱性を確認できた。

具体的には、ターゲットのFacebookのパスワードを復元し、その後、Android携帯にSMSで送信された2要素認証(2FA)トークンをGoogleメッセージ経由で復元できることを示した。

Source and Image Credits: Jason Kim, Stephan van Schaik, Daniel Genkin, Yuval Yarom. iLeakage: Browser-based Timerless Speculative Execution Attacks on Apple Devices

関連記事

「AirTag」に車の盗難防止効果を期待、米警察が現地住民に無料配布 カナダではBMWを取り戻した例も

「AirTag」に車の盗難防止効果を期待、米警察が現地住民に無料配布 カナダではBMWを取り戻した例も

米首都ワシントンやニューヨーク市の警察が、車の盗難防止対策としてAppleの紛失防止タグ「AirTag」を住民に無料で配布している。米国では車の盗難が急増し、警察や自治体が対応を模索していた。 Appleは「秘密主義」 古いOSの脆弱性めぐり外部セキュリティ研究者が皮肉

Appleは「秘密主義」 古いOSの脆弱性めぐり外部セキュリティ研究者が皮肉

米Appleがセキュリティ研究サイトを新設し、外部の研究者との協力関係を重視する姿勢を打ち出した。業界からは一定の評価がある一方で、脆弱性修正の方針を巡って依然、疑問の声もある。 欧州委員会、DMA(デジタル市場法)の「ゲートキーパー」6社を発表 Apple、Googleなど

欧州委員会、DMA(デジタル市場法)の「ゲートキーパー」6社を発表 Apple、Googleなど

EUの欧州委員会は、IT大手規制法のDMA(デジタル市場法)の下、他社参入を防いでいる「ゲートキーパー」と認定した6社を発表した。 Apple、クレカ事業などゴールドマン・サックスと提携解消か 米WSJ報道

Apple、クレカ事業などゴールドマン・サックスと提携解消か 米WSJ報道

Appleが、自社のクレジットカードサービス「Apple Card」などの消費者向け金融サービスにおいて、パートナーであるゴールドマン・サックスとの提携を全面的に解消すると米ウォール・ストリート・ジャーナル(WSJ)が報じた。 最新「AirPods Pro」も15%オフに Amazonブラックフライデーの先行セールに、Apple製品が多数登場

最新「AirPods Pro」も15%オフに Amazonブラックフライデーの先行セールに、Apple製品が多数登場

Amazon.co.jpで11月22日からスタートしている「ブラックフライデー」の先行セールにおいて、Apple製品を特価販売する「Apple製品がお買い得」が開催。USB-Cになった最新「AirPods Pro」が15%オフなど、複数の商品を特価で販売する。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PR