F5、国家支援の攻撃者による不正アクセスでソースコード流出 CISAが緊急指令

米サイバーセキュリティ企業のF5は10月15日付の米証券取引委員会(SEC)提出文書で、国家の支援を受けた攻撃者らが同社のネットワークに「長期にわたる継続的なアクセス」を維持し、ソースコードや顧客情報を盗み出したと報告した。

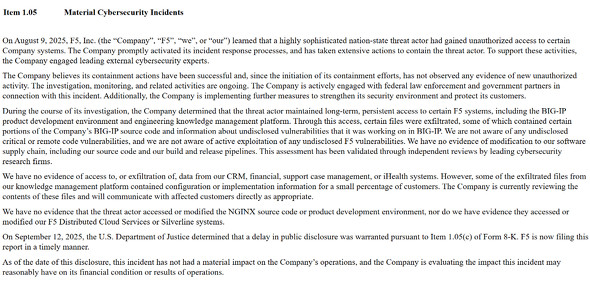

同社は、8月9日に国家支援型の脅威アクターによる不正アクセスを把握し、米司法省の決定に基づき、10月15日まで情報公開を延期していた。調査の結果、脅威アクターはアプライアンス「BIG-IP」シリーズ製品の開発環境およびエンジニアリング知識管理プラットフォームを含む特定のF5システムに対し、長期にわたるアクセスを維持していたことが判明している。

このサイバーインシデントにより流出したファイルには、F5のBIG-IPソースコードの一部や、F5が当時対応中であった未公開の脆弱性に関する情報が含まれていた。さらに、知識管理プラットフォームから流出したファイルの一部には、“ごく少数の”顧客に関する設定または実装情報が含まれていた。

米サイバーセキュリティインフラセキュリティ庁(CISA)は、この脅威アクターがF5独自のソースコードにアクセスしたことで、F5のデバイスやソフトウェアを悪用するための技術的優位性を得たと評価し、論理的欠陥やゼロデイ脆弱性を特定し、標的型エクスプロイトを開発する能力を得る可能性があるとしている。

CISAは、影響を受けたF5製品が侵害されると、組み込みの認証情報やAPIキーへのアクセス、組織ネットワーク内でのラテラルムーブメント、データ抜き取り、永続的なシステムアクセスが可能となり、標的となる情報システムの完全な侵害につながる可能性があるため、連邦ネットワークにとって差し迫った脅威であると判断している。

F5は脅威アクターを封じ込めるため、直ちにインシデント対応プロセスを開始し、外部の専門家と連携して広範な措置を講じた。F5は封じ込め措置が成功したと確信しており、封じ込め開始以来、新たな不正活動の証拠は確認されていないとしている。

また、セキュリティ環境を強化するための追加措置を実施しており、CEO直属の最高技術運用責任者(CTOO)を新たに任命し、セキュリティを核とした全社的な戦略と実行を主導させている。顧客情報が流出した可能性がある顧客には、F5が直接連絡を取り、対応する予定だ。

CISAは同日、緊急指令「ED 26-01」を発出し、連邦政府機関に対しF5デバイスに対する即時かつ具体的な対策を要求した。これは一般のF5ユーザーにも推奨される対応だ。

顧客は、すべてのBIG-IPハードウェアおよびソフトウェア(F5OS、BIG-IP TMOS、BIG-IQ、BNK/CNFなど)のインベントリを把握する必要がある。特に、ネット上で公開されているすべてのBIG-IPの物理または仮想デバイスについては、ネットワーク接続された管理インタフェースが外部から直接アクセス可能になっていないか確認し、アクセス可能であれば直ちに遮断、是正することが求められる。

さらに、10月22日までにF5OS、BIG-IP TMOS、BIG-IQ、BNK/CNFの最新のベンダー提供アップデートを適用し、10月31日までにその他のすべてのF5仮想デバイスおよび物理デバイスも最新パッチとアセット強化ガイダンスを適用する必要がある。

サポートが終了した対外公開(パブリック)デバイスは、直ちに切断・廃止することが強く求められている。

F5は同日、四半期セキュリティ通知(QSN)を発表し、複数の高深刻度CVEの詳細を公開した。顧客は各告知を踏まえて迅速に対処する必要がある。

関連記事

Apple、セキュリティ報奨金を最高200万ドル(約3.5億円)に倍増

Apple、セキュリティ報奨金を最高200万ドル(約3.5億円)に倍増

Appleはセキュリティ報奨金制度「Apple Security Bounty」を更新し、最高額を200万ドル(約3.5億円)に倍増する。ボーナスを含めると最大500万ドル超の可能性も。国家が関与する「傭兵スパイウェア」など、高度化する脅威に対抗するため、トップレベルの研究を奨励するのが狙いだ。 国家サイバー統括室が7月にも発足 防御法成立 政府は相次ぐ攻撃に体制整備急ぐ

国家サイバー統括室が7月にも発足 防御法成立 政府は相次ぐ攻撃に体制整備急ぐ

サイバー攻撃に先手を打って被害を防ぐ「能動的サイバー防御」導入に向けた関連法案は5月16日の参院本会議で与野党の賛成多数で可決、成立した。政府は、国内外でサイバー攻撃が相次ぐ現状を踏まえて防御体制の整備を急ぎ、司令塔となる新組織「国家サイバー統括室」を7月にも発足させる方向で調整に入った。 F5、急成長のWebサーバ「NGINX」開発元を買収

F5、急成長のWebサーバ「NGINX」開発元を買収

F5 Networksが、軽量・高速なオープンソースのWebサーバ「NGINX」を提供しているNGINXを6億7000万ドルで買収すると発表。 F5の「BIG-IP」にメモリ流出の脆弱性、「Heartbleed」との類似点も

F5の「BIG-IP」にメモリ流出の脆弱性、「Heartbleed」との類似点も

F5のアプライアンス「BIG-IP」で「Session Tickets」というオプションの実装に問題があり、1度に最大31バイトの初期化されていないメモリが流出する可能性がある。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PR