報告された攻撃サイト! セキュリティツールの最新のトリック

FirefoxやChromeブラウザのアップデートを装って、不正ソフトをインストールさせようとする新たな攻撃が確認さた。

攻撃サイトをブロックするFirefoxの能力を利用して、不正なアンチウイルスアプリケーション「Security Tool」が新たなトリックを試みている。同アプリケーションが、商品をプッシュするのにFirefox Update Flash機能を使用したのは、それほど前のことではない。

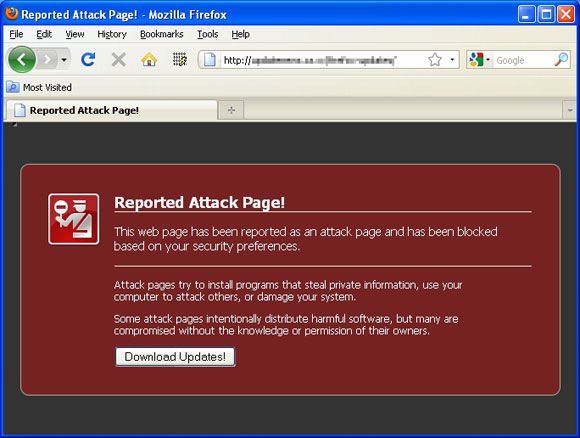

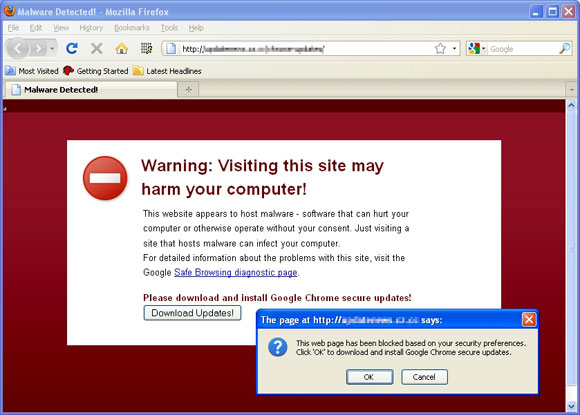

今回、不用心なユーザーがページにアクセスすると、極めて本物らしく見えるFirefoxのブロックページが表示される。

しかし、これは通常のブロックページではない。Webブラウザをアップデートするため、インストールが行えるダウンロードを提供しているという点で特別なのだ。

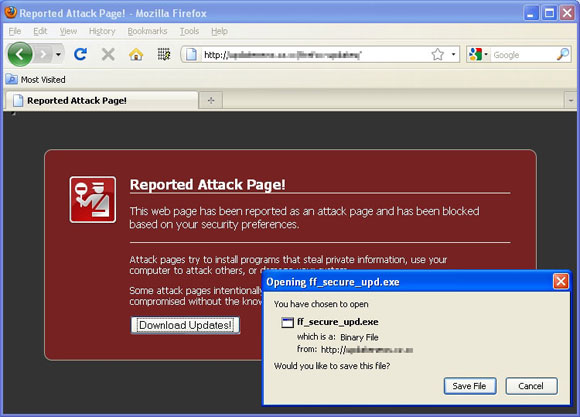

素晴らしいでしょう? それで、不用心なユーザーは「ff_secure_upd.exe」をダウンロードし、不正なAV(アンチウイルスソフト)をインストールすることになるかもしれない。

実際は……。スクリプトがWebブラウザで許可されると、「Download Updates!」ボタンをクリックする必要さえない。ただユーザーに不正なAVをオファーするのだ。

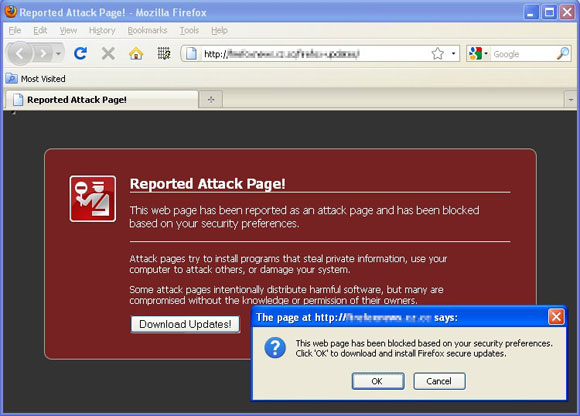

そして「Cancel」をクリックしても、それを拒否する。

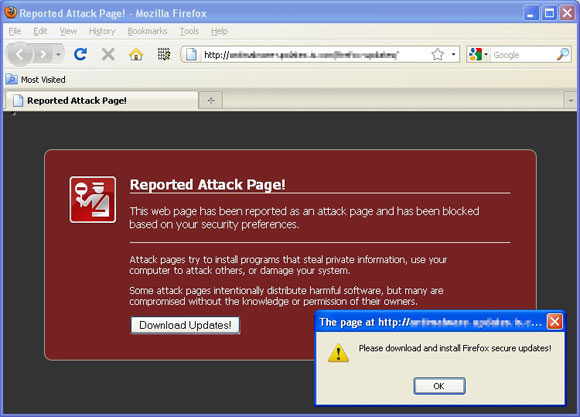

結局、ユーザーはFirefoxをアップデートすべきということだろうか? そして、同アプリケーションはもう一度ダウンロードする二度目の機会を与える点で寛大だ。

皮肉なのは、同ページが「攻撃ページの中には、故意に有害なソフトウェアを配布しているものもある」という条項を含んでいることだ。「どちらを選択するか、以下のボタンをクリックして下さい」という条項を加えても良かったかもしれない。

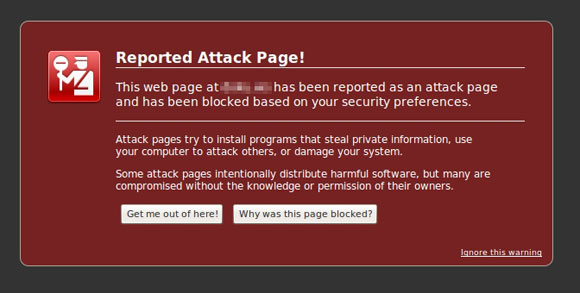

新たな素晴らしいトリックだが、かなり姑息だ。そして上手く行くかもしれない。よって、「Firefox」ブロックページを見たら慎重に。本物のページは、ユーザーに何かをダウンロードするよう促したりはしない。以下は、本物のFirefoxブロックページの外観だ。

どこかアラニス・モリセットの歌の1つを思い出させる……。

(追記:)最大限流通させることを目指し、Webサイトは見たところ、「Google Chrome」用のブロックページも用意しているようだ:

今回、不正なAVファイル用に「chrome_secure_upd.exe 」というファイル名を使用している。最後に、別のWebサイトからPhoenixエクスプロイトキットをロードするページ内にiframeがある。

(この追加情報のクレジットは、WebsenseのPatrik Runaldにある。ありがとう、Patrik!)

投稿はChristineおよびMinaによる。

企業向け情報を集約した「ITmedia エンタープライズ」も併せてチェック

関連記事

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- NEC社長が説く AI時代と新たな安全保障環境の到来で「ITサービスはこう変わる」

- Googleが警告する「BlackFile」によるMFA突破と組織的恐荒 従業員を「偽サイト」へ誘導する音声詐欺の全貌

- まずは「重要資産の棚卸し」を NISTが示す「個人事業主」レベルの防衛ライン

- Anthropic、中小企業用AI業務支援「Claude for Small Business」発表 15種のAIエージェントが作業を肩代わり

- SAPが「自律型エンタープライズ戦略」を始動 AIエージェントが業務を自動実行する時代へ

- 中小企業の約65%が「情シス不在」 デジタル化でも残る課題との関連は?

- Microsoft、Exchange Serverの重要脆弱性を公表 CISAが悪用を確認

- アクセンチュアがAnthropicとの協業を国内本格化 Claudeを活用した4つの支援領域とは

- AIエージェントなどを活用している企業の8割が「人減らし」 費用対効果に明暗の理由は?

- 「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選