「Log4j」のトラブルってどうヤバいの? 非エンジニアにも分かるように副編集長に解説させた:ヤマーとマツの、ねえこれ知ってる?(3/3 ページ)

すでに無差別攻撃は始まっている

キーチ 任意のプログラムを送り込めるので、バックドアの設置もできるかもしれないし、暗号資産取引所のホットウォレットの秘密鍵をゲットして莫大な額を盗めるかもしれないし、片っ端からランサムウェアを送りつけて無差別に身代金を要求できるかもしれない。自分では想像できないもっとひどいこともできるかもしれないです。

ちなみにもう無差別攻撃は始まってますね。

ヤマー なんというか、もう何でもありですね……。

マツ こんなの見たことある。日本沈没とかの世界だ。

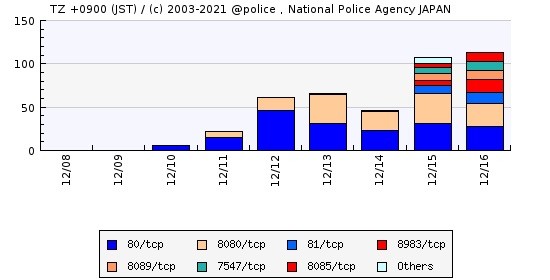

ヤマー 警察庁もLog4j攻撃のモニタリングを開始してますね。

キーチ 記事にある以上のことは明らかではないですが、グラフを見るとTCPプロトコルの80番や8080番という数字がありますよね。

これはおそらくですが、攻撃者が悪意のある文字列を、httpリクエストという形でいろんなIPアドレスに無差別に送り込んでいて、それが偶然警察庁のセンサーにもかかったということだと思います。

ここからいえるのは、「うちのシステムはチャットとかないし」は通用しなくて、通信リクエストを投げられるだけでもサーバ側はそれをログとして保存するので攻撃が成立してしまう。つまり待ったなしの状況ということです。

ヤマー なるほど、だから騒ぎが大きくなっているわけですね。

マツ ああ、そういうことか。確かにヤバすぎる。

ヤマー 初報で「やばすぎる」というキャッチーなタイトルに対して賛否がありましたけど……(笑)。

キーチ 「ゼロデイ脆弱性」って今すぐ直さないとまずいという意味ですしね。これは放っておけば放っておくだけ被害が拡大します。エンジニアだけでなく経営層にも届けないといけない情報なので、キャッチーなタイトルにしたのは間違っていなかったかと。

対策は?

マツ で、対策なんですが、本家のバージョンアップと、ワクチン的なのとありますよね。当然バージョンアップがベストでしょうけど。

キーチ もちろんです。米Cybereasonの“ワクチン”が悪い動作をするとは想定しにくいですが、それが対策に十分といえるかはやはり運用しているシステムによるはずなので、それぞれの担当者が主体的にバージョンアップなどの対応を行うのが望ましいですね。

あのワクチンに関しては、ホワイトハッカー的な人が各サーバの脆弱性の有無を調べては投げつけて直す、みたいなことをするのかも……(笑)。

ヤマー 脆弱性を使って脆弱性を直すって発想、トリッキーで天才的だと思うんですが、ワクチンを装った“悪いもの”が紛れ込む可能性もありますからね……。

Log4jのVer2.xはアップデートをいち早く適用するとして、当初Log4jのVer1.xにも影響するって話がありましたよね。

キーチ あれは結局影響しないで確定っぽいです。

JPCERT/CCのページで13日に追記された部分に詳細がありますけど、「影響は受けない」でOKのようです。

ヤマー なるほど。

キーチ 今いえることは、インターネットでサービスを提供していてJava開発に少しでも心当たりがある企業は今すぐに調査して対策しましょう。ライブラリって直接使っているつもりではなくても、使いたいライブラリに付随してきたりもするので。

マツ で、これからは具体的な事案が表に出てくるだろうから、Log4j騒動はだいぶ長く続きそうですね。

キーチ 14日にはNHKや日経、WBSも報じましたから少しは認知が広がってきたとは思いますが、われわれも継続して報道していきたいですね。

マツ 期待してます。

キーチ 松尾さんもですよ!!

ヤマー お後がよろしいようで。

関連記事

「やばすぎる」 Javaライブラリ「Log4j」にゼロデイ脆弱性、任意のリモートコードを実行可能 iCloudやSteam、Minecraftなど広範囲のJava製品に影響か

「やばすぎる」 Javaライブラリ「Log4j」にゼロデイ脆弱性、任意のリモートコードを実行可能 iCloudやSteam、Minecraftなど広範囲のJava製品に影響か

Javaで使われるログ出力ライブラリ「Apache Log4j」に特定の文字列を送ることで、任意のリモートコードを実行できるようになる(Remote Code Execution, RCE)、ゼロデイ脆弱性があることが分かった。Java開発製品の広範囲に影響するとみられる。 世界のWebサーバの3分の1に影響? Javaライブラリ「Log4j」の脆弱性、JPCERTらが仕組みと対策を解説

世界のWebサーバの3分の1に影響? Javaライブラリ「Log4j」の脆弱性、JPCERTらが仕組みと対策を解説

JavaライブラリApache Log4jで見つかった脆弱性について、JPCERT/CCが攻撃の仕組みと対策方法を公開し注意を促した。 “Log4j用ワクチン”登場 脆弱性を利用して修正プログラムを実行

“Log4j用ワクチン”登場 脆弱性を利用して修正プログラムを実行

Javaライブラリ「Apache Log4j」で見つかった、任意のコードを実行できる脆弱性を巡り、米Cybereasonが脆弱性を修正するプログラムを公開した。“ワクチン”のように脆弱性を活用して問題を修正できる。 Log4j、バージョン2.16.0が登場 問題の機能を削除やデフォルト無効に

Log4j、バージョン2.16.0が登場 問題の機能を削除やデフォルト無効に

米Apacheソフトウェア財団は、Java向けログ出力ライブラリ「Apache Log4j」のバージョン2.16.0をリリースした。変更点は、JNDI機能をデフォルトで無効化したことと、Massage Lookup機能を削除したことの2点で、問題となっていた脆弱性に対応した形になる。 「Log4j」脆弱性の攻撃数、警察庁がリアルタイム公開

「Log4j」脆弱性の攻撃数、警察庁がリアルタイム公開

世界的に問題になっている「Apache Log4j」の脆弱性について、警察庁が12月14日、全国の警察施設で観測した攻撃数の平均グラフを公開した。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PR