ビル点検員に変装→オフィスにラズパイ持ち込んで社内システム侵入 Sansanが本当にやった“何でもアリ”なセキュリティ演習(5/6 ページ)

物理侵入の意外なリスク 入念な準備が必要だったワケ

ここまで入念に準備したのには、別の理由もある。イエラエ側としては、もし物理侵入の試みが気付かれ、レッドチームが攻撃を仕掛けていることが明らかになれば、それ以上の演習継続は困難になってしまう。不審者を捕まえようとした関係者と取っ組み合いにでもなれば大事になるし、海外ではペンテスター(訓練における侵入者)が不審者として逮捕されてしまった事例もある。

Sansanが気にしたのも同じ点だった。「物理侵入を試みるに当たって一番気になったのは、どのようなトラブルが起こり得るのかだった。110番に通報されてしまうと警察などに迷惑が掛かるし、社員が侵入中のペンテスターを取り押さえようとしてけがをしてしまうと、互いにとって非常に好ましくない事態になる」(黒澤さん)

トラブルを避けるため、Sansanでは法務部への相談にはじまり、オフィスの管理を行っている総務担当者やビル管理会社、警察署などにあらかじめ連絡しておいたという。「こういったことを行うので、もし連絡が入ってもいったんとどめ置いてほしい」と根回しを行った上で、物理侵入テストを行った。当日も、すぐに駆け付けられる場所に演習の企画メンバーが待機して、仮に拘束されてもすぐに引き離せるような体制を整えるなど、細心の注意を払って実施したという。

ちなみに、こうした物理侵入に完璧な対策を実施するのは非常に難しいという。それでも一つヒントになるのが、サイバーセキュリティ対策と同じリスクベースの考え方だ。「最悪のケースも含めていろいろなシナリオを考え、重要な資産から守っていくのと同じように、物理的なセキュリティの場合も、重要な部屋に関しては監視カメラを取り付けたり、追加の入退室管理システムを追加するといった対策が考えられる」(ルスランさん)

システムトラブルなどへの緊急対応のため、夜間の入室管理がなぜか緩くなっている──といった運用上の課題も含めてパターンを洗い出し、仮に侵入されても「何分以内に気付いて駆け付けられるか」を検討の上、侵入者が何らかの操作を行える猶予を持てないようにするといった対策が検討できる。ルスランさんは「自社にとって何が大事で、それがどのように運用されているか、どのように守るべきかを整理した上で対策すべき」と、対策の基本は同じだとした。

大規模演習、実施の背景は コロナで変わった社内環境

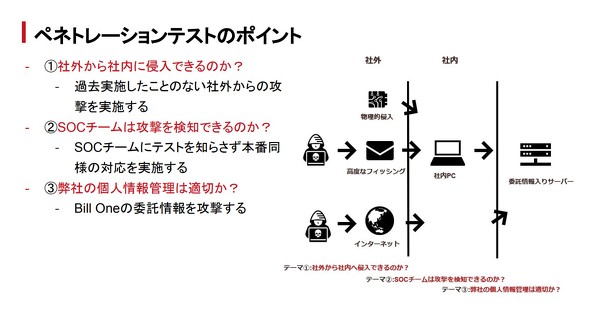

全社を巻き込み、大掛かりな演習を実施したSansan。ただ、そもそもSansanでは、過去に何度も類似の訓練を実施していた。本当に情報漏えいが起こるとしたら実際どうなるのか、リスクの洗い出しを行うとともに、対応をリアルに経験したいという考えから、2016年からペネトレーションテストを6回に渡り実施してきたという。しかし、ある事情によって、より踏み込んだ訓練の必要性が増していた。

その事情とは、コロナ禍をきっかけ起こった同社の変化だ。Sansanでは20年4月の緊急事態宣言を受け、フルリモート業務に切り替えた。宣言が解除された後もリモートワークを併用した働き方を継続し、オフィスで働く人もいればリモートで働く人もいる、といった入り交じった状態が続いている。

しかもクラウドサービスの需要が高まったことを背景に、同社の事業も拡大。従業員数も急増した。「直接会ったことのない人たちが同僚として仕事をし、しかもマスクをしていてお互いのことも余り分からないという状況下で、本当に私たちは顧客から預かっている情報を守りきれるのかを確認したいと考えた」(黒澤さん)

そこで、実施に当たっていくつかのセキュリティベンダーに声をかけ、具体的な演習内容の提案を依頼した。その中で、「本当にSansanで実現しそうな、攻撃されそうなシナリオを提案してもらえた」(黒澤さん)として、イエラエに依頼することにしたという。

関連記事

自社のDB破壊しCEOに身代金要求、freeeが本当にやったクラウド障害訓練の舞台裏 「従業員はトラウマに」

自社のDB破壊しCEOに身代金要求、freeeが本当にやったクラウド障害訓練の舞台裏 「従業員はトラウマに」

AWS上のDBからデータを盗み出し、自社のCEOに社内SNSを通して身代金を要求する障害訓練を行ったfreee。従業員にトラウマを与えたというこの訓練には、どんな目的があったのか。キーパーソンに実施の背景や効果を聞く。 「うちの情報、freeeから漏れたんじゃないんですか?」 顧客から問い合わせ殺到──したらどうする? freeeが再び全社訓練

「うちの情報、freeeから漏れたんじゃないんですか?」 顧客から問い合わせ殺到──したらどうする? freeeが再び全社訓練

「自社のDB破壊しCEOに身代金要求」──2021年にこんな障害訓練を実践したfreeeが、今年も新たな訓練を実施。今回のシナリオは? “自社DB破壊&身代金要求”に直面してfreee経営層が気付いた3つの課題 佐々木CEOに聞く

“自社DB破壊&身代金要求”に直面してfreee経営層が気付いた3つの課題 佐々木CEOに聞く

「自社のDBを破壊し、CEOに身代金を要求する」訓練を実施し話題を集めたfreee。全社を巻き込んだ訓練で、経営層は当時どんな教訓を得たのか。同社の佐々木大輔CEOに聞く。 “わざと自社にサイバー攻撃”のシナリオを自動生成するツール 三菱電機が開発 ペネトレーションテスト支援

“わざと自社にサイバー攻撃”のシナリオを自動生成するツール 三菱電機が開発 ペネトレーションテスト支援

三菱電機が「ペネトレーションテスト」のシナリオを自動生成するツール「CATSploit」(キャッツプロイト)を発表した。同様のツールは世界初という。

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PR