Gumblar対策を再チェック 基本的な作業で感染防止を

Gumblarウイルス(別名:GENOウイルス)が年末年始にかけて猛威を振るっている。JR東日本、ローソン、ハウス食品、本田技研工業、モロゾフなどがそれぞれ、サイトが改ざんされユーザーがGumblarウイルス亜種に感染した恐れがあると発表。JPCERT/CCやIPAも、ユーザーやサイト管理者に改めて注意を呼び掛けている。

Gumblarは、改ざんされたWebサイトを閲覧すると感染するウイルス。未対策のPCでは、改ざんサイトをWebブラウザで閲覧しただけで感染してしまうのが特徴で、被害が拡大する原因になっている。

改ざんサイトには不正なスクリプトが埋め込まれており、閲覧した未対策PCにウイルスをダウンロードさせてインストール。悪意のあるサイトを閲覧させたり、ユーザーのFTPアカウントを盗み出し、さらに別のサイトを改ざんするなどして増殖していく。

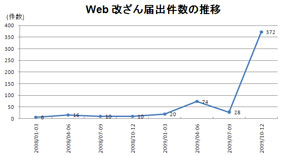

昨年4月〜5月ごろに流行し、その後一時は落ち着いていたが、昨年末になって再び猛威をふるい始めた。JPCERT/CCへの10〜12月のWebサイト改ざん届け出件数は372件と、4〜6月(74件)の5倍、7〜9月(28件)の13倍に跳ね上がっており、Gumblar関連が多くを占めているという。

ユーザーの対策は

Gumblarは、Flash PlayerやAdobe Acrobat/Reader、Java Runtime Environment(JRE)、Office、Windowsなどの脆弱性を利用するため、対策には、使用しているOSやソフトウェアを最新の状態に保ち、ウイルス対策ソフトの定義ファイルを最新の状態に更新、ウイルス検知機能が有効か確認する――といった基本的な作業が重要になる。

1月8日時点で、AcrobatとReaderでは未修正の脆弱性が使用されていることが分かっている。このため、13日の修正プログラム公開までは、両ソフトのJavascriptを無効にするか、Windowsユーザーはデータ実行防止機能(DEP)を有効にするという対策を取るよう、JPCERT/CCは呼び掛けている。

各製品の更新法など

Adobe Acrobat/Reader

メニューの「ヘルプ」→「アップデートの有無をチェック」をクリックし、最新に更新。更新できない場合はAdobe.com - Downloadsで最新版をインストール。

※JavaScript無効化は、メニューの「編集」→「環境設定」から「JavaScript」を選択、「Acrobat JavaScriptを使用」のチェックを解除、「OK」を押して設定を反映する。

Flash Player

Adobe Flash Player:Version Informationでバージョンを確認、最新でない場合はインストールページで最新版をインストール。

Java Runtime Environment(JRE)

Java ソフトウェアのインストール状況の確認ぺージでJava のバージョンを確認。最新でない場合はダウンロードサイトで最新版をダウンロード。

※JavaがインストールされていないPCではインストールを要求される可能性があるが、Javaがいらない場合はインストールも不要。

OfficeやWindowsなどマイクロソフト製品

Microsoft Updateで更新プログラムを確認・インストール。

サイト管理者も対策を

Webサイト管理者の対策は、(1)Webサイトを更新できるPCをIPアドレスなどで制限する、(2)サイトが改ざんされていないか確認する、(3)FTPサーバのログを確認する、(4)サイトを更新できるPCがマルウェアに感染していないか確認する――といったことが挙げられる。

JPCERT/CCによると、改ざんされたサイトの多くに不正なScriptタグが挿入されており、HTMLファイルや外部.js(JavaScript)ファイルに、「/*GNU GPL*/ try 」などの文字列が追記されているケースが多いという。

関連記事

- 今度はハウス食品 採用サイト改ざん、閲覧者1万2000人にGumblarウイルス感染の恐れ

大手企業のサイトでGumblar(GENO)ウイルスの被害が続いている。ハウス食品の採用サイトが改ざんされ、閲覧したユーザー1万2000人が亜種に感染した恐れがあるという。 - ローソンの採用サイト改ざん 閲覧者にGumblarウイルス感染の恐れ

ローソンは、採用サイトが昨年末に改ざんされ、閲覧したユーザーがGumblarウイルス(通称GENOウイルス)亜種に感染した恐れがあると発表した。 - JR東のサイトが改ざん ユーザーにGENOウイルス感染の恐れ

JR東日本のWebサイトの一部が不正アクセスを受けて改ざんされ、ユーザーがGumblarウイルス(通称GENOウイルス)亜種に感染した恐れがあるという。  GENOウイルスに同人サイト連鎖感染 拡大防止へ協力の輪広がる

GENOウイルスに同人サイト連鎖感染 拡大防止へ協力の輪広がる

感染ページを閲覧しただけで感染する通称“GENOウイルス”で、同人サイトが連鎖的に被害を受ける事態に。有志がまとめWikiを開設したり、絵師がイラストで注意を呼び掛けるなど、同人界に協力の輪が広がっている。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PR