Tesla、パブリッククラウド環境に不正侵入される 仮想通貨採掘マルウェアも発見

パブリッククラウド環境のセキュリティ対策を手掛ける米RedLockは2月20日、米Teslaのクラウド環境が何者かに不正侵入され、仮想通貨採掘マルウェアが仕込まれていたことが分かったと報告した。

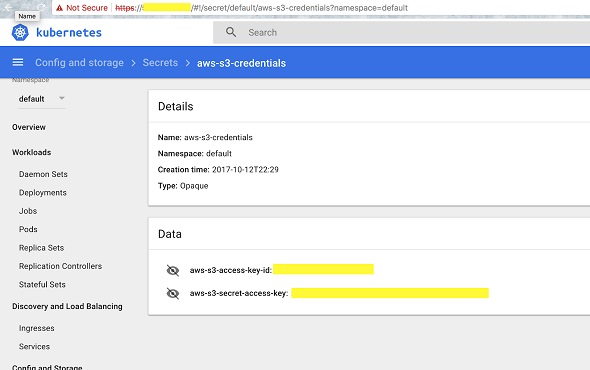

RedLockによると、Teslaが被害に遭った事案では、パスワードが設定されていなかったKubernetesコンソールに不正侵入され、このコンソールを通じて、Teslaが使っていたAmazon Web Services(AWS)環境の認証情報が盗まれていた。同環境には、センシティブなデータが記録されたAmazon S3(Amazon Simple Storage Service)バケットも含まれていた。

TeslaのKubernetesポッドの1つが、仮想通貨の採掘に利用されていたことも分かった。攻撃の検出を難しくするための高度な手口も実装されていたという。RedLockからの報告を受けて、Teslaは直ちに問題を修正したとしている。

これに先立ちRedLockは2017年10月の報告書で、英保険会社のAvivaやSIMカード製造の世界最大手Gemaltoが使っているAWSとMicrosoft Azureのクラウド環境が不正侵入された事案についても報告していた。両社ともやはり、コンピューティングインスタンスが仮想追加の採掘に利用されていたという。

その後もこうした「クリプトジャッキング」の事案は多数見つかっているとRedLockは報告する。「WannaMine」というマルウェアが使われたケースでは、感染したコンピュータの処理能力を利用して、バックグラウンドで密かに仮想通貨Moneroの採掘が行われていたという。

RedLockでは、「攻撃側の照準は、データを盗み出すことから、パブリッククラウド環境のコンピューティング処理能力を盗むことへとシフトしている」と解説する。対策として、今回Teslaで見つかった無防備なKubernetesコンソールのような危険な設定のモニタや、ネットワークトラフィックのモニタ、ユーザーの不審な行動のモニタを行う必要があると指摘している。

関連記事

仮想通貨「Monero」を採掘するマルウェア、Android端末で感染拡大

仮想通貨「Monero」を採掘するマルウェア、Android端末で感染拡大

Androidデバイスに感染してボットネットを形成し、仮想通貨を採掘しようとするマルウェアが急激に感染を広げている。 今度は米軍の機密情報が露呈、相次ぐAWSの設定ミス発覚

今度は米軍の機密情報が露呈、相次ぐAWSの設定ミス発覚

米陸軍と米国家安全保障局(NSA)が関わる情報機関の機密情報が、一般ユーザーにアクセスできる状態で、AWS S3のバケットに保存されていたという。 米国防総省が市民のネット投稿を監視か? AWSの設定ミスで露呈

米国防総省が市民のネット投稿を監視か? AWSの設定ミスで露呈

米国防総省が収集したと思われる個人のニュースへのコメントやSNSへの投稿などが、AWSのユーザーなら誰でもダウンロードできてしまう状態で、AWS S3のバケットに保存されていた。 Verizon加入者1400万人の個人情報、業務委託先が「無防備状態」でクラウドに保存

Verizon加入者1400万人の個人情報、業務委託先が「無防備状態」でクラウドに保存

Verizonから業務を委託された企業は、加入者の氏名、住所、暗証番号などの情報をAmazon S3に保存していたが、URLさえ分かれば誰でもアクセスしてデータをダウンロードできてしまう状態だったという。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PR