iPhoneをリモートで乗っ取れた脆弱性の恐怖をGoogleのProject Zeroが動画で紹介

米Googleの脆弱性調査プロジェクト「Project Zero」のイアン・ビア氏は12月1日(現地時間)、同氏が報告し、既に修正されたiOSの脆弱性を利用するエクスプロイトを動画で紹介した。他人のiPhoneを乗っ取り、メールやメッセージを盗んだり、iPhoneのマイクとカメラで所有者を見たり聞いたりもできる。

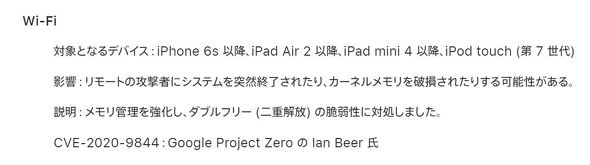

この脆弱性は5月20日リリースのiOS 13.5およびiPadOS 13.5で修正された「CVE-2020-9844」。セキュリティコンテンツの説明ページには、ビア氏への謝辞が記されている。

ビア氏によると、このエクスプロイトはカーネルのC++コードにあった些細なバッファオーバーフローエラーだけを利用している。このメモリ破損の脆弱性1つだけで、ネイティブコードの実行とカーネルメモリの読み書きを取得できるようにした。

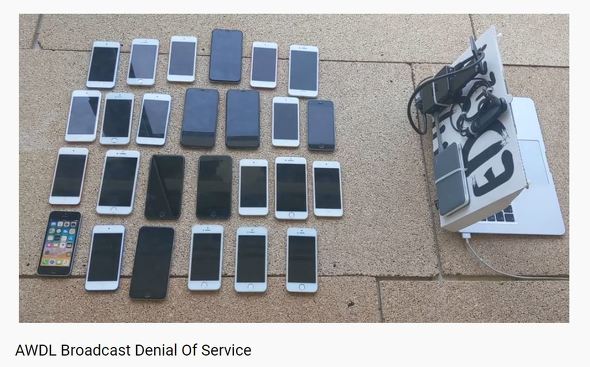

このエラーを使って、「AirDrop」や「Sidecar」などの通信機能のメッシュネットワークを作るプロトコル「Apple Wireless Direct Link(AWDL)」をリモートで操作できるようにした。Wi-Fiに接続しているiPhoneを乗っ取れる。同じWi-Fiネットワークにいる必要もない。AWDLがオフにされていても、強制的にオンにすることもできた。このエクスプロイトの構築の過程を、ビア氏はブログで丁寧に解説している。

ビア氏は、これらの脆弱性が実際に悪用された証拠はないし、このエクスプロイトの構築には(コロナ禍で家にとじこもっていた)半年かかったが、エキスパート揃いの集団であればもっと簡単に構築できただろうと語った。AWDLをリモートで強制的に有効する方法は他にもある可能性があり、そうすれば同様の乗っ取りができてしまう。

同氏は、このエクスプロイトについて解説したのは、特別なリソースがなくてもリモート乗っ取りが可能だということを警告することが目的だと説明。Appleに、このような危険な脆弱性が残っているiOSのレガシーコードを最新化するべきだと提言した。中には1985年に書かれたコードがそのまま使われているという。

ビア氏は昨年8月、Appleに報告し、2月に修正された別のiOSの脆弱性について詳しく解説し、Appleに非難されている。

関連記事

iOSとiPadOSの「13.5」配信開始 マスク着用時のロック解除簡易化やグループFaceTime改善など

iOSとiPadOSの「13.5」配信開始 マスク着用時のロック解除簡易化やグループFaceTime改善など

AppleがiOSとiPadOSの「13.5」の配信を開始した。マスク着用でFace IDが使えない場合のために、ロック画面の下端から上へのスワイプでパスコードフィールドを表示できるようになる。iOSでは厚生労働省が公開する見込みの新型コロナ感染者接触通知アプリに対応するAPIも追加された。 Apple、iPhoneエクスプロイトを詳解したGoogleを非難「標的はウイグルコミュニティだけ」

Apple、iPhoneエクスプロイトを詳解したGoogleを非難「標的はウイグルコミュニティだけ」

Appleが、8月末にGoogleがiPhoneへのエクスプロイト攻撃について解説したことが、ユーザーに誤った印象を与えたとして反論した。 Appleが「iOS 12.1.4」で対処した脆弱性の詳細をGoogleが明らかに iPhoneへの無差別攻撃に長年悪用されていた

Appleが「iOS 12.1.4」で対処した脆弱性の詳細をGoogleが明らかに iPhoneへの無差別攻撃に長年悪用されていた

Googleの脆弱性調査プロジェクト「Project Zero」が、Appleが2月の「iOS 12.1.4」で対処した脆弱性について説明した。これらの脆弱性を悪用するエクスプロイトは幾つかのWebサイトに仕込まれ、訪問するiOS 10以降搭載のiPhoneを無差別に攻撃していた。 macOS Catalina、今秋登場 iPadを液タブに使えるSidecar機能も

macOS Catalina、今秋登場 iPadを液タブに使えるSidecar機能も

WWDC 2019で、macOS 10.15が発表された。 「電車で見ず知らずの女性の名前を知る方法」が話題に iPhoneの機能「AirDrop」を悪用

「電車で見ず知らずの女性の名前を知る方法」が話題に iPhoneの機能「AirDrop」を悪用

iPhoneの機能「AirDrop」を使い、周囲の女性が使っているiPhoneのデバイス名を探る方法が話題に。デバイス名が本名だとばれてしまうというわけだ。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PR