電気自動車の充電を停止するサイバー攻撃 40m以上先からワイヤレスで可能 英オックスフォード大などが指摘:Innovative Tech

Innovative Tech:

このコーナーでは、テクノロジーの最新研究を紹介するWebメディア「Seamless」を主宰する山下裕毅氏が執筆。新規性の高い科学論文を山下氏がピックアップし、解説する。

英オックスフォード大学とスイスのArmasuisse S+Tの研究チームが発表した「BROKENWIRE : Wireless Disruption of CCS Electric Vehicle Charging」は、電気自動車(EV)と充電ステーションのやりとりを電磁干渉を用いて離れた場所から攻撃する新しい脆弱性を指摘した論文だ。

この攻撃は、車両と充電ステーションの間で行われる制御通信に干渉し、最大約46m(151フィード)の離れた場所からワイヤレスで充電セッションの中断が行えるという。また1台だけでなく、複数台同時の攻撃も可能だという。

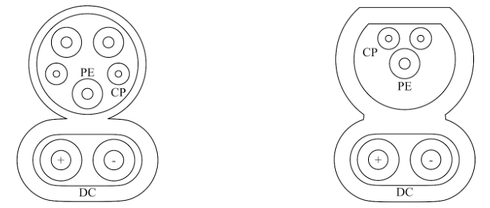

研究チームは、北米や欧州で最も普及している電気自動車の直流(DC)急速充電規格である「Combined Charging System」(CCS)に対し、新しい攻撃手法の詳細を明らかにした。CCSとは、電気自動車の急速充電に使用されるコネクターの一種で、EVとEVSE(Electric Vehicle Supply Equipment、電気自動車と充電ステーションの端子間をつなぐ制御付きケーブル)の通信を手伝うのに使用される。

充電中は、EVとEVSEの間で充電率(SoC)や最大可能電流などの重要なメッセージを交換するため、CCSを狙う方法で充電プロセスの停止などの制御が行える。攻撃者は、CCSに対して悪意のある電磁信号を発信し充電プロセスを予期せず停止させる。攻撃は電磁干渉を使用して実行するため、個々の車両または車両全体を同時に妨害が行える。

通信に使用する高帯域幅のIPリンクは、Home Plug Green PHY(HPGP)電力線通信(PLC)技術によって提供される。地域によって、CCSは異なるプラグタイプを使用しているが、基本的な技術は同じだ。そのため、PLCが使用されている以上、危険なままだと指摘する。

今回の攻撃は、既製の無線ハードウェアと最小限の技術的知識で実装できる。搭載でき、近くの場所から直接実行することも、ターゲットサイトに装置を配置して遠隔操作もできると指摘する。

実験では、充電ケーブルと攻撃者の間の異なる距離を制御した設定下で、実験室環境での攻撃を評価した。充電システムは、ほとんどのEVや充電ステーションに搭載されているものと同じHPGPモデムとRaspberry Piで構成する。

攻撃側には、送信機としてソフトウェア無線機(LimeSDR)と1WのRFアンプ、銅線2本で作ったダイポールアンテナを使用した。異なるメーカーの車両7台と18台のDC急速充電器(DC rapid charger)を用いて、実環境での攻撃実験を行った。

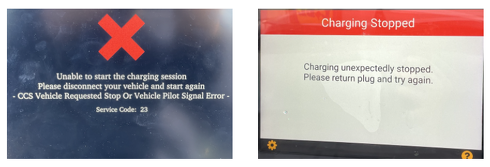

実験の結果、充電セッションを停止させ、EVと充電ステーションをエラー状態にできることが分かった。10mWの電力バジェットで10m離れた場所からの攻撃に成功し、また同一の充電ステーションで3台の車両を同時に攻撃するテストにも成功した。

この結果は、近くの場所から直接実行することと、ターゲットサイトに装置を配置してワイヤレスで遠隔操作できることを実証した。またオンラインで簡単に購入できるハードウェアと最小限の技術的知識で実装できることを示しており、攻撃者にとっての参入障壁が低いことを示唆した。

研究チームはこの攻撃によって、世界中で1200万台と推定されるバッテリーEVに対し、多くの影響を与えると指摘している。電気救急車などの生命に関係する車両が狙われる最悪のケースも考えられるだろう。自宅に充電器を設置している場合は通信規格が異なる可能性が高いため影響を受けないが、将来変更される可能性に留意して欲しいという。

さらには、電気自動車に限らず、電気船舶や航空機、大型車両にも影響を及ぼす。そのため産業界への情報開示を行い、影響を抑えるために展開可能なさまざまな緩和策について議論しているという。

防ぐ方法として挙げられるなら、充電ケーブルが電磁波の影響を受けにくくする電磁波シールド、同時にCP線とPE線の周りに導電層を巻くことで、意図しない電磁波の発散によるデータ漏えいを防ぐことができるだろうという。しかし、完全に遮断できるわけではない。

ソフトウェアでは、ユーザーはエラー状態から脱出するために認証プロセスを手動で全て繰り返すことを余儀なくされるが、通信が可能になった時点で車両が自動的に充電セッションを再確立すれば被害が抑えられるという。完全な防御にはならないが、無差別で一時的な攻撃には対応できる。

現在、攻撃を完全に防ぐ唯一の方法はDC急速充電器で充電しないことだという。攻撃の詳細な手口は非公開としている。

Source and Image Credits: Kohler, Sebastian et al. “Brokenwire : Wireless Disruption of CCS Electric Vehicle Charging.” ArXiv abs/2202.02104 (2022): n. pag.

関連記事

自動運転車へのサイバー攻撃、米国の研究チームが実証 レーザー銃で「偽物の車が前から突っ込んでくる」錯覚攻撃

自動運転車へのサイバー攻撃、米国の研究チームが実証 レーザー銃で「偽物の車が前から突っ込んでくる」錯覚攻撃

米デューク大学と米ミシガン大学の研究チームは、自動運転車のセンサーをだまして、周囲の物体が検出距離よりも近い(または遠い)と信じ込ませる攻撃に成功し、搭載するカメラやセンサーの脆弱性を実証した。 ホンダ、EV開発に5兆円投資 今後10年で 2030年までにEVを30モデル展開

ホンダ、EV開発に5兆円投資 今後10年で 2030年までにEVを30モデル展開

本田技研工業が、電動化の取り組みの一環として今後10年間で研究開発費として8兆円を投入する。これに加え、電動化・ソフトウェア領域で1.5兆円の投資も行い、EV関連で総額5兆円を投じる。 現状から予測する「ソニー×ホンダのEV」 なぜ両社はタッグを組んだのか

現状から予測する「ソニー×ホンダのEV」 なぜ両社はタッグを組んだのか

ソニーとホンダがEVで手を組んだ。一体どういった車両を世に出してくるのか、両社が提携するに至った背景も含めて紐解いてみる。 ビデオ会議中、マイクが“ミュート”でも音が取得されている問題 米国チームが検証

ビデオ会議中、マイクが“ミュート”でも音が取得されている問題 米国チームが検証

米University of Wisconsin-Madisonと米Loyola University Chicagoの研究チームは、一般的なビデオ会議アプリにおいて、マイクをミュートにしている状態であっても音を取得できる可能性を指摘した論文を発表した。 ポリ袋と同じ薄さの太陽電池、米スタンフォード大が開発 人間の皮膚にも装着可能

ポリ袋と同じ薄さの太陽電池、米スタンフォード大が開発 人間の皮膚にも装着可能

米スタンフォード大学の研究チームは、軽量で薄く曲げられる太陽電池を開発した。これまでのパネル式と比べ、 厚さが6マイクロメートル未満(ポリ袋程度の厚さ)の薄さを持ち、高いエネルギー変換効率を達成した。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

Special

PR