電力システムにおけるセキュリティ対策「NERC CIP」(後編):「電力」に迫るサイバーテロの危機(7)(3/4 ページ)

NERC CIPで理解しておくべきこと

前ページで紹介した3つのポイントを踏まえて、米国の電力会社の実際の取組みの内容をまとめると、以下の通りとなる。

米国の電力会社のセキュリティ対策とは、定期的なポリシー更新や教育を実施することで、社内の「ガバナンス」を効かせつつ、世の中の脅威状況を知るため「社外から情報収集」を行った上で、現状の電力システムのセキュリティ状態を監視、「状況認識」することで、早期のインシデント対応を行い、レジリエンス(回復性)を実現することである

ここでいうレジリエンスとは「サイバー攻撃を受けて被害を受けたとしても、停電を最小限にし、かつなるべく早く復旧する」ことを意味しており、近年、特に重要インフラのセキュリティではよく言われるようになった。つまり、可用性を重視するため設備の更新が難しく、攻撃の対象となる脆弱性が残りやすい性質をもつ重要インフラでは、サイバー攻撃を受ける前提で、いかに早く攻撃を察知して対処し、サービス低下を最小限にするかが課題となっている。実際、米国の電力会社では、サイバー攻撃を台風や火災などの災害と同様に捉えて「被害を受けるものだ」という認識に立って対策を実施している。

そして、NERC CIPは、この3点を実現するための基礎的なルールを提供している。例えば「ポリシー策定&教育部門」で行う教育の内容や頻度は、NERC CIPの項目である「CIP-004-05 人的管理とトレーニング」を充たしている必要がある。また「インシデント対応部門」は「CIP-008-05 インシデント報告と対応計画」に従わなければならない。NERC CIPはドキュメント作業が大変という問題はあるが、義務的なチェックリスト方式であるために、例えば、教育担当者は「社員教育の項目や頻度はどれくらいが適切か」などという問いを考えなくてよい分、楽な面もあるといえるだろう。

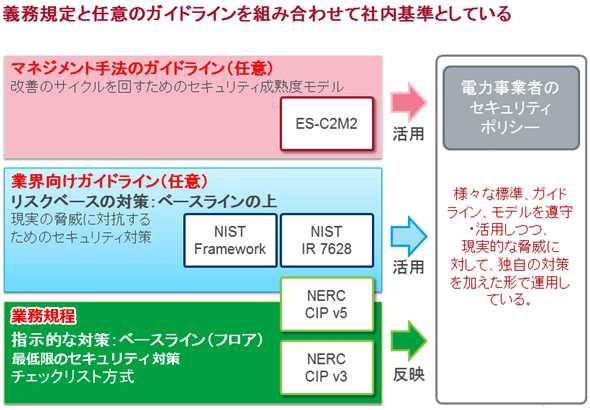

実際に電力会社が対策を行う場合は、NERC CIPだけではセキュリティ対策として十分でないので、その他のガイドラインを参考としながら、CISOを中心に各社の経営リスクに応じたセキュリティポリシーを策定して運用している(図3)。

Copyright © ITmedia, Inc. All Rights Reserved.

人気記事トップ10

- 変換効率30.2%のオールペロブスカイト2接合太陽電池 東京大学が開発

- 迫る太陽光パネルの「リサイクル義務化」 発電事業者に求められる出口戦略とパートナー選定

- SAF(持続可能な航空燃料)コストの利用者負担 「空港インセンティブ」方式の検討を開始

- 劣化を考慮した運用で蓄電池収益を最大化 旭化成と中国電力がシステム開発

- 核となる“水素大動脈構想”とは? 水素・アンモニアの社会実装とロードマップ案

- 「クリーン燃料証書」の創設 e-ガソリン/SAF/HVO/合成メタン・バイオガスを優先検討へ

- 排ガスから日量30kg規模のCO2回収に成功 多孔性金属錯体を活用する回収システム

- 蓄電池ビジネスの「競争軸」に変化の兆し EMS・アグリゲーター各社の最新動向

- 「太陽光パネルのリサイクル制度法案」が閣議決定 対象事業者に求められる対応は?

- 積水化学がフィルム型ペロブスカイト太陽電池を販売開始 まずは金属屋根向けに

図3 電力会社のセキュリティポリシー構成 出典:「

図3 電力会社のセキュリティポリシー構成 出典:「