30分でできるサイバー犯罪体験――トロイの木馬でPCを乗っ取ってみた:McAfee FOCUS JAPAN 2012(1/2 ページ)

マルウェアを作成してサイバー犯罪を疑似体験

「McAfee FOCUS JAPAN 2012」で報道関係者向けに行われたマルウェア体験プログラム。登壇したのは、McAfeeでテクニカルソリューションズディレクターを務めるブルース・スネル氏(Bruce Snell)

「McAfee FOCUS JAPAN 2012」で報道関係者向けに行われたマルウェア体験プログラム。登壇したのは、McAfeeでテクニカルソリューションズディレクターを務めるブルース・スネル氏(Bruce Snell)マカフィーは11月14日、サイバー攻撃やセキュリティリスクを解説する同社主催のセキュリティカンファレンス「McAfee FOCUS JAPAN 2012」を開催した。その中でちょっとユニークなセッションが行われていたので紹介しよう。

「MALWARE EXPERIENCE」(マルウェア体験)と名付けられたそのセッションでは、参加者の前に用意されたPCを使って、実際にマルウェアがどのように作られ、どのように動作するのかを学習することができる(参加者は攻撃者と被害者の双方を体験する)。サイバー犯罪の手口を実際に体験することで、被害者にならないための知識を獲得し、セキュリティ意識を高めることが目的だ。

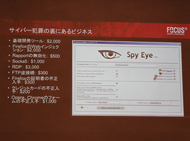

ツールキットはブラックマーケットで販売され、サイバー犯罪者の収入源にもなっている。Spy Eyeのツールキットは2000ドル程度という手頃な価格で取引されているという。ただし、オプションを追加していくと結構なお値段になる

ツールキットはブラックマーケットで販売され、サイバー犯罪者の収入源にもなっている。Spy Eyeのツールキットは2000ドル程度という手頃な価格で取引されているという。ただし、オプションを追加していくと結構なお値段になる今回の具体的なシナリオは、RAT作成キットで知られる「SharK」を使ってトロイの木馬を作成し、ターゲットのPCに感染させ、制御下に置いたターゲットのPCを遠隔でコントロールするというものだ。なおこのデモは、1台のPC内で3台の仮想マシンを実行し、1台のサーバと2台のワークステーションで構成される、完全に独立した仮想ネットワーク上で行われる(The-Webが攻撃者、Victimが被害者)。

ちなみに、記者はこれまでマルウェアの作成に関わったこともなければ、そうした専門知識も持たない、どこにでもいるごく一般的なインターネットユーザーだ。ツールキットの登場によって、「誰もがマルウェアを作成できるようになった」と言われるが、この体験プログラムで用意された時間は約30分ほどしかない。果たして無事(?)にターゲットのPCをコントロールできるのだろうか。

まずはダウンロード(正確には最初からPC内にあった)したSharK.exeを実行してサーバを設定する。このオプションで、ターゲットに送り込んだトロイの木馬やボットがC&Cサーバを見つけられるようにする(Addをクリックして攻撃者側のサーバのIPアドレスを指定)。なお、SharKは古くからあるツールキットだが、GUIベースの管理画面はシンプルで見やすく、ボタンやチェックボックス、プルダウンメニュー操作で作業が行える。まったく知識がない記者でも画面を見ればなんとなく分かるものだ。

次に正規のプログラムに組み込むトロイの木馬を作成する。ここでは埋め込み先にStinger(スタンドアロン型のウイルススキャンツール)を用いているが、これはターゲットにマルウェアを実行させる際、正規のウイルススキャンツールをインストールしていると思わせるためだ。

画面の左にあるメニューバーを見ると、「Stealth」(マルウェア実行時に実行ファイルを削除する、ユーザーに隠れてマルウェアを実行する)や、「Blacklist」(感染したマシン上のセキュリティソフトなどを無効化するリスト)といった項目が並び、作成するトロイの木馬にさまざまな動作オプションを設定できることが分かる。満足のいく設定ができたら、ファイル名にvirusscanなどの“それらしい”名前をつけ、実行ファイルとしてコンパイルする。これでひとまずは完成だ。

正規のウイルススキャンツールにトロイの木馬を組み込む(写真=左)。実行時の挙動にはさまざまなオプションが用意されている。目的にあわせてカスタマイズしよう(写真=中央)。設定が済んだら名前をつけてコンパイルボタンを押せば完成だ(写真=右)

正規のウイルススキャンツールにトロイの木馬を組み込む(写真=左)。実行時の挙動にはさまざまなオプションが用意されている。目的にあわせてカスタマイズしよう(写真=中央)。設定が済んだら名前をつけてコンパイルボタンを押せば完成だ(写真=右)次のステップでは、ターゲットのマシンをトロイの木馬に感染させる。これには色々な方法があるが、今回はソーシャルエンジニアリングを使った古典的な手法を使う。具体的な手順は、正規のWebサイトのURLに似せたURLで、本物そっくりの偽サイトを立ち上げ、第一段階で作成したトロイの木馬を配置し、偽装した電子メールをターゲットに送ってこの偽のWebサイトに誘導、そこでマルウェアをダウンロードさせるという流れだ。

まず攻撃側のPCでセキュリティベンダーを装ったメールを作成し、ターゲットに送信。今度はターゲット側(被害者)でメールを受信する。体験セッションでは自分が攻撃者と被害者の1人2役を演じるので、「ん? セキュリティベンダーからメールが来たぞ? ほうほう無料のアンチウイルスソフトか。さっそくゲットだぜ!」などと頭の中で小芝居を打ってみたりする。

本物そっくりの偽のサイトを立ち上げ、ここにマルウェアを配置(写真=左)。ターゲットに偽装メールを送る(写真=中央)。こちらはVictim(被害者)側のメールボックス。メールを受信したターゲットは、セキュリティベンダーからメールが来たと思い込む(写真=右)

本物そっくりの偽のサイトを立ち上げ、ここにマルウェアを配置(写真=左)。ターゲットに偽装メールを送る(写真=中央)。こちらはVictim(被害者)側のメールボックス。メールを受信したターゲットは、セキュリティベンダーからメールが来たと思い込む(写真=右)

ここでリンクをクリックすると、攻撃者の作成したマルウェアがまんまとダウンロードされる(写真=左)。ダウンロードしたファイルを実行すると、見かけはウイルススキャンツールが起動するので、被害者は攻撃されていることに気付かない(写真=中央)。こちらは攻撃者側のSharKコンソール。被害者のVictimが“ワナ”にかかった(写真=右)

ここでリンクをクリックすると、攻撃者の作成したマルウェアがまんまとダウンロードされる(写真=左)。ダウンロードしたファイルを実行すると、見かけはウイルススキャンツールが起動するので、被害者は攻撃されていることに気付かない(写真=中央)。こちらは攻撃者側のSharKコンソール。被害者のVictimが“ワナ”にかかった(写真=右)あくまで体験会であるこのセッションでは、(被害者が)受信したメールのリンクからプログラムをダウンロードし何の疑いもなく実行する、という攻撃者側とってやや都合のいい想定だが、例えそうしたセキュリティ意識の低いユーザーが実際にはほとんどいなくても、無料のセキュリティソフトを探している人に向けて、何万通のメールが送信されればひっかかってしまう人はいるかもしれない。また、人気のある正規のWebサイトそのものを改ざんして悪意のあるコードを仕込み、そのWebサイトにアクセスしただけで感染させるような場合は、セキュリティソフトを導入せず、アプリケーションのパッチもあてていないユーザーの大きな脅威になる。それこそ、自分の知らないあいだにPCが乗っ取られていても不思議ではないだろう。

Copyright © ITmedia, Inc. All Rights Reserved.

アクセストップ10

- マウスの概念が変わる! ロジクールG「PRO X2 SUPERSTRIKE」が切り開く“身体感覚”と直結する新たなクリック体験 (2026年02月18日)

- 「UGREEN Revodok USB-C ハブ 6in1」が2000円で買える (2026年02月17日)

- 約75万円のグラボ「ASUS ROG Matrix GeForce RTX 5090」を試す 見た目だけでない高いパフォーマンスが強み (2026年02月17日)

- Windows 10サポート終了から半年、シェア7割に迫るWindows 11――その裏で進むOSの“断絶”と再統合 (2026年02月16日)

- わずか約10gで装着感が少ない「DJI Mic Mini」が33%オフの8360円に (2026年02月16日)

- 約10gのウェアラブルAIレコーダーや分離合体プロジェクターなど、Ankerが「Soundcore」を刷新 ロボット掃除機も定番モデルを強化 (2026年02月18日)

- ZOTAC、Core Ultra 7+RTX 5070 Tiを搭載するコンパクトゲーミングPC (2026年02月17日)

- メモリの価格上昇が一段落、枯渇していた「RTX 5090」も再入荷 止まらぬパーツ高騰の合間に訪れた一時の平穏 (2026年02月14日)

- WDのHDDは「2026年の注文はほぼいっぱい」 2027年/2028年も大口顧客との契約を締結済み (2026年02月16日)

- AmazonでM4チップ搭載の「Mac mini」が8万4800円で販売中 Apple Storeよりも安価 (2026年02月18日)