WannaCryをきっかけにWindows 7から10への移行が加速する?:鈴木淳也の「Windowsフロントライン」(1/3 ページ)

2017年5月に「WannaCry(ワナクライ)」と呼ばれるランサムウェアが世界中で猛威を振るったことで、PCのセキュリティ対策への関心があらためて高まっている。

ランサムウェアとは悪意のあるソフトウェア(マルウェア)の一種で、感染したコンピュータのファイルをロックし、解除するために身代金(ransom)の支払いを要求するものだ。

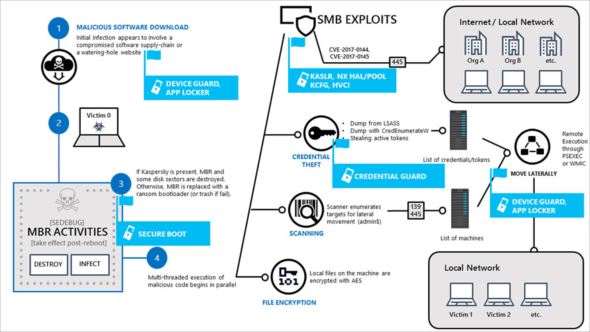

WannaCryは、主にネットワーク上でのファイル共有に利用されるSMB(Server Message Block)プロトコルに関するWindowsの既知の脆弱(ぜいじゃく)性を突き、社内LANなど内部ネットワークに接続された未対策のPCをターゲットに次々と感染を広げた。150カ国以上で数十万台が感染したという。

その亜種であるPetya(ペトヤ、ペチャ)についても、WannaCryの被害拡大から1カ月を経て6月末に急拡大する事態となった。

WannaCryとPetyaの被害はWindows 7に集中

こうしたサイバー攻撃の拡大を受け、Microsoftは6月29日にPetya(ならびにWannaCry)の詳細情報を報告した。

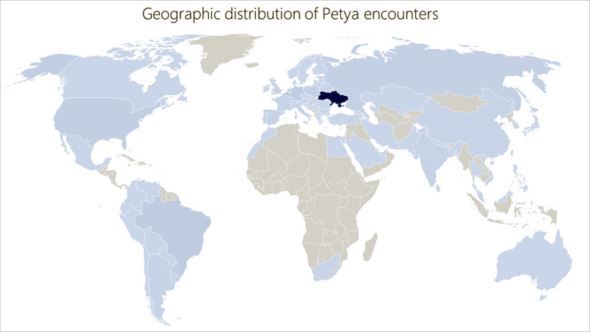

現状でWannaCryならびにPetyaの感染拡大対象となったPCは、ほとんどがWindows 7搭載機だ。主に被害をこうむったのは、ウクライナを中心とした政府や組織ということが分かっている。ウクライナがターゲットにされた理由は割愛するが、同国を中心として欧州広域に被害が出た。

Windowsの既知の脆弱性を突いた攻撃だったことから、少なくとも感染拡大の前月にあたる4月時点での最新セキュリティパッチを当てていれば、直接的な感染を防げた可能性が高いとみられる。それにもかかわらず、局所的ながらも被害を拡大させたのは、それだけ未対策のPCが長期間放置されていたことに他ならない。

WannaCry騒動がWindows 10アップグレードの追い風に

一方で、被害がWindows 7に集中していたことは、Microsoftが「Windows 10のセキュリティ上の強固さ」をアピールする材料にもなっている。

例えば、インドではWannaCryの感染拡大を受け、政府がMicrosoftに対して5000万台のPCのWindows 10アップグレード料金を大幅に引き下げるよう要請し、これに同社が応じたとReutersが6月30日(現地時間)に報じている。

同紙の報道によれば、インドでは24万台以上のATMがWindows XPをベースに稼働しており、そのうち20万台をMicrosoftから急きょ提供されたセキュリティパッチでアップデートしたという。本来、Windows XPは2014年に延長サポートが終了しているが、MicrosoftはWannaCryでの状況を鑑みて緊急でセキュリティパッチを用意しており、これを1カ月以内に適用したことになる。

ただし、一般ユーザー向けのWindows XPは完全にサポートが終了しており、手動で作業を行わない限り、このパッチを適用できない(Windows Updateが起動しないようになっているため)。

Windows XPに関しては、最近恐ろしいニュースを聞いた。英ロンドン市警の3万2751万台のPCのうち、1万8000台はいまだWindows XPが現役で動作しているというのだ(The Registerの報道)。2016年3月にWindows 8への全クライアントPCの移行計画があったものの、諸処の理由で立ち消えになったという。

いずれにせよ、今回のWannaCry騒動は来たるべきWindows 7の延長サポート終了を前に、Windows 10への移行を促すきっかけの1つになるはずだ。

Copyright © ITmedia, Inc. All Rights Reserved.

アクセストップ10

- きょう発売の「MacBook Neo」、もうAmazonで割安に (2026年03月11日)

- セールで買った日本HPの約990gノートPC「Pavilion Aero 13-bg」が想像以上に良かったので紹介したい (2026年03月11日)

- 10万円切りMacが17年ぶりに復活! 実機を試して分かったAppleが仕掛ける「MacBook Neo」の実力 (2026年03月10日)

- 12機能を凝縮したモニタースタンド型の「Anker 675 USB-C ドッキングステーション」が27%オフの2万3990円に (2026年03月11日)

- 3万円超でも納得の完成度 VIA対応の薄型メカニカルキーボード「AirOne Pro」を試す キータッチと携帯性を妥協したくない人向け (2026年03月12日)

- 「MacBook Neo」を試して分かった10万円切りの衝撃! ただの“安いMac”ではなく絶妙な引き算で生まれた1台 (2026年03月10日)

- エンスージアスト向けCPU「Core Ultra 200S Plus」登場 Eコア増量+メモリアクセス高速化+バイナリ最適化でパフォーマンス向上 (2026年03月11日)

- 新型「MacBook Air」はM5搭載で何が変わった? 同じM5の「14インチMacBook Pro」と比べて分かったこと (2026年03月10日)

- 高音質・良好な装着感・バッテリー交換式――JBLのフラッグシップ「Quantum 950 WIRELESS」は妥協なきヘッドセットか (2026年03月12日)

- M5 Max搭載「14インチMacBook Pro」がワークステーションを過去にする 80万円超の“最強”モバイル AI PCを試す (2026年03月13日)