シマンテックが2013年のセキュリティ脅威を総括:「日本も例外ではなくなった」

シマンテックは12月19日、インターネット脅威の動向を解説する報道関係者向け説明会を開催。米Symantecのケビン・ホーガン氏と、シマンテックの濱田譲治氏が2013年を振り返り、注視すべき5つの脅威を挙げた。

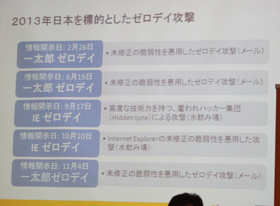

まず1つ目は、未知のぜい弱性を利用するゼロデイ攻撃の増加だ。同社が把握しているゼロデイ攻撃の発生件数は、2011年の8件、2012年の14件に対して、2013年は22件と「例年よりもやや多い」(濱田氏)。また、一太郎など日本国内でのみ使われているアプリケーションのぜい弱性を突くゼロデイ攻撃も発生しており、日本を限定的に狙う流れがあるという。

ケビン氏は「近年増えている標的型攻撃は、諜報活動や産業スパイなど、政府や大企業が対象だと思われているが、攻撃の4割は従業員が500人未満の中小企業を狙っている。標的型攻撃は大手企業だけの問題ではない。そのサプライチェーンに組み込まれている小さな企業も狙われているという認識を持つべきだ」と警告する。

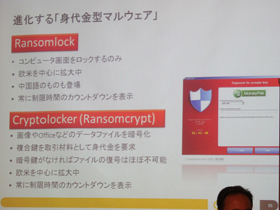

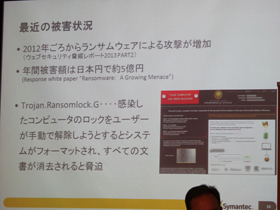

2つ目は“身代金”を要求するランサムウェア。特に2012年ごろから増加傾向にあり、年間被害額は日本円で約5億円と試算されている。単に画面をロックする昔ながらの攻撃に加えて、PC内のデータファイルを暗号化して復号鍵を取引材料に金銭を要求するものもある。

感染経路の1つはポルノサイトで、警告画面に警察機関のロゴを表示してユーザーの心理的なぜい弱性(後ろめたさ)を突くタイプが多い。「ブラウザタブを全画面で拡大するだけ(ブラウザを閉じれば何の問題もない)でも、アダルトサイトを閲覧していたユーザーは動揺して金銭を支払ってしまうケースがある。このようなソーシャルエンジニアリングを使った手法は、日本のワンクリック詐欺に似ている」とホーガン氏は語る。ちなみに、C&Cサーバを通じてファイルを暗号化するトロイの木馬系ランサムウェアの場合、いったん攻撃を受けると「データの復旧(復号化)は非常に困難」(濱田氏)とし、定期的なバックアップの重要性を訴えた。

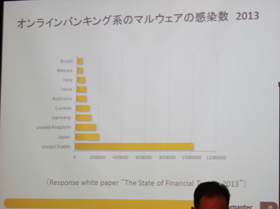

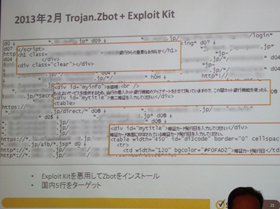

3つ目はオンライン銀行を狙うZeus(Zbot)の拡大について。濱田氏はその理由として、特別な技術がなくても容易にトロイの木馬を作成できるツールキットが大量にブラックマーケットに出回っている点を挙げる。

日本でも不正送金事件が取りざたされているが、「現在は主要なオンラインバンキングだけでなく、地方銀行も狙われている。オンライン銀行を狙うマルウェアの感染数は、米国に次いで日本が2番目になっていることにも驚かされる。こうした攻撃が日本でも一般的になってきたということ」と濱田氏は指摘。その一方で、ホーガン氏は「誰でも入手できるツールキットを使った攻撃だけでなく、開発者が自分で、もしくはツールの使用者を絞り、限定的に使われているプライベートなコードもみられる。これらはもともと日本を標的にしており、ヨーロッパと同じ状況だ」と述べ、「日本はもはや“例外”ではなくなった」と強調した。

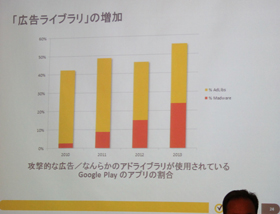

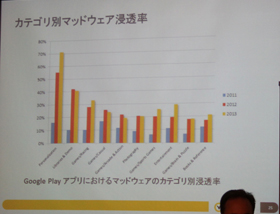

4つ目に取り上げられたのは、モバイル端末向けの脅威として新しいカテゴリに位置づけられる「マッドウェア」(Madware=攻撃的な広告ライブラリを使うアプリ)だ。同社のリポートによると、なんらかの攻撃的なアドライブラリが使用されているアプリは、Google Playで20%を越え、端末をカスタマイズするPersonalization系アプリで特に顕著だという。

ホーガン氏は「低価格(または無料)なアプリの収益源として、アドライブラリを利用すること自体は悪いことではない」としながらも、突然全画面で広告を表示したり、通知バーに広告を表示するもの、場合によってはアカウント情報を送信してしまうものがあると述べ、「よく言われることだが無料なアプリは無料ではないこと(代わりに個人情報を要求する)を改めて考えるべき」と警告した。なお、日本国内で見られるマッドウェアは、主にワンクリック詐欺サイトへ誘導する仕組みとして使われているという。

Google Playでアドライブラリが利用されているアプリの割合。赤いグラフがシマンテックの規定するマッドウェア(画面=左)とカテゴリ別マッドウェアの浸透率(画面=右)。マッドウェアはカスタマイズ系アプリで最も多くみられるという

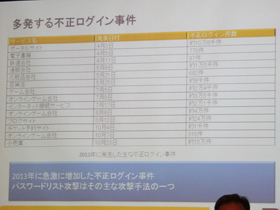

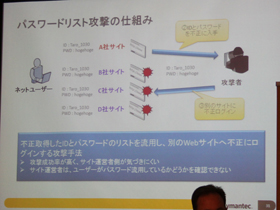

Google Playでアドライブラリが利用されているアプリの割合。赤いグラフがシマンテックの規定するマッドウェア(画面=左)とカテゴリ別マッドウェアの浸透率(画面=右)。マッドウェアはカスタマイズ系アプリで最も多くみられるという5つ目は不正アクセスの増加。2013年9月に警察庁が発表した「不正アクセス禁止法違反検挙件数」をみると、2013年上半期の件数は574件で、2012年同期比の増加率は236%にのぼる。その要因の1つがパスワードリスト攻撃(アカウントリスト攻撃)の流行だ。

これは、不正に取得したID/パスワードのリストを別のサービスの不正ログインに利用する手法で、従来の総当たり攻撃に比べると非常に効率がよい(仮にIDがメールアドレスになっている複数のサービスで同じパスワードを使い回している場合、どこか1つでリストが漏れれば、すべてのサービスが危険にさらされることになる)。また、運営者側が攻撃に気付きにくく、ユーザーが複数のサービスで同じパスワードを使い回していても、それをサイト運営者側は確認できないという問題もある。濱田氏はアカウントリスト攻撃の増加で今後はパスワード管理に慎重を期すべきとの見解を示した。

関連記事

悲報:日本がサイバー犯罪の攻撃対象に――ユージン・カスペルスキーCEOが語る最新インターネット脅威動向

悲報:日本がサイバー犯罪の攻撃対象に――ユージン・カスペルスキーCEOが語る最新インターネット脅威動向

世界有数のセキュリティ企業、カスペルスキーの最高責任者であるユージン・カスペルスキー氏は、日本が“ガラパゴス”だった時代は終わりを告げ、サイバー脅威の波が押し寄せていると警鐘を鳴らす。 主要セキュリティベンダーに聞く:2012年のセキュリティ事情と今後の予測

主要セキュリティベンダーに聞く:2012年のセキュリティ事情と今後の予測

標的型攻撃、モバイルマルウェア、遠隔操作――2012年にみられたインターネット脅威の傾向をマカフィー、トレンドマイクロ、シマンテックの3社に聞いた。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アクセストップ10

- きょう発売の「MacBook Neo」、もうAmazonで割安に (2026年03月11日)

- 新品は絶滅、中古は高騰──「令和にMDを聞きたい」と願った筆者が、理想の再生環境を整えるまでの一部始終 (2026年03月13日)

- M5 Max搭載「14インチMacBook Pro」がワークステーションを過去にする 80万円超の“最強”モバイル AI PCを試す (2026年03月13日)

- セールで買った日本HPの約990gノートPC「Pavilion Aero 13-bg」が想像以上に良かったので紹介したい (2026年03月11日)

- 12機能を凝縮したモニタースタンド型の「Anker 675 USB-C ドッキングステーション」が27%オフの2万3990円に (2026年03月11日)

- 3万円超でも納得の完成度 VIA対応の薄型メカニカルキーボード「AirOne Pro」を試す キータッチと携帯性を妥協したくない人向け (2026年03月12日)

- ワコム上位機に肉薄? 10万円で18.4型4K! 高コスパ液タブ「GAOMON Pro 19」の長所と弱点 (2026年03月13日)

- 「MacBook Neo」を試して分かった10万円切りの衝撃! ただの“安いMac”ではなく絶妙な引き算で生まれた1台 (2026年03月10日)

- 高音質・良好な装着感・バッテリー交換式――JBLのフラッグシップ「Quantum 950 WIRELESS」は妥協なきヘッドセットか (2026年03月12日)

- 10万円切りMacが17年ぶりに復活! 実機を試して分かったAppleが仕掛ける「MacBook Neo」の実力 (2026年03月10日)