バッファロー製Wi-Fiルーターに脆弱性 対象機種は今すぐファームウェア更新を

» 2024年04月17日 15時30分 公開

[井上翔,ITmedia]

JVN(※1)は4月15日、バッファロー製Wi-Fi(無線LAN)ルーターに関する脆弱(ぜいじゃく)性に関する情報を公開した。該当製品はできる限り早くファームウェアの更新を行うようにしたい。なお、本件はバッファローも4月10日付で告知している。

(※1)Japan Vulnerability Notes:JPCERTコーディネーションセンター(JPCERT/CC)と情報処理推進機構(IPA)が共同で運営するポータルサイト

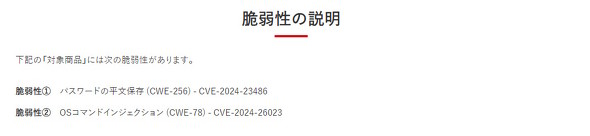

脆弱性の概要

今回報告された脆弱性は、以下の2つとなる。

- CVE-2024-23486

- 脆弱性の内容:パスワードの平文保存(CWE-256)

- 深刻度(CVSSv3):6.5(警告)

- 起こり得る問題:当該製品のログイン画面にアクセスできる攻撃者が、ルーターに設定した認証情報(アクセスポイントのパスワード/暗号化キーなど)を盗み取る

- CVE-2024-26023

- 脆弱性の内容:OSコマンドインジェクション(CWE-78)

- 深刻度(CVSSv3):6.8(警告)

- 起こり得る問題:当該製品にログインできる攻撃者が、任意のOSコマンドを実行してしまう

基本的に、上記の攻撃はローカル(LAN)側からアクセスしないと成立しない。しかし、ルーターの設定でインターネット(WAN)経由のアクセスを許可している場合は、外部から攻撃を受ける可能性がある。

影響を受ける機種と対処方法

今回の脆弱性による影響を受けるWi-Fiルーターと、ファームウェアのバージョンは以下の通りとなる。脆弱性を解消するには、表記を“超える”バージョンのファームウェアにアップデートしよう。

- CVE-2024-26023のみ

- WCR-1166DS(Ver.1.32まで)

- WSR-1166DHP(Ver.1.14まで)

- WSR-1166DHP2(Ver.1.14まで)2

- CVE-2024-23486とCVE-2024-26023の両方

- WSR-2533DHP(Ver.1.06まで)

- WSR-2533DHPL(Ver.1.06まで)

- WSR-2533DHP2(Ver.1.10まで)

- WSR-A2533DHP2(Ver.1.10まで)

最新のファームウェアへのリンクはバッファローの特設サイトにまとめられている。

なお、バッファローのWi-Fiルーターは、標準設定でファームウェアの自動更新が設定されているため、よほどのことがなければ脆弱性を解消したファームウェアに更新されていると思われる。

現在適用されているファームウェアのバージョンを調べる方法は以下の通りだ。

- Webブラウザから管理画面にアクセス(ログインを実施)

- 「詳細設定」をクリック

- 「ステータス」項目にある「システム」か、「管理」項目にある「システム設定」を開く

- バージョン番号を確認する

関連記事

無線LANルーター「Aterm」シリーズの一部に複数の脆弱性 設定変更や買い替えをアナウンス

無線LANルーター「Aterm」シリーズの一部に複数の脆弱性 設定変更や買い替えをアナウンス

NECプラットフォームズの無線LANルーター「Aterm」製品の一部に、複数の脆弱(ぜいじゃく)性があることが明らかになった。 無線LANルーター「Aterm」シリーズの一部に複数の脆弱性 設定変更や買い替えをアナウンス

無線LANルーター「Aterm」シリーズの一部に複数の脆弱性 設定変更や買い替えをアナウンス

NECプラットフォームズの無線LANルーター「Aterm」製品の一部に、複数の脆弱(ぜいじゃく)性があることが明らかになった。 NVIDIAのAIチャットbot「ChatRTX」に複数の脆弱性/ARM版に最適化されたGoogle Chromeが登場

NVIDIAのAIチャットbot「ChatRTX」に複数の脆弱性/ARM版に最適化されたGoogle Chromeが登場

うっかり見逃していたけれど、ちょっと気になる――そんなニュースを週末に“一気読み”する連載。今回は、3月24日週を中心に公開された主なニュースを一気にチェックしましょう! NVIDIAのAIチャットbot「ChatRTX」に複数の脆弱性/ARM版に最適化されたGoogle Chromeが登場

NVIDIAのAIチャットbot「ChatRTX」に複数の脆弱性/ARM版に最適化されたGoogle Chromeが登場

うっかり見逃していたけれど、ちょっと気になる――そんなニュースを週末に“一気読み”する連載。今回は、3月24日週を中心に公開された主なニュースを一気にチェックしましょう! 世間を騒がす「プロセッサ脆弱性」 何が本当の問題なのか

世間を騒がす「プロセッサ脆弱性」 何が本当の問題なのか

2018年の年明け早々、新たに発見されたプロセッサの脆弱性「Meltdown」「Spectre」に関して、さまざまな情報が飛び交い、一部では誤解や混乱を招いている。この問題の概要、影響や対策についてまとめた。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

SpecialPR

SpecialPR

アクセストップ10

2026年06月05日 更新

- 引越し後にNHKが「勝手に住民票を取得」…これって違法? ネット上に広がる違和感と不信感 (2026年06月01日)

- ファミマに「セブン銀行ATM」が導入された理由 進む“ATMガチャ”解消と金融インフラの地殻変動 (2026年06月04日)

- 楽天ペイと楽天ポイントのキャンペーンまとめ【6月3日最新版】 1万〜3万ポイントの高額還元あり (2026年06月03日)

- 光回線業者を装い「ご自宅のコンセント見せて」──“偽装チラシ”の恐怖ネットに、自衛策は? (2026年06月04日)

- KDDIが「au Flex Style」で“とがったスマホ”を扱う理由 単に「SIMフリーを持ってきた」とは違う安心感とは (2026年06月03日)

- ソフトバンクが「今回もやる」とGalaxy S26を月額1円で販売――販売方法を早急に見直さないと撤退を迫られるメーカーも (2026年03月08日)

- 楽天モバイルの「Rakuten Turbo」がホームルーターの満足度1位に、コスパを評価 オリコン調べ (2026年06月03日)

- au PAYとPontaのキャンペーンまとめ【6月2日最新版】 最大39%還元や5000ポイント還元あり (2026年06月02日)

- 腰に装着する送風ギア「FIELD WAIST FAN」 モバイルバッテリーや冷却プレート機能も搭載 (2026年06月02日)

- SIMフリー版「motorola edge 60」6月12日に発売 3眼カメラ搭載、防水+FeliCa対応で5万9800円 (2026年06月03日)

最新トピックスPR